Questões Militares

Para exército

Foram encontradas 14.889 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

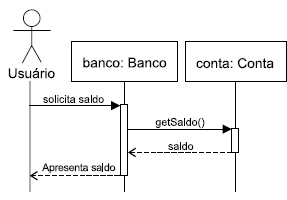

É correto afirmar que

http://servidor/get.php?page=html&content=body

Caso a página requisitada acesse a variável superglobal $_GET["page"] ela retornará:

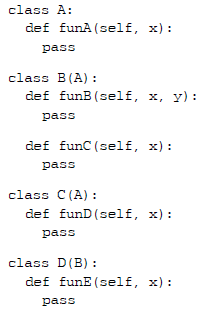

Como resultado, uma instância da classe “D” somente possui acesso ao(s) método(s):

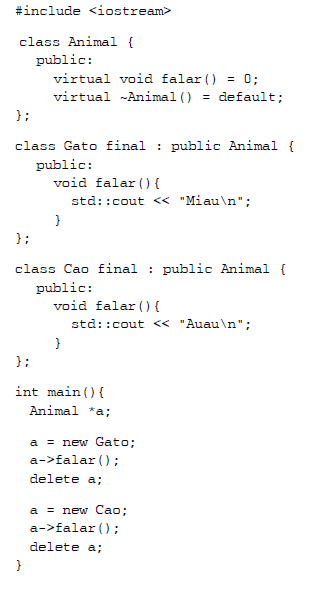

Na programação orientada a objetos, a capacidade de a classe Animal se comportar de forma diferente em cada uma das invocações do método falar(), é chamada de:

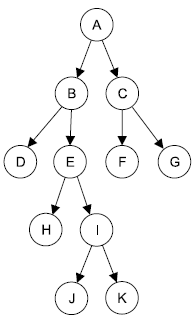

O caminhamento central (infixado) sobre essa árvore produz a sequência de visitação:

Empilha “A” Empilha “B” Empilha “C” Desempilha Desempilha Empilha “D” Desempilha Empilha “E” Desempilha

Após a execução dessa sequência de instruções, o topo da pilha terá o elemento:

C = Me mod n M = Cd mod n = (Me ) d mod n = Med mod n

A respeito de e, d e n, é correto afirmar que