Questões Militares

Foram encontradas 4.805 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

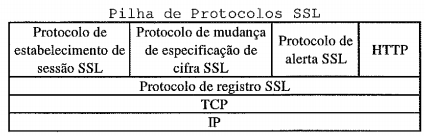

Observe a tabela abaixo .

Assinale a opção correta.

Correlacione os tipos de ataque cibernético a suas definições, e assinale a opção correta.

TIPOS DE ATAQUE CIBERNÉTICO

I - EMAIL SPOOFING

II - DEFACEMENT

III- VULNERABILITY EXPLOTAITION

IV - SCAN

V - SNIFFING

DEFINIÇÕES

( ) Consiste em adivinhar, por tentativa e erro, um nome de usuário e senha para poder executar processos, acessar sítios, computadores e serviços em nome e com os mesmos privilégios desse usuário.

( ) Ocorre quando um atacante tenta executar ações maliciosas, como invadir sistemas, acessar informações sigilosas, atacar outros computadores ou tornar um serviço inacessível.

( ) Tem o objetivo de identificar computadores ativos e coletar informações sobre eles, como serviços disponíveis e programas instalados. Com base nas informações coletadas, é possível associar possíveis vulnerabilidades aos serviços disponibilizados e aos programas instalados nos computadores ativos detectados.

( ) É a alteração de campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

( ) Técnica em que um atacante utiliza um computador para tirar de operação um serviço, um computador ou uma rede conectada à Internet.

( ) Inspeção dos dados trafegados em redes de computadores,

por meio do uso de programas específicos. Usada de forma

maliciosa, busca capturar senhas, números de cartão de

crédito ou o conteúdo de arquivos sigilosos trafegando

por conexões sem criptografia.

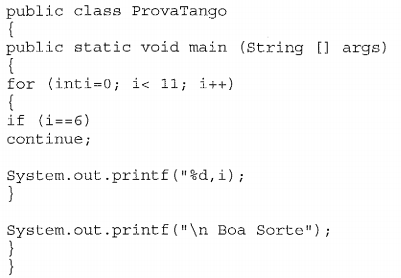

Analise o seguinte trecho de código escrito na linguagem JAVA.

Assinale a opção que apresenta o resultado da execução do

trecho de código acima.

A visão de Governança de Tecnologia da Informação (TI) pode ser representada pelo que é denominado de "Ciclo de Governança de TI", composto por quatro grandes etapas:

I - Decisão, compromisso, priorização e alocação de recursos .

II - Estrutura, processos, operações e gestão.

III- Alinhamento estratégico e compliance.

IV - Gestão do valor e do desempenho.

Em relação ao ciclo acima, assinale a opção que apresenta a ordem correta de ocorrência dessas etapas.

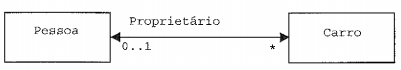

( ) "Pessoa" é proprietário de nenhum ou vários "Carro".

( ) "Carro" pertence a nenhum ou vários "Pessoa".

( ) A figura representa um diagrama de classes com associação bidirecional.

( ) "Carro" pertence a nenhum ou um "Pessoa".

( ) "Carro" pertence obrigatoriamente a um "Pessoa".

Analise as afirmativas abaixo, em relação às definições de protocolo e serviço.

I - O serviço é o conjunto de regras que controla o formato e o significado dos pacotes ou mensagens que são trocadas pelas entidades pares contidas em uma camada.

II - O serviço define as operações que a camada está preparada para executar em nome de seus usuários, mas não informa absolutamente nada sobre como essas operações são implementadas.

III - As entidades utilizam protocolos com a finalidade de implementar suas definições de serviço.

IV - Serviço e protocolo não são independentes um do outro.

V - Um serviço se relaciona a uma interface entre duas camadas, sendo a camada inferior o fornecedor do serviço e a camada superior o usuário do serviço.

Assinale a opção correta.

Considere as seguintes definições.

I - Dispositivo de software cujo trabalho é fornecer aos programas do usuário um modelo de computador melhor, mais simples e mais limpo e lidar com o gerenciamento de recursos.

II - Conjunto de instruções, organização de memória, E/S e estrutura de barramento.

III - Associa-se a um conjunto de recursos, normalmente incluindo registradoras, uma lista de arquivos abertos, alarmes pendentes, lista de processos relacionados e todas as demais informações necessárias para a execução de um programa.

IV - Realiza-se pelo gerenciamento de recursos de duas maneiras diferentes: no tempo e no espaço.

V - É um programa ou um conjunto de programas.

As definições acima são relacionadas, respectivamente, aos conceitos de: