Questões Militares

Foram encontradas 4.945 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Uma estrutura de repetição é uma estrutura de desvio do fluxo de controle presente em linguagens de programação que realiza e repete diferentes ações, dependendo se uma condição for verdadeira ou falsa, em que a expressão é processada e transformada em um valor booleano. A esse respeito, analise as afirmativas a seguir:

I. Em uma estrutura de repetição do tipo PARA, o controle do laço é feito pelo uso de uma variável lógica, que é iniciada como VERDADEIRA, encerrando o laço ao ter seu valor modificado para FALSO.

II. Na estrutura de repetição do tipo ENQUANTO, o teste do controle é realizado por um teste lógico, no início do laço, e se esse teste for FALSO, logo na primeira execução, o laço não será executado nenhuma vez.

III. Apenas as estruturas de repetição do tipo PARA e REPITA possuem controle do laço por meio de variáveis lógicas.

IV. Na estrutura de repetição do tipo REPITA, o laço é executado pelo menos uma vez, pois o controle é realizado no final do laço apenas.

Assinale

Um sistema de computador pode possuir diferentes tipos de memória. Cada uma delas tem funcionamento diferente entre si, sendo utilizadas para tarefas específicas dentro do sistema de computador. A respeito das memórias de um computador, analise as afirmativas a seguir:

I. Memória principal é também chamada de memória real. São memórias que o processador pode endereçar diretamente, sendo indispensáveis para o funcionamento do computador.

II. Memórias RAM, ROM, registradores e cache são consideradas como Memórias secundárias.

III. São consideradas como Memórias secundárias aquelas não voláteis e que permitem o armazenamento permanente de dados.

IV. Normalmente, os dados armazenados em Memórias secundárias são apagados após o desligamento do computador.

Assinale

A notação “O” que determina ordem de complexidade e eficiência de um algoritmo pode ser formalizada como se segue:

T(n) = O (ƒ(n))

Se existirem inteiro m e constante c tais que

T(n) ≤ cƒ(n) para n > m.

Para uma entrada n e um tempo T, melhorias substanciais podem ser obtidas ao utilizarmos diferentes algoritmos. Assinale a alternativa correta com relação ao tempo de execução, para uma mesma entrada (n), porém utilizando algoritmos diferentes.

Considere as seguintes ordens de complexidade no tempo:

T1(n) = n, T2(n) = nlogn, T3(n) = n² , T4(n) = 2n

Em segurança da informação, o termo ataque é definido como algum agente externo em ação na busca para obter algum tipo de retorno atingindo algum ativo de valor. Existem as mais variadas formas e tipos de ataques, entre eles:

I. difamação, obstrução;

II. interceptação, modificação;

III. interrupção, personificação.

Analise os itens acima e assinale

Avalie as asserções abaixo e a relação proposta entre elas.

I. Todas as empresas são compostas por vários processos que devem responder às diversas necessidades de negócios. Os processos de negócios em relação às estratégias se modificam diante das mudanças ambientais e, com base nesse cenário, surge a necessidade de uma tecnologia que responda aos anseios das organizações.

PORQUE

II. A cloud computing, ou computação em nuvem, possibilita que a tecnologia da informação seja mais flexível, permitindo uma rápida reconfiguração da organização, maior flexibilidade, agilidade nos processos e menores custos.

A respeito dessas asserções, assinale a alternativa correta.

Dois dos principais objetivos no desenvolvimento de aplicações paralelas são obtenção de bom desempenho e uma boa escalabilidade.

Considerando esse contexto, avalie as seguintes asserções e a relação proposta entre elas.

I. O desempenho é a capacidade de reduzir o tempo de resolução do problema à medida que os recursos computacionais aumentam.

PORQUE

II. A escalabilidade é a capacidade de aumentar o desempenho à medida que a complexidade do problema aumenta.

A respeito dessas asserções, assinale a alternativa correta.

Uma das maneiras mais comuns de categorizar sistemas de capacidade de processamento paralelo é a taxonomia introduzida por Flynn em 1972, que propõe a categorização de sistemas computacionais levando-se em conta instruções computacionais e dados.

Assinale a alternativa que possua a categoria em que uma sequência de dados é transmitida para um conjunto de processadores, onde cada um executa uma sequência de instruções diferentes.

Uma das maneiras de manter uma empresa segura de forma digital é aplicar a verificação, análise crítica e avaliação (Norma ISO ABNT NBR ISO/IEC 27002:2013, seção 17.1.3).

Uma empresa multinacional, após uma auditoria, percebeu que existiam falhas de segurança de rede entre as filiais e nas redes internas de algumas filiais. Uma simulação foi aplicada pela equipe da auditoria, e dados, com conteúdo sigiloso, foram obtidos.

A falha obtida pela auditoria foi capturada por meio de um teste de

Uma empresa possui quarenta computadores e precisa utilizar um serviço de virtualização. No caso, o setor de suporte está com muitas atividades e não consegue instalar os softwares, que, no caso, são iguais em todas as máquinas.

Para solucionar o problema, o suporte terá que usar o serviço de virtualização de

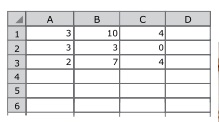

Tem-se a seguinte planilha, criada no Microsoft Excel 2010, em sua configuração padrão.

Assinale a alternativa com o resultado correto da fórmula

=SE(MÉDIA(A1:C3)>4;SOMA(A1:A3)+ SOMA(B1:B3)+

SOMA(C1:C3);MÍNIMO(A1:C3)), a ser aplicada na célula A5.