Questões Militares

Foram encontradas 4.738 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

O Google Chrome em sua versão atual (92.0) possui a funcionalidade

de “Navegação anônima”.

Marque a alternativa que indica o que é CORRETO afirmar quando se usa o modo de

navegação anônima:

No contexto do MS Word, analise as seguintes considerações sobre o uso de Estilos na edição de documentos.

I. “Título 1” é o nome de um estilo presente na Galeria de Estilos Rápidos.

II. Na edição de um novo documento, o estilo default é o Normal.

III. Depois que um estilo é usado em um ou mais trechos de um documento, não é possível alterar suas características.

IV. Os estilos da Galeria de Estilos Rápidos não podem ser alterados.

Está correto somente o que se afirma em:

Utilizando seu notebook com Windows 10, Gabriel notou que o computador ficou excessivamente lento, e está tentando identificar a razão dessa lentidão.

O recurso do Windows que é adequado para que Gabriel possa identificar, dentre os programas e processos ativos no seu sistema, o consumo de recursos como memória, disco, rede e outros, é denominado:

No contexto das planilhas eletrônicas, analise a fórmula a seguir.

=SOMA(A1:B3) - SOMA(C1:D5)

Dentre as opções abaixo, essa fórmula estaria corretamente aplicada apenas quando digitada na célula:

Numa pesquisa na Internet por meio do Google, é possível usar símbolos e/ou palavras no texto de busca, de modo que os resultados sejam mais precisos.

Nesse contexto, a lista que contém somente caracteres e/ou palavras que podem representar alguma função específica é:

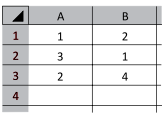

O programa MS-Excel 2010, em sua configuração padrão, está sendo utilizado para elaborar a planilha mostrada na figura a seguir.

Se for digitada a fórmula =SOMA(A1:B2) na célula A4, o

valor obtido nessa célula será

Um PM está utilizando o programa MS-Word 2010, em sua configuração padrão, para elaborar um relatório sobre as suas atividades profissionais da semana. O título desse relatório é mostrado na figura a seguir.

Atividades da Semana

Os efeitos de formatação aplicados nas palavras – Atividades – e – Semana – são, respectivamente,

O Google Chrome em sua versão atual (92.0) possui a funcionalidade de “Navegação anônima”.

Marque a alternativa que indica o que é CORRETO afirmar quando se usa uma janela do

Google Chrome no modo de navegação anônima:

1 Menu “Editar”, opção “Selecionar tudo”

2 Menu “Formatar”, opção “Texto”, opção “Negrito”

3 Menu “Arquivo”, opção “Salvar”

4 Menu “Arquivo”, opção “Imprimir…”

( ) CTRL+B

( ) CTRL+P

( ) CTRL+S

( ) CTRL+A

Marque a alternativa que contém a sequência CORRETA de respostas, na ordem de cima para baixo:

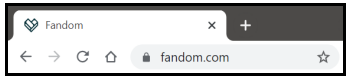

Marque o que é CORRETO afirmar sobre o significado do cadeado do lado da URL:

Do ponto de vista do COBIT 5, é correto afirmar que a distinção entre governança e gestão é, respectivamente,

É correto afirmar que o modelo ITILv3 indica o núcleo do ciclo de vida do serviço de

Considerando estas abordagens para obtenção dos requisitos, é incorreto afirmar que

A sequência que apresenta corretamente apenas diagramas comportamentais da UML está indicada em

No modelo ITILv3, um dos componentes corretos do valor é

Apresenta corretamente o workflow em que os casos de uso são desenvolvidos no RUP o que está indicado em

A esse respeito, é correto afirmar que o objetivo geral dessa norma afirma que ela

I. É suportado pela maioria dos navegadores e é amplamente usado no comércio da Internet. II. Após uma chave pública compartilhada ter sido estabelecida no protocolo, cada troca é obrigatória e sucedida de uma negociação. III. Utiliza uma comunicação cifrada para trocas iniciais e finais, depois é usada criptografia de chave privada e, finalmente, troca para criptografia de chave pública. IV. Foi projetado de modo que os algoritmos usados para criptografia e autenticação sejam negociados entre os processos nas duas extremidades da conexão.

Está correto apenas o que se afirma em

Qual é a definição correta dessa abordagem de lista negra?