Questões Militares

Foram encontradas 4.738 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

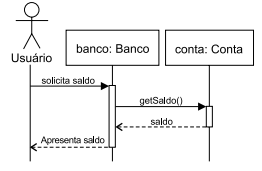

Com base no Diagrama UML de sequência a seguir:

É correto afirmar que

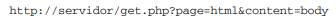

Uma página PHP foi requisitada por meio da URL:

Caso a página requisitada acesse a variável superglobal

$_GET["page"] ela retornará:

Considere o código em Python 3 a seguir:

Como resultado, uma instância da classe “D” somente

possui acesso ao(s) método(s):

Considere a execução do código C++ a seguir:

#include <iostream>

class Animal {

public:

virtual void falar() = 0;

virtual ~Animal() = default;

};

class Gato final : public Animal {

public:

void falar(){

std::cout << "Miau\n";

}

};

class Cao final : public Animal {

public:

void falar(){

std::cout << "Auau\n";

}

};

int main(){

Animal *a;

a = new Gato;

a->falar();

delete a;

a = new Cao;

a->falar();

delete a;

}

Na programação orientada a objetos, a capacidade de a

classe Animal se comportar de forma diferente em cada

uma das invocações do método falar(), é chamada de:

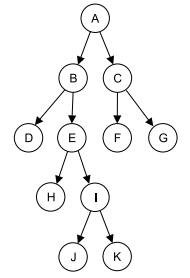

Observe a árvore binária a seguir:

O caminhamento central (infixado) sobre essa árvore

produz a sequência de visitação:

Empilha “A” Empilha “B” Empilha “C” Desempilha Desempilha Empilha “D” Desempilha Empilha “E” Desempilha

Após a execução dessa sequência de instruções, o topo da pilha terá o elemento:

C = Me mod n M = Cd mod n = (Me ) d mod n = Med mod n

A respeito de e, d e n, é correto afirmar que