Questões Militares

Para engenheiro da computação

Foram encontradas 681 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Em relação à assinatura digital, existe um esquema de autenticação que não exige a criptografia da mensagem inteira. Esse esquema se baseia na idéia de uma função de HASH unidirecional que extrai um trecho qualquer do texto simples e, a partir dele, calcula uma seqüência de bits de tamanho fixo. Essa função de HASH, representada por MD (MESSAGE DIGEST), geralmente é chamada de sumário da mensagem e cujas quatro propriedades mais importantes são:

Se MD (P) for fornecido, será ____________ encontrar P; Se P for fornecido, o cálculo de MD(P) será ____________ , dado P, ninguém pode encontrar P' tal que ___________ , e uma mudança na entrada de até mesmo 1 bit produz uma saída ___________ .

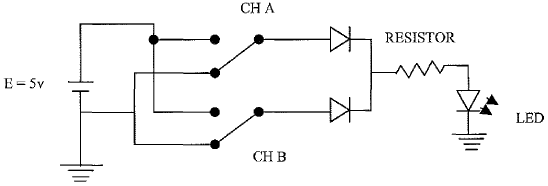

Analise o circuito a seguir.

O circuito acima possui as chaves CHA e CHB que são independentes e podem ser combinadas aleatoriamente formando um conjunto de quatro combinações possíveis entre elas. Este circuito representa uma porta do tipo: