Questões Militares

Para primeiro tenente - informática

Foram encontradas 462 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

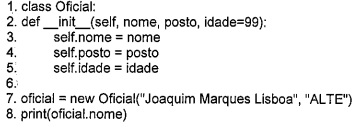

Considere as linhas de código, escritas na linguagem Python 3 apresentadas abaixo:

É correto afirmar que para compilar e executar corretamente as linhas de código devemos:

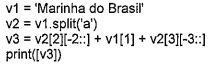

Considere o programa abaixo, escrito na linguagem Python 3:

Em relação à saída apresentada no programa acima, assinale a opção correta.

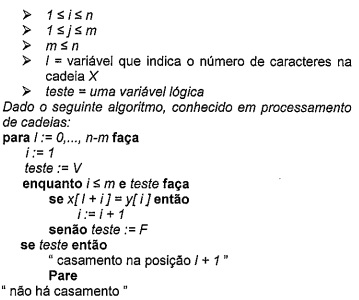

Considere as cadeias X e Y com os respectivos caracteres xi e yj, onde deseja-se verificar se Y é subcadeia de X e, em caso positivo, deve-se localizar Y em X. Dados:

Pelos passos apresentados, como é conhecido p algoritmo?

Em relação ao ciclo de busca e instrução, analise as afirmativas abaixo.

I - O processador busca na memória principal a instrução armazenada no endereço indicado pela CI e armazena no RI.

II - O processador executa a instrução decodificada.

III - O processador busca os operandos na memória, se houver.

IV - O processador decodifica a instrução armazenada no RI.

V - O processador incrementa o CI para que o registrado contenha o endereço da próxima instrução.

Assinale a opção que apresenta a sequência correta dos passos do ciclo de busca e instrução.

( ) f = 9 + log n = O(n)

( ) f = 255 = O(1)

( ) f = 37 + 215n = O(2n)

( ) f = 25 + 218+n = O(2n)

Dos ativos a seguir, qual é do tipo primário?

As metodologias de gerenciamento de projetos não podem ser

O cabo UTP possui oito fios, porém, em uma rede local 10BaseT, só são utilizados

A principal razão pela qual o comitê 802.3 decidiu continuar uma rede Ethernet aperfeiçoada foi a/o