Questões Militares

Para tecnologia da informação

Foram encontradas 5.329 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

0 COBIT 4.1 é um framework, composto por quatro domínios e 34 processos. Acerca desses domínios e seus respectivos processos, relacione as colunas e depois marque a sequência correta nas alternativas abaixo. Alguns números poderão ser utilizados mais de uma vez e outros poderão não ser usados.

(1) Planejamento e organização

(2) Aquisição e implementação

(3) Entrega e suporte

(4) Monitoração e avaliação

( ) fornecer governança para a TI.

( ) gerenciar o investimento em TI.

( ) gerenciar dados.

( ) identificar e alocar custos.

( ) gerenciar mudanças.

( ) avaliar e gerenciar riscos de TI.

( ) viabilizar operação e utilização.

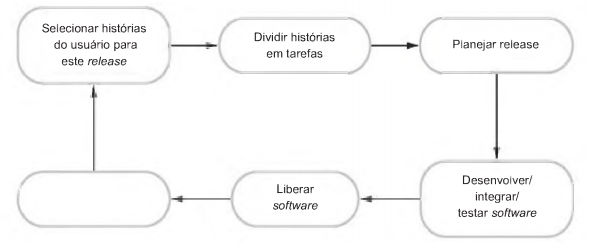

De acordo com Sommen/ille (2011), o ciclo de um release em Extreme Programming é composto por diversas etapas, como é mostrado na figura a seguir:

De acordo com a figura anterior, qual é a fase que falta para completar o ciclo?

Acerca do Sistema Operacional Windows, preencha as lacunas abaixo e, em seguida, assinale a alternativa correta. compatibilidade.

”____________ são uma característica do sistema operacional OS/2 implementada no Windows para compatibilidade."

"____________ são como pipes, só que em geral conectam processos de máquinas diferentes.”

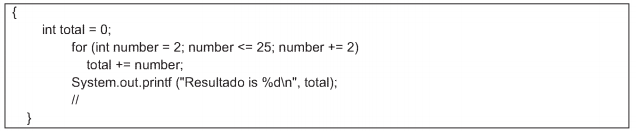

Analise o seguinte fragmento de um código em Java:

O resultado dessa instrução é:

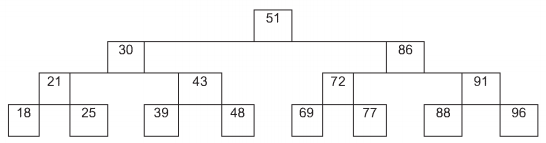

Analise a árvore de pesquisa binária apresentada:

Assinale a alternativa correta que apresenta o percurso na pós-ordem.

Informe se são verdadeiras (V) ou falsas (F) as afirmativas sobre Threads em Java e, em seguida, marque a opção com a sequência correta.

( ) Um objeto Runnable representa uma “tarefa” que pode executar concorrentemente com outras tarefas.

( ) Pode-se prever a ordem em que as threads serão agendadas, sabendo a ordem em que elas foram criadas e iniciadas.

( ) O método ExecutorService (do pacote java.util.concurrent) estende a interface Executor e declara outros métodos para gerenciar o ciclo de vida de um Executor.

( ) Uma thread adormecida permanece no estado de espera sincronizada por um período de tempo designado, depois do qual ela retorna ao estado executável.

( ) Um objeto que implementa a interface Executor pode ser criado com os métodos static declarados na classe Executors (do pacote java.util.concurrent).

( ) A sincronização de threads coordena o acesso a dados compartilhados por múltiplas threads concorrentes.

Em Java, uma indicação de que ocorre um problema, durante a execução de um programa, é chamada de exceção. Existem vários tipos de exceções, como divisão por zero, esgotamento de memória, entre outros. Sobre o tratamento de exceções, preencha as lacunas das afirmativas abaixo e, em seguida, assinale a alternativa correta.

I. Pelo menos um bloco ____________ ou um bloco _____________ deve seguir imediatamente o bloco ____________ .

II. Se um bloco_____________lançar uma exceção, o bloco_____________ ainda executará. A exceção é então transferida para o próximo bloco____________ externo.

Applets são considerados programas em Java, que são tipicamente incorporados a documentos XHTML, que também podem ser chamadas páginas web. Acerca dos applets em Java, analise as afirmativas a seguir:

I. O método start é chamado uma vez pelo contêiner de applets para inicializar um applet quando ele é carregado.

II. O método init é chamado pelo contêiner de applets depois dos métodos paint e stop. O método init também é chamado quando o applet precisa ser repintado.

III. O método destroy é chamado pelo contêiner de applets quando o applet é removido da memória.

IV. Cinco métodos do ciclo de vida de um applet são chamados pelo contêiner de applets entre o momento em que o applet é carregado no navegador e o momento em que ele é fechado pelo navegador.

Estão corretas apenas as afirmativas