Questões de Concurso Sobre arquitetura de software

Foram encontradas 7.541 questões

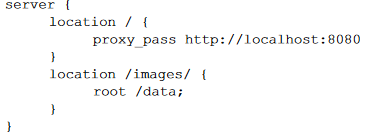

Considerando o trecho de código precedente, retirado de um servidor NGINX, e conceitos de servidores web NGINX, julgue o item subsequente.

O código apresentado configura o servidor NGINX para

redirecionar as requisições da raiz para a porta 8080 do

localhost.

Considerando o trecho de código precedente, retirado de um servidor NGINX, e conceitos de servidores web NGINX, julgue o item subsequente.

Se a URL terminar em /images, o servidor NGINX será

configurado pelo código precedente para servir imagens

existentes na pasta /data.

A respeito da arquitetura de aplicações e serviços para ambiente web, julgue o próximo item.

No modelo arquitetural de três camadas, a camada de

apresentação encontra-se no servidor de aplicação.

A respeito da arquitetura de aplicações e serviços para ambiente web, julgue o próximo item.

Na arquitetura de microsserviços, o problema de

memory leak em um dos serviços não derruba a aplicação

inteira, pois esses serviços estão isolados uns dos outros.

A respeito da arquitetura de aplicações e serviços para ambiente web, julgue o próximo item.

A adoção de tecnologias que propiciem resiliência e

tolerância a falhas é característica de uma arquitetura de

aplicações baseada em microsserviços.

A respeito de arquitetura de aplicações, julgue o próximo item.

Nos webservices que utilizam o SOAP, as solicitações e

respostas são escritas em HTML para que sejam

independentes de plataforma.

A respeito de arquitetura de aplicações, julgue o próximo item.

No padrão GRASP (general responsibility assignment

software patterns), a aplicação do controller tem como

objetivo a separação do controle da interface das demais

partes do sistema.

A respeito de arquitetura de aplicações, julgue o próximo item.

Em um serviço web RESTful, cada um dos métodos possui

uma URL única como identificador.

A respeito de arquitetura de aplicações, julgue o próximo item.

No modelo de arquitetura em camadas

modelo-visão-controlador (MVC), o encapsulamento das

funcionalidades da aplicação é feito no controlador.

A respeito de arquitetura de aplicações, julgue o próximo item.

Em DDD (domain-driven design), a linguagem Ubiquitous é

utilizada para a codificação dos módulos da aplicação.

A respeito de arquitetura de aplicações, julgue o próximo item.

Em processamentos distribuídos do tipo peer-to-peer, cada

processo pode ser cliente e servidor para outros processos.

A respeito de arquitetura de aplicações, julgue o próximo item.

Um gateway de API funciona como um portfólio de

serviços, em que o usuário escolhe e implementa a chamada

do serviço necessário.

Acerca do ciclo de vida de software e do desenvolvimento de software, julgue o item que se segue.

O principal propósito da atividade de análise é transformar a

política do cliente e os encargos do projeto em

uma especificação estruturada do projeto.

Acerca do ciclo de vida de software e do desenvolvimento de software, julgue o item que se segue.

Concepção, construção, implementações, maturidade e

utilização plena, declínio, manutenção e morte podem ser

consideradas fases do ciclo de vida de um software.

Para automatizar a implantação das aplicações desenvolvidas, Rubens utilizou na fase de entrega:

Considerando as diferenças entre as tecnologias SOAP e REST, pode ser identificado que