Questões de Banco de Dados para Concurso

Foram encontradas 15.577 questões

A dimensão que se refere ao grau em que os dados representam corretamente entidades da “vida real” é denominada

1. Volume.

2. Variedade.

3. Veracidade.

4. Velocidade.

( ) É um termo cunhado pela IBM que está sendo usado como o quarto “V” para descrever Big Data. Refere-se à conformidade com os fatos: precisão, qualidade ou confiabilidade dos dados. Ferramentas e técnicas são frequentemente usadas para lidar com Big Data, transformando os dados em insights de qualidade e confiáveis.

( ) Significa a celeridade com que os dados estão sendo produzidos e com que presteza os dados devem ser processados (ou seja, capturados, armazenados e analisados) para atender a necessidade ou demanda. Talvez seja a característica mais negligenciada do Big Data.

( ) É a característica mais comum do Big Data. Muitos fatores contribuíram ao aumento exponencial na quantidade de dados, como dados baseados em transações armazenados ao longo dos anos, os dados das mídias sociais, aumentando a quantidade de dados de sensores, dados RFID e GPS gerados automaticamente e assim por diante.

( ) Atualmente os dados hoje possuem diversos e tipos e formatos, desde bancos de dados relacionais aos XML e dados capturados por sensores, vídeo, áudio. Segundo estimativas, 80 a 85 por cento de todos os dados das organizações estão em algum tipo de formato não estruturado ou semiestruturado.

A relação correta, na ordem dada, é

(A): A análise de dados é crucial para as organizações modernas, pois transforma grandes volumes de dados brutos em insights acionáveis que podem informar decisões estratégicas.

(R): A análise de dados permite às organizações identificarem tendências, padrões e anomalias, otimizando processos e melhorando a tomada de decisões baseada em evidências.

Indique se:

Julgue o seguinte item, relativo DevOps, CI/CD, contêiner e arquitetura de banco de dados.

Em que pese o fato de não serem particionáveis, os bancos

de dados do tipo chave-valor, por possuírem estrutura

maleável aos dados, permitem o armazenamento de objetos

complexos, proporcionando escalabilidade vertical de forma

mais fácil que os do tipo orientado a documento.

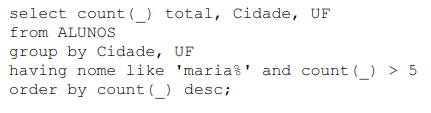

ALUNOS(ID,Nome,Endereço,Cidade,UF)

DISCIPLINA(Cod_disciplina, Nome_diciplina,

Carga_horaria)

Considerando que as tabelas precedentes façam parte de um banco de dados relacional, julgue o item subsequente.

O comando DML a seguir está correto, pois a cláusula WHERE é opcional.

UPDATE ALUNOS SET Cidade=’Curitiba’, UF=’PR’;

ALUNOS(ID,Nome,Endereço,Cidade,UF)

DISCIPLINA(Cod_disciplina, Nome_diciplina,

Carga_horaria)

Considerando que as tabelas precedentes façam parte de um banco de dados relacional, julgue o item subsequente.

A seguir, é apresentado um exemplo de comando DDL.

DELETE TABLE DISCIPLINA WHERE Carga_horaria > 3;

ALUNOS(ID,Nome,Endereço,Cidade,UF)

DISCIPLINA(Cod_disciplina, Nome_diciplina,

Carga_horaria)

Considerando que as tabelas precedentes façam parte de um banco de dados relacional, julgue o item subsequente.

O comando a seguir está sintaticamente correto em PostgreSql.

Julgue o seguinte item, relacionado a modelagem de dados.

O fato de haver um campo de chave estrangeira com o valor

NULL não viola a restrição de chave estrangeira.

Julgue o seguinte item, relacionado a modelagem de dados.

Os bancos de dados na nuvem podem seguir modelos de

dados SQL e NoSQL; as suas principais desvantagens em

relação ao banco de dados local são a privacidade e a

segurança.

Julgue o seguinte item, relacionado a modelagem de dados.

Em uma modelagem dimensional, os elementos tabelas fato

(para os dados que são métricas) e tabelas dimensões (para

os dados descritivos) são opcionais, por exemplo, em um

data warehouse.

Julgue o seguinte item, relacionado a modelagem de dados.

Considere-se que uma tabela de nome Produto tenha os

atributos cod_cliente, cod_produto, nome_produto,

preco e quantidade. Nesse caso, se a chave primária for

composta de cod_cliente e cod_produto, a tabela estará

na segunda forma normal, pois não possui grupos repetitivos.

Julgue o seguinte item, relacionado a modelagem de dados.

O modelo lógico pode conter chaves primárias e estrangeiras

e pode ser usado em vários bancos de dados, tais como SQL

Server, MySql, Oracle e PostgreSql.

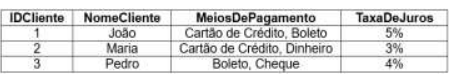

Como aplicar a Terceira Forma Normal a essa tabela?

Um Sistema Gerenciador de Banco de Dados (SGBD) é um software projetado para gerenciar e facilitar o armazenamento, a organização, a recuperação, a atualização e a segurança de dados em um banco de dados. Qual das seguintes afirmações define corretamente o conceito de schema em um SGBD?

Com relação à Privacy by Design e o princípio de Privacy by default, avalie se as afirmativas a seguir são verdadeiras (V) ou falsas (F).

( ) A Privacy by Design representa um conjunto de boas práticas que visam garantir a privacidade e proteção dos titulares e suas informações desde a concepção e durante o início do ciclo de vida do projeto, sistema, serviço, produto ou processo.

( ) A Privacy by Default busca garantir que dados pessoais sejam protegidos automaticamente com grau básico de privacidade, sem qualquer ação por parte do titular, pois ela já estará embutida no sistema, por padrão nos sistemas de TI ou práticas de negócio

( ) Em atendimento à Lei Geral de Proteção de Dados Pessoais (LGPD) as instituições, públicas e privadas, devem adotar metodologias de implementação de medidas proativas, como Privacy by Design e, como consequência, adotar práticas de proteção de dados pessoais como padrão dos sistemas de TI ou práticas de negócio, conforme o princípio Privacy by Default.

As afirmativas são, respectivamente,

Com relação às ameaças e desafios comuns, analise os itens a seguir.

I. Os erros humanos continuam sendo uma das mais importantes causas de todas as violações de dados relatadas, em especial devidos a acidentes, senhas fracas, compartilhamento de senhas e outros comportamentos de usuários imprudentes ou desinformados.

II. As vulnerabilidades do software de banco de dados tem sua exposição reduzida pela aplicação dos patches fornecidos pelas empresas comerciais e plataformas de gerenciamento de banco de dados de software livre.

III. São ameaças permanentes em bancos de dados os ataques de injeção SQL/NoSQL e as invasões por estouro de buffer.

Está correto o que se afirma em: