Questões de Concurso

Sobre conceitos básicos de correio eletrônico em noções de informática

Foram encontradas 1.045 questões

A respeito de Internet e ferramentas de correio eletrônico, julgue os

itens que se seguem.

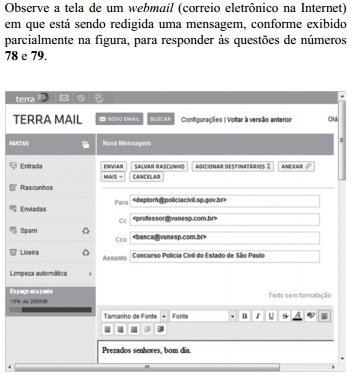

Considere que, ao enviar um e-mail a três destinatários diferentes, um remetente digite, nos campos Para:, Cc: e Cco: do programa usado, respectivamente, [email protected], [email protected] e [email protected]. Nesse caso, usuario1 e usuario2 não verão o endereço de e-mail de usuario3 na mensagem recebida, enquanto que usuario3 verá os endereços de e-mail dos dois primeiros.

Considerando o texto e com base na figura nele mostrada, julgue o item a seguir.

. Esse recurso permite que páginas da Web sejam enviadas em mensagens de correio eletrônico; ao receber a mensagem acima, o destinatário poderá acessar a página indicada no campo

. Esse recurso permite que páginas da Web sejam enviadas em mensagens de correio eletrônico; ao receber a mensagem acima, o destinatário poderá acessar a página indicada no campo  , por meio do Internet Explorer, simplesmente ao clicar no botão

, por meio do Internet Explorer, simplesmente ao clicar no botão  .

.Sobre correio eletrônico, relacione as colunas:

1) Caixa de entrada

2) Caixa de saída

3) Itens enviados

4) Lixo eletrônico

5) Itens excluídos

6) SMTP

7) POP3

( ) é um protocolo padrão para envio de e-mail através da internet.

( ) é um protocolo utilizado no acesso remoto a uma caixa de correio eletrônico (receber mensagens).

( ) armazena os e-mails recebidos.

( ) armazena as mensagens que foram classificadas como SPAM.

( ) armazena as mensagens que já foram enviadas (mensagens entregues).

( ) armazena as mensagens que foram excluídas pelo usuário.

( ) armazena as mensagens que estão aguardando para serem enviadas através da internet.

A sequência correta, de cima para baixo, é:

1. permitir que responda a uma pergunta de segurança previamente determinada por você;

2. enviar a senha, atual ou uma nova, para o e-mail de recuperação previamente definido por você;

3. confirmar suas informações cadastrais, como data de aniversário, país de origem, nome da mãe, números de documentos etc;

4. apresentar uma dica de segurança previamente cadastrada por você;

5. enviar por mensagem de texto para um número de celular previamente cadastrado por você.

Todos estes recursos podem ser muito úteis, desde que cuidadosamente utilizados, pois assim como podem permitir que você recupere um acesso, também podem ser usados por atacantes que queiram se apossar da sua conta. Dentre os cuidados que você deve tomar ao usá-los estão os listados abaixo. Assinale o INCORRETO.

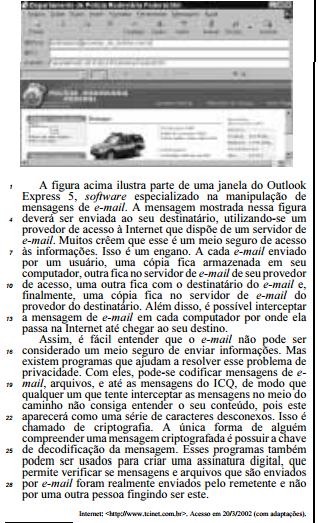

Os protocolos referenciados no texto são, respectivamente, denominados:

1) A menos que seja explicitamente informado na questão, o termo “clicar” significa a operação de pressionar o

botão esquerdo do mouse;

2) Para todos os programas e acessórios mencionados nas questões, considere a configuração padrão em

português do Brasil, quando existir.

I Mensagens de e-mail só podem ser enviadas em horário comercial, que é o horário de funcionamento da internet no Brasil.

II Caso seja enviada uma mensagem de e-mail para um destinatário que não possui acesso à internet, essa mensagem é automaticamente redirecionada para a agência dos correios mais próxima, que imprime o conteúdo e entrega pessoalmente a mensagem, através do serviço “Internet para Todos” do governo brasileiro.

III Para criar uma conta de e-mail é necessário solicitar o serviço pessoalmente na Secretaria Estadual de Segurança Pública. Sem esse procedimento, não é possível enviar uma mensagem de e-mail.

I - A menos que seja explicitamente informado na questão, o termo “clicar” significa a operação de pressionar o botão

esquerdo do mouse.

II - Para todos os programas e acessórios mencionados nas questões, considere a configuração padrão em português do

Brasil, quando existir.

I - Só é permitido incluir assinatura em novas mensagens de e-mail, não sendo possível, por exemplo, fazê-lo ao responder ou encaminhar mensagens existentes.

II - É permitida a utilização de comandos HTML na criação de assinaturas.

III - É possível criar mais de uma assinatura para a mesma conta de e-mail.

I - A menos que seja explicitamente informado na questão, o termo “clicar” significa a operação de pressionar o botão

esquerdo do mouse.

II - Para todos os programas e acessórios mencionados nas questões, considere a configuração padrão em português do

Brasil, quando existir.

próximo item.

Sobre a troca de e-mail e uso das ferramentas de correio eletrônico, é correto afirmar: