Questões de Noções de Informática - Malware (vírus, worms e pragas virtuais) para Concurso

Foram encontradas 1.437 questões

Julgue os itens a seguir, acerca de segurança da informação.

I São exemplos de ameaças as contas sem senhas ou configurações erradas em serviços DNS, FTP e SMTP.

II Não repúdio indica que o remetente de uma mensagem não deve ser capaz de negar que enviou a mensagem.

III Vulnerabilidade é a fragilidade de um ativo ou de um grupo de ativos que pode ser explorada.

IV Pessoas não são consideradas ativos de segurança da informação.

Estão certos apenas os itens

O ____________ é um programa capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. É notadamente responsável por consumir muitos recursos, devido à grande quantidade de cópias de si mesmo que costuma propagar e, como consequência, pode afetar o desempenho da rede e a utilização do computador.

Assinale a alternativa que CORRETAMENTE preenche a lacuna do texto acima.

A imagem acima refere-se a uma manchete publicada em um

site de notícias da internet sobre um ataque de hackers ocorrido

na Alemanha. Os hackers se aproveitam das vulnerabilidades

de segurança da informação, utilizando vários tipos de malwares

para auxiliá-los nos ataques. Entre os vários tipos de malwares,

aquele que é capaz de se propagar automaticamente pelas

redes, enviando cópias de si mesmo entre computadores, é

conhecido como

No contexto da segurança da informação, analise os itens a seguir:

I. Malware que tem como finalidade armazenar tudo o que é digitado pelo usuário, objetivando capturar informações sigilosas como senhas de acesso ou números de cartões de crédito.

II. Malware normalmente recebido como um “presente”, que, além de executar as funções para as quais foi projetado, também executa funções danosas sem conhecimento do usuário.

III. É um tipo de fraude em que uma pessoa tenta persuadir a vítima para que forneça informações sigilosas, como senhas de banco etc.

As definições acima se referem, respectivamente, a

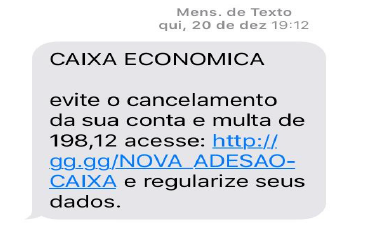

Acreditando que se tratava de uma mensagem enviada de fato pelo banco em que possui conta corrente, imediatamente clicou no link e começou a preencher os dados que estavam sendo solicitados, como: agência, conta, senha e demais dados confidenciais. No dia seguinte, ao conferir o saldo de sua conta corrente, Larissa percebeu que o saldo estava negativo. No contexto de Segurança da Informação, assinale a alternativa que represente o tipo de ameaça de que Larissa foi vítima.