Questões de Noções de Informática para Concurso

Foram encontradas 59.131 questões

Disponível em: https://www.kaspersky.com.br/resource-center/preemptive-safety/evil-twin-attacks. Acesso em: 19 jun. 2024. Adaptado.

Considerando o contexto descrito e a importância de possuir conhecimento sobre segurança de dados, analise as assertivas I e II a seguir:

I. Um ataque evil twin ocorre quando um invasor configura um ponto de acesso Wi-Fi falso na esperança de que os usuários se conectem a ele em vez de ao legítimo. Quando os usuários se conectam a esse ponto de acesso, credenciais de login e outras informações privadas, incluindo dados financeiros (se o usuário realizar transações financeiras quando estiver conectado ao Wi-Fi evil twin), podem ser roubadas.

PORQUE

II. Ataques evil twin, que podem ser criados com um smartphone ou outro dispositivo compatível com a Internet e algum software prontamente disponível, quando bem-sucedidos, fazem com que todos os dados compartilhados com a rede pelos usuários passem por um servidor controlado pelo invasor, o qual passa a ter acesso ao dispositivo atacado, podendo, inclusive, o infectar com malware.

A respeito dessas assertivas, assinale a alternativa CORRETA.

É uma entidade que serve como um gateway especial para uma rede, protegendo-a de acesso inapropriado. Para tanto, filtra o tráfego de rede que chega, verificando a validade das mensagens tanto quanto possível, podendo recusar completamente algumas mensagens. Fonte: DALE, Nell; LEWIS, John. Ciência da computação. 4. ed. Rio de Janeiro: LTC, 2010, p. 357. Adaptado.

Assinale a alternativa que apresenta o termo a que o trecho se refere.

Fonte: VELLOSO, Fernando de Castro. Informática: conceitos básicos. 11. ed. Rio de Janeiro: LTC, 2022, p. 247. Adaptado.

Sobre a internet e a sua utilização, considere as afirmativas a seguir.

I- A internet é uma coleção de redes que concordam em se comunicar através dos mesmos protocolos e em passar mensagens adiante, de modo que elas possam alcançar os seus destinos.

II- Um provedor de serviço de internet (ISP) é um dispositivo conectado diretamente ao backbone da internet ou a um ISP maior conectado ao backbone, que possibilita a pessoas ou empresas acesso à internet.

III- A internet oculta detalhes de hardware e software, de forma a permitir que dispositivos se comuniquem, independentemente dos tipos das conexões físicas de rede.

Está(ão) CORRETA(S) a(s) afirmativa(s)

( ) O formato de arquivo .docx é o formato nativo do processador de texto Microsoft Word. ( ) O processador de texto LibreOffice Writer é uma alternativa gratuita e open source ao Microsoft Word. ( ) Um processador de texto pode ser usado para criar tabelas e gráficos.

As afirmativas são, respectivamente,

I. Selecionar "Inserir" no menu principal e escolher "Quebra de Página".

II. Clicar com o botão direito no documento e selecionar "Quebra de Página".

III. Ir para a guia "Inserir" e escolher "Tabela", depois "Inserir Quebra de Página".

Pode-se afirmar que está(ão) correto(s):

I. Aumentar a velocidade do computador, pois os dados são armazenados de forma otimizada.

II. Garantir que dados importantes possam ser recuperados em caso de falha do sistema ou perda de dados.

III. Proteger contra perda de dados devido a erros humanos, falhas de hardware ou ataques de malware.

IV. Melhorar a qualidade da conexão de internet, evitando quedas e lentidão.

Pode-se afirmar que estão corretos:

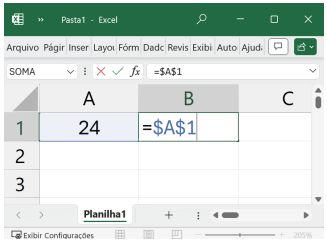

O que acontece quando um usuário copia uma célula contendo uma referência absoluta para outra célula no Excel?

I. Navegadores web: softwares que permitem o acesso à web (como Google Chrome e Mozilla Firefox).

II. Serviços de nuvem: permitem o armazenamento e processamento de dados em servidores remotos acessíveis via internet (como Google Drive e Amazon Web Services).

Está CORRETO o que se afirma: