Questões de Concurso

Sobre segurança da informação em noções de informática

Foram encontradas 5.544 questões

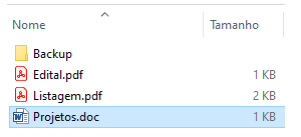

Considere que você tem o conjunto abaixo de arquivos e pastas.

Assinale a alternativa que descreve a forma correta de

se criar uma cópia de segurança (backup) do arquivo

Projetos.doc na pasta Backup?

A utilização de senhas simples e fáceis para o acesso a sistemas e a dispositivos pode afetar a segurança das informações.

Um procedimento que visa à segurança da informação consiste em evitar o compartilhamento das informações confidenciais por meio de redes sociais.

Com a finalidade de monitorar computadores e dispositivos, um adware pode atuar como um spyware.

As atividades executadas por um spyware podem afetar o desempenho da rede de computadores de um órgão, deixando o sistema lento e influenciando todo o processo corporativo.

Algumas versões do Microsoft Outlook permitem a desativação automática de links não seguros que contêm tentativas de phishing.

A autenticação de dois fatores é ineficaz para a prevenção contra ataques de phishing.

A utilização de firewalls e de anti vírus é uma das medidas de segurança da informação adotadas nas organizações.

Se no sábado tiver ocorrido uma pane no sistema, a maneira mais eficiente para recuperar os dados consistiria em utilizar os seguintes backups:

Nos itens que avaliem conhecimentos de informática, a

menos que seja explicitamente informado o contrário,

considere que: todos os programas mencionados estejam em

configuração-padrão, em português; o mouse esteja

configurado para pessoas destras; expressões como clicar,

clique simples e clique duplo refiram-se a cliques com o

botão esquerdo do mouse; e teclar corresponda à operação

de pressionar uma tecla e, rapidamente, liberá-la,

acionando-a apenas uma vez. Considere também que não

haja restrições de proteção, de funcionamento e de uso em

relação aos programas, arquivos, diretórios, recursos e

equipamentos mencionados.

No que diz respeito ao programa de navegação Mozilla Firefox, em sua versão mais atual, aos procedimentos de segurança da informação e às noções de vírus, worms e pragas virtuais, julgue o item.

Os vírus de computador não representam uma ameaça à segurança da informação, uma vez que a finalidade deles é apenas o comprometimento do desempenho do computador.

De acordo com os conceitos básicos para uma navegação na Web com segurança, marcar C para as afirmativas Certas, E para as Erradas e, após, assinalar a alternativa que apresenta a sequência CORRETA:

(_) Para uma navegação com segurança é de extrema importância manter seu antivírus ativo e atualizado.

(_) Usuários e senhas pessoais não devem ser compartilhados com outras pessoas.

(_) A autenticação de múltiplos fatores deve ser evitada nas chaves de acesso Web.

I.A função mais básica de um antivírus é monitorar arquivos e outros programas de um dispositivo para detectar vírus. Quando novos aplicativos são instalados, o software faz uma verificação para saber se existe alguma ação suspeita. Se algo foi identificado, a instalação é bloqueada ou a nova aplicação é encaminhada para a quarentena.

II.A quarentena é uma pasta criptografada criada pelo antivírus, localizada e gerenciada pelo Kernel do sistema operacional para que o possível vírus não se espalhe pelo sistema operacional do dispositivo. Arquivos e programas são encaminhados para a quarentena quando o antivírus ainda não identificou exatamente o tipo de vírus ou problema apresentado.

III.A maioria dos antivírus oferece atualizações automáticas do próprio sistema de proteção. A ideia é que o programa consiga oferecer melhores recursos de proteção, além de defender os dispositivos de novos tipos de vírus.

Assinale a alternativa CORRETA.