Questões de Concurso

Sobre segurança da informação em noções de informática

Foram encontradas 5.544 questões

I. FTP II. Firewall III. DNS IV. BitLocker

( ) Dispositivo de segurança que monitora o tráfego de entra e sai da sua rede.

( ) Converte solicitações de nomes em endereços IP, controlando qual servidor um usuário final alcançará quando digitar um nome de domínio no navegador da web.

( ) Protocolo usado para transferências de arquivos (Download e Upload) entre um servidor, sistema de armazenamento ou outro dispositivo através de uma conexão.

( ) É um recurso de proteção de dados que criptografa unidades em computadores para ajudar a evitar roubo ou exposição de dados.

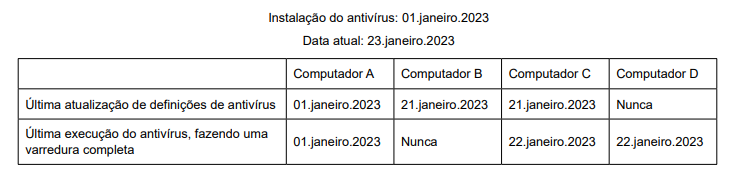

Considerando que a data atual é 23.janeiro.2023, assinale a alternativa que apresenta o computador que está mais protegido.

O ransomware, programa similar ao worm, apresenta mecanismos de comunicação com o invasor, os quais permitem que aquele seja remotamente controlado. A principal característica desse programa é a capacidade de se propagar automaticamente pelas redes, com o envio de cópias de si mesmo de um equipamento para outro.

A instalação dos rootkits no computador permite que invasores assumam o total controle da máquina para a subtração de dados.

A configuração de seu antivírus para a verificação de todos os formatos de arquivos é um procedimento de segurança da informação que o usuário pode adotar.

A ICP-Brasil foi criada para viabilizar a emissão de certificados digitais no país, para transações que precisam de validade e segurança dos dados.

Conforme o ITI, e considerando o uso de um certificado digital ICP-Brasil, é correto afirmar que a assinatura digital é

Um sequestro de dados é um tipo de ataque em que o computador-vítima é alvo de um software que criptografa todas as informações armazenadas nele. O software então passa a exibir uma mensagem exigindo um pagamento em dinheiro para restaurar o acesso a esses arquivos. Sobre esse tipo de ataque e conceitos relacionados a ele, assinale a alternativa correta:

I. Vírus é uma categoria de malware que pode ser infectado através de e-mail, Pendrives e outros dispositivos.

II. Worm é um tipo de fraude por meio da qual um golpista tenta obter dados pessoais e financeiros de um usuário, pela utilização combinada de meios técnicos e engenharia social.

III. Backdoor é um tipo de malware tem a intenção de permitir o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para esta finalidade.

IV. Ransomware é um tipo de código malicioso que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao usuário.