Questões de Concurso

Sobre gerência de redes em redes de computadores

Foram encontradas 593 questões

I. A requisição trap é iniciada pelo gerente para o agente, contendo a variável a ser procurada.

II. A requisição get é iniciada pelo NMS em direção ao agente, contendo mais de um valor de uma determinada MIB.

III. A porta 161/ UDP é utilizada para envio e recebimento de requisições e a porta 162/UDP para receber traps.

IV. A mensagem get-bulk permite requisitar mais de uma seleção de OID de uma única vez.

É correto o que se afirma APENAS em

(KUROSE, 2013, p. 558.)

Sobre as cinco áreas do modelo de gerenciamento de rede criado pela ISO, assinale a afirmativa INCORRETA.

Com relação aos seus requisitos de instalação, analise os itens a seguir.

I. O Zabbix é construído em torno de servidores web, servidores de banco de dados e da linguagem de script Python.

II. Os servidores de bancos de dados suportados, por padrão, são MySQL, PostreSQL ou MS SQL Server.

III. O frontend do Zabbix é suportado, por padrão, por servidores Web Apache.

Está correto o que se afirma em

Considere que um Analista instalou o site principal no domínio example.com e o site proxy está instalado no subdomínio blog .domain.com. Ambos são alimentados pelo Apache em um servidor web que trabalha com Linux em condições ideais. Em seguida, o Analista instalou e configurou o Nginx como um proxy reverso no servidor principal. Depois ele salvou o arquivo hospedeiro virtual e ativou o novo host virtual criando um link simbólico para os arquivos chamado example .com. conf tanto no diretório /etc/nginx/sites-available quanto no diretório /etc/nginx/sites-enabled:

sudo In -s /etc/nginx/sites-available/example.com.conf/etc/nginx/sites-enabled/example.com.conf

Neste ponto, o Analista quer:

I. Testaro Nginx para verificar se há erros de configuração.

II. Não havendo erros, recarregar o Nginx para instalar as mudanças.

Para realizar as ações I e II, o Analista deve utilizar, correta e respectivamente, os comandos:

Considere os seguintes pré-requisitos:

I. os sites serão acessíveis por um único IP público, por meio dos protocolos HTTP e HTTPS, porém estarão instalados em servidores diferentes em seu datacenter;

II. deve-se evitar a comunicação direta entre usuários e servidores onde estarão hospedados os sites, impedindo ataques diretos a esses sites.

Em relação à solução que atende os pré-requisitos listados acima, assinale a afirmativa correta.

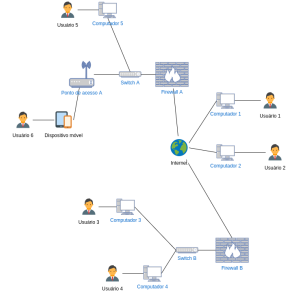

Atenção! O diagrama e o enunciado a seguir refere-se à próxima questão.

Analise o diagrama a seguir.

Em relação ao diagrama, considere que:

• nem todos os elementos da rede estão representados.

• os endereços estão representados no modelo endereço / máscara de rede.

• os elementos listados a seguir têm as seguintes configurações:

Firewall A:

Interface WAN: 200.232.10.23/32

Interface LAN: 10.0.1.1/16

Firewall B:

Interface WAN: 192.178.10.23/32

Interface LAN: 0064:ff9b:0001:0000:0000:0000:0000:0001/48

• ambos os firewalls também desempenham funções de roteamento e DHCP.

• os switches operam na camada 2 do modelo OSI.

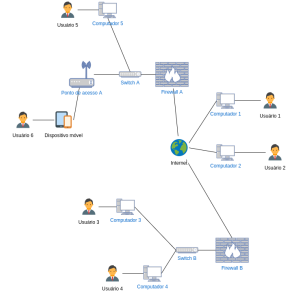

Atenção! O diagrama e o enunciado a seguir refere-se à próxima questão.

Analise o diagrama a seguir.

Em relação ao diagrama, considere que:

• nem todos os elementos da rede estão representados.

• os endereços estão representados no modelo endereço / máscara de rede.

• os elementos listados a seguir têm as seguintes configurações:

Firewall A:

Interface WAN: 200.232.10.23/32

Interface LAN: 10.0.1.1/16

Firewall B:

Interface WAN: 192.178.10.23/32

Interface LAN: 0064:ff9b:0001:0000:0000:0000:0000:0001/48

• ambos os firewalls também desempenham funções de roteamento e DHCP.

• os switches operam na camada 2 do modelo OSI.

I. Os sites serão acessíveis por um único IP público através dos protocolos HTTP e HTTPS, porém estarão instalados em servidores diferentes em seu datacenter.

II. Deve-se evitar a comunicação direta entre usuários e servidores onde estarão hospedados os sites, impedindo ataques diretos a estes.

Assinale a opção que denota a solução que atende os pré-requisitos listados acima.

I. Aplica as políticas NAC depois que um dispositivo já recebeu acesso à rede; isso porque pode haver tráfego suspeito vindo do dispositivo ou este se conecte a algo que não deveria acessar, por exemplo.

II. Aplica as políticas NAC antes que um dispositivo receba acesso à rede; neste caso, se o dispositivo não atender às condições da política, ele não será autorizado.

O NAC pode ser configurado de duas formas principais:

III. Neste tipo de solução, geralmente há um servidor que não está diretamente no fluxo de tráfego de rede; este servidor se comunica com dispositivos de infraestrutura de rede, como switches, roteadores e pontos de acesso sem fio, que aplicarão as políticas NAC e permitirão ou negarão o tráfego.

IV. Neste tipo de solução, há um ponto que fica dentro do fluxo normal de tráfego; a partir dessa posição in-flow, permite-se ou recusa-se o acesso, ou seja, decidem-se e aplicam-se simultaneamente as políticas NAC para cada solicitação.

As formas de controle e de configuração de I a IV correspondem, correta e respectivamente, a

Com relação à rede virtual privada (VPN), às ferramentas de monitoração e gerenciamento de rede e à segurança de rede, julgue o item.

Dentro do contexto dos serviços de rede, a arquitetura

do Zabbix organiza-se em um modelo denominado

three-tier, o qual é composto pelas seguintes camadas:

a aplicação; a rede em si; e a interface web.

Um administrador de redes finalizou a instalação completa do Linux CentOS 8 em uma máquina nova. No entanto, ele verificou que o serviço de firewall, que estava habilitado para ser ativado automaticamente, não está executando.

Para iniciar daemon, ele deverá executar o(s) seguinte(s) comando(s) como root:

Sobre os protocolos do modelo TCP/IP envolvidos nesses comandos, é correto afirmar que

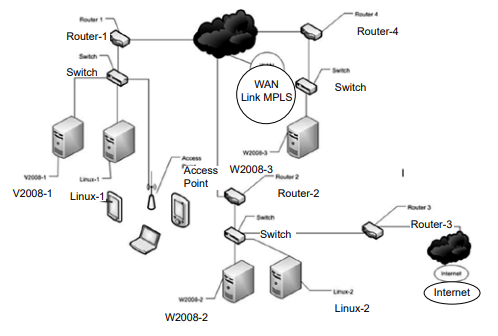

Analise o diagrama de rede apresentado a seguir.

Considere:

I- Nem todos os servidores, switches e desktops estão representados.

II- Os seguintes endereços TCP/IP e máscaras:

Router1-porta WAN 221.198.137.14/24

Router1-porta LAN 10.14.1.1/8

Router2-porta LAN 172.16.1.1/16

Router3-porta Internet 222.137.149.151/24

Router4-porta LAN 192.168.14.1/24

A alocação correta dos endereços mencionados para o servidor Linux-1

é:

auto eth0:1 allow-hotplug eth0:1 iface eth0:1 inet static address 10.42.43.1 netmask 255.0.0.0 network 10.0.0.0 broadcast 10.255.255.255 auto eth0:2 allow-hotplug eth0:2 iface eth0:2 inet static address 200.64.10.16 netmask 255.255.255.0 network 200.64.10.0 broadcast 200.64.10.255

O trecho apresentado permite configurar