Questões de Concurso

Comentadas sobre protocolo em redes de computadores

Foram encontradas 4.808 questões

Ano: 2023

Banca:

FUNDEPES

Órgão:

Prefeitura de Marechal Deodoro - AL

Prova:

FUNDEPES - 2023 - Prefeitura de Marechal Deodoro - AL - Técnico em Informática |

Q2175762

Redes de Computadores

A adoção de redes Wi-Fi tem agradado significativamente nos últimos anos. Esse crescimento se deve em parte ao aumento do número de dispositivos móveis com necessidade de conexão com a internet. Além disso, a praticidade e o baixo custo para a sua instalação também incentivam a adoção de redes sem fio com mais frequência, tanto em empresas quanto em residências. Porém, por ser uma tecnologia sem fio, é fundamental adotar padrões de segurança que envolvam criptografia de dados trafegados, aliado a um maior controle de acesso à rede. Nesse contexto, assinale a alternativa que apresenta, exclusivamente, protocolos de segurança para redes Wi-Fi.

Ano: 2023

Banca:

FUNDEPES

Órgão:

Prefeitura de Marechal Deodoro - AL

Prova:

FUNDEPES - 2023 - Prefeitura de Marechal Deodoro - AL - Técnico em Informática |

Q2175760

Redes de Computadores

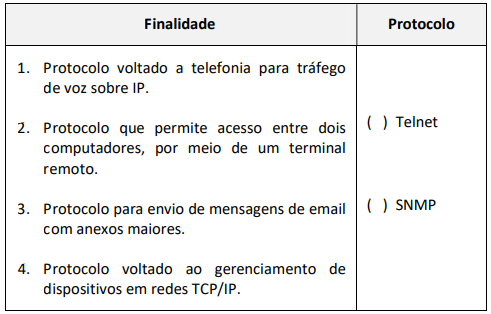

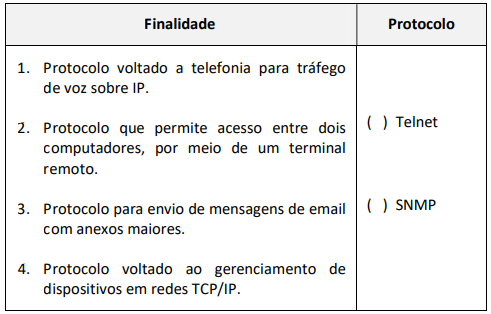

Redes de computadores são recursos estratégicos para a comunicação entre as pessoas, além de ampliarem as possibilidades de uso da tecnologia. Essas redes contêm dispositivos que são interconectados e trocam mensagens entre si, utilizando protocolos específicos. Diferentes protocolos de rede podem ser utilizados com diferentes finalidades. Relacione

a primeira coluna, que contém quatro finalidades que poderiam

ser alvo de protocolos de rede, com os dois protocolos de rede

da segunda coluna.

Assinale a alternativa que apresenta a sequência correta, de cima para baixo.

Assinale a alternativa que apresenta a sequência correta, de cima para baixo.

Ano: 2023

Banca:

FUNDATEC

Órgão:

IF Farroupilha - RS

Prova:

FUNDATEC - 2023 - IF Farroupilha - RS - Técnico de Laboratório: Área: Informática |

Q2175431

Redes de Computadores

Assinale a alternativa que apresenta um protocolo de roteamento interdomínio,

também conhecido como protocolo de rede exterior.

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - ANC - Analista em Computação - Ênfase em Desenvolvimento Front-End |

Q2172182

Redes de Computadores

RESTful utiliza os métodos do protocolo HTTP para realizar operações em que os

dados são transmitidos em formatos como JSON ou XML. Nesse sentido, assinale a alternativa

INCORRETA sobre esse padrão.

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - ANC - Analista em Computação - Ênfase em Desenvolvimento Front-End |

Q2172180

Redes de Computadores

Sobre o protocolo HTTP, é INCORRETO afirmar que:

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - ANC - Analista em Computação - Ênfase em Segurança da Informação |

Q2171822

Redes de Computadores

Analise as seguintes asserções e a relação proposta entre elas:

I. O IPSec integra mecanismos de autenticação, gestão e distribuição de chaves. Os mecanismos de autenticação utilizados são os cabeçalhos de extensão específicos do protocolo DHCP, que são o Cabeçalho de Autenticação e o Cabeçalho de Encapsulamento de Dados de Segurança.

PORQUE

II. O IPSec utiliza o conceito de Associação de Segurança, que permite a comunicação entre duas ou mais entidades comunicantes e descreve todos os mecanismos de segurança a serem utilizados, por exemplo: algoritmo e modo de autenticação a aplicar no cabeçalho de autenticação, chaves usadas nos algoritmos de autenticação e criptografia, tempo de vida da chave, tempo de vida da associação de segurança, nível de sensibilidade dos dados protegidos, entre outros.

A respeito dessas asserções, assinale a alternativa correta.

I. O IPSec integra mecanismos de autenticação, gestão e distribuição de chaves. Os mecanismos de autenticação utilizados são os cabeçalhos de extensão específicos do protocolo DHCP, que são o Cabeçalho de Autenticação e o Cabeçalho de Encapsulamento de Dados de Segurança.

PORQUE

II. O IPSec utiliza o conceito de Associação de Segurança, que permite a comunicação entre duas ou mais entidades comunicantes e descreve todos os mecanismos de segurança a serem utilizados, por exemplo: algoritmo e modo de autenticação a aplicar no cabeçalho de autenticação, chaves usadas nos algoritmos de autenticação e criptografia, tempo de vida da chave, tempo de vida da associação de segurança, nível de sensibilidade dos dados protegidos, entre outros.

A respeito dessas asserções, assinale a alternativa correta.

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - ANC - Analista em Computação - Ênfase em Segurança da Informação |

Q2171812

Redes de Computadores

O servidor ______ mantém um pool de ________ e concede um endereço a qualquer

cliente habilitado para o _______ quando ele é iniciado na rede.

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - TI - Técnico em Informática |

Q2171539

Redes de Computadores

Em relação ao protocolo de configuração dinâmica de host conhecido como Dynamic

Host Configuration Protocol (DHCP), analise as assertivas abaixo:

I. Um servidor DHCP devidamente configurado na rede responde a solicitação do usuário com um pacote contendo o endereço IP e demais configurações necessárias (sub-rede, gateway, etc).

II. Para que o DHCP possa desempenhar sua função em uma rede, um dos requisitos necessários é que o computador do usuário (denominado cliente, que irá requisitar um endereço IP) deve possuir o pacote DHCP cliente devidamente instalado.

III. Tanto em redes empresariais como domésticas, o DHCP é usado pelos ISPs (Internet Service Providers), para definir os parâmetros dos dispositivos pelo enlace de acesso à Internet, de modo que os clientes não precisam ligar para seus ISPs para receber essa informação.

Quais estão corretas?

I. Um servidor DHCP devidamente configurado na rede responde a solicitação do usuário com um pacote contendo o endereço IP e demais configurações necessárias (sub-rede, gateway, etc).

II. Para que o DHCP possa desempenhar sua função em uma rede, um dos requisitos necessários é que o computador do usuário (denominado cliente, que irá requisitar um endereço IP) deve possuir o pacote DHCP cliente devidamente instalado.

III. Tanto em redes empresariais como domésticas, o DHCP é usado pelos ISPs (Internet Service Providers), para definir os parâmetros dos dispositivos pelo enlace de acesso à Internet, de modo que os clientes não precisam ligar para seus ISPs para receber essa informação.

Quais estão corretas?

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - TI - Técnico em Informática |

Q2171524

Redes de Computadores

Em relação ao protocolo Simple Network Management Protocol (SNMP) ou Protocolo

Simples de Gerência de Rede, analise as assertivas abaixo:

I. O protocolo SNMP é responsável por transmitir as informações referentes ao status dos diferentes dispositivos que compõem uma rede de computadores.

II. A tarefa de coleta das informações no protocolo SNMP é realizada por um agente SNMP, que obtém essas informações dos dispositivos e envia para um servidor de gerenciamento em que as informações são armazenadas e podem ser posteriormente analisadas.

III. A utilização do protocolo SNMP não propicia monitoramento dos dispositivos de rede em tempo real.

Quais estão corretas?

I. O protocolo SNMP é responsável por transmitir as informações referentes ao status dos diferentes dispositivos que compõem uma rede de computadores.

II. A tarefa de coleta das informações no protocolo SNMP é realizada por um agente SNMP, que obtém essas informações dos dispositivos e envia para um servidor de gerenciamento em que as informações são armazenadas e podem ser posteriormente analisadas.

III. A utilização do protocolo SNMP não propicia monitoramento dos dispositivos de rede em tempo real.

Quais estão corretas?

Ano: 2023

Banca:

FUNDATEC

Órgão:

PROCERGS

Prova:

FUNDATEC - 2023 - PROCERGS - TI - Técnico em Informática |

Q2171513

Redes de Computadores

Os protocolos da camada de aplicação do modelo TCP/IP determinam para qual tipo

de serviço a rede será utilizada, seja e-mail, navegação, troca de arquivos, entre outros. Em relação

ao protocolo Dynamic Host Configuration Protocol (DHCP) e ao protocolo Simple Network Management

Protocol (SSH), analise as assertivas abaixo:

I. O SSH corresponde a um protocolo de rede criptográfico, destinado à conexão remota segura, permitindo basicamente a administração total de computadores à distância.

II. Na técnica chamada leasing, a atribuição de endereço IP pode ser por um período de tempo fixo. Assim, antes que o tempo de validade de leasing termine, o host precisa pedir uma renovação ao DHCP, pois caso a solicitação não ocorra ou seja negada, o host não poderá mais usar o endereço IP que lhe foi dado anteriormente.

III. O protocolo DHCP tem a função de gerar e administrar endereços IP em uma rede de computadores.

Quais estão corretas?

I. O SSH corresponde a um protocolo de rede criptográfico, destinado à conexão remota segura, permitindo basicamente a administração total de computadores à distância.

II. Na técnica chamada leasing, a atribuição de endereço IP pode ser por um período de tempo fixo. Assim, antes que o tempo de validade de leasing termine, o host precisa pedir uma renovação ao DHCP, pois caso a solicitação não ocorra ou seja negada, o host não poderá mais usar o endereço IP que lhe foi dado anteriormente.

III. O protocolo DHCP tem a função de gerar e administrar endereços IP em uma rede de computadores.

Quais estão corretas?

Ano: 2023

Banca:

IF-MG

Órgão:

IF-MG

Prova:

IF-MG - 2023 - IF-MG - Professor EBTT Área/Disciplina: Controle e Automação |

Q2171363

Redes de Computadores

As redes industriais são largamente utilizadas para troca de informações entre dispositivos sensores, atuadores,

conversores, controladores, entre outros. Vários protocolos de comunicação foram desenvolvidos de modo a

atender melhor uma gama de aplicações.

Assinale a alternativa correta sobre os protocolos empregados nas redes industriais:

Assinale a alternativa correta sobre os protocolos empregados nas redes industriais:

Ano: 2023

Banca:

FUNDATEC

Órgão:

Prefeitura de São João da Urtiga - RS

Prova:

FUNDATEC - 2023 - Prefeitura de São João da Urtiga - RS - Técnico em Informática |

Q2170711

Redes de Computadores

Você foi chamado para configurar uma rede de internet IPV4 de uma escola em uma

sala de aula específica. O cliente gostaria que apenas 14 alunos conseguissem acessar a internet com

um IP único dessa sala, não sendo possível que algum outro aluno consiga acessar. Utilize a máscara

de sub-rede adequada para alocar esses alunos e leve em conta que dois endereços precisarão estar

reservados para Gateway e Broadcast. Assinale a alternativa que apresenta, correta e

respectivamente, o IP e a Máscara que devem ser utilizados.

Ano: 2023

Banca:

FUNDATEC

Órgão:

Prefeitura de São João da Urtiga - RS

Prova:

FUNDATEC - 2023 - Prefeitura de São João da Urtiga - RS - Técnico em Informática |

Q2170710

Redes de Computadores

Softwares de monitoramento de hosts e serviços em uma rede de computadores, tais

como Nagios, Zabbix, Cacti, entre outros, utilizam um protocolo padrão de rede para monitoramento

e gerenciamento de redes. Esse protocolo é mais usado para saber o que acontece dentro de ativos

de redes e serviços. Ele foi criado para facilitar o monitoramento e gerenciamento de redes, permitindo

que uma das ferramentas mencionadas anteriormente possa criar soluções para monitorar a rede.

Qual é esse protocolo?

Ano: 2023

Banca:

UFRRJ

Órgão:

UFRRJ

Prova:

UFRRJ - 2023 - UFRRJ - Técnico em Tecnologia da Informação |

Q2167868

Redes de Computadores

O padrão IPv4 é utilizado para a comunicação entre computadores na Internet.

Considerando uma sub-rede com a numeração 164.146.41.0 e com máscara de rede

255.255.255.0, é correto afirmar que

Ano: 2023

Banca:

UFRRJ

Órgão:

UFRRJ

Prova:

UFRRJ - 2023 - UFRRJ - Técnico em Tecnologia da Informação |

Q2167864

Redes de Computadores

O controle de congestionamento e o controle de fluxo do TCP, respectivamente,

Ano: 2023

Banca:

UFRRJ

Órgão:

UFRRJ

Prova:

UFRRJ - 2023 - UFRRJ - Técnico em Tecnologia da Informação |

Q2167857

Redes de Computadores

O DHCP é um protocolo que no seu funcionamento faz uso do

Ano: 2023

Banca:

UFRRJ

Órgão:

UFRRJ

Prova:

UFRRJ - 2023 - UFRRJ - Técnico em Tecnologia da Informação |

Q2167852

Redes de Computadores

A camada de transporte é responsável por transferir os dados de forma eficiente, confiável

e econômica entre a máquina de origem e a de destino. Sobre os protocolos de transmissão

utilizados na camada de transporte, é correto afirmar que o protocolo

Q2167019

Redes de Computadores

Considere as seguintes definições relacionadas a requisições previstas no protocolo HTTP de

programação web, com lacunas a preencher, e assinale a alternativa que preencha corretamente

as três definições, considerando sua ordem.

1. __________ solicita uma representação de um recurso específico. É a requisição usada para recuperar dados de um servidor.

2. __________ envia dados ao servidor para serem processados. É usado para enviar informações, como dados de formulários, para o servidor.

3. __________ atualiza um recurso existente ou cria um novo recurso.

1. __________ solicita uma representação de um recurso específico. É a requisição usada para recuperar dados de um servidor.

2. __________ envia dados ao servidor para serem processados. É usado para enviar informações, como dados de formulários, para o servidor.

3. __________ atualiza um recurso existente ou cria um novo recurso.

Q2167008

Redes de Computadores

Considere as afirmativas abaixo sobre redes de computadores e firewall e assinale a alternativa

correta.

I. Com o comando telnet é possível identificar se uma porta remota não está ativa (listening).

II. Uma aplicação que se comunica via HTTPS obrigatoriamente roda na porta 443.

III. Um computador não necessita obrigatoriamente de um gateway em sua configuração de rede para

o usuário navegar na Internet.

Ano: 2023

Banca:

FUNDEP (Gestão de Concursos)

Órgão:

UFJF

Prova:

FUNDEP (Gestão de Concursos) - 2023 - UFJF - Técnico de Tecnologia da Informação |

Q2166342

Redes de Computadores

Assinale a alternativa que apresenta a quantidade

máxima de IPs disponíveis em uma rede IP CIDR /25.