Questões de Redes de Computadores para Concurso

Foram encontradas 18.340 questões

A respeito dos equipamentos, softwares e protocolos utilizados em tais redes, julgue os itens seguintes.

O método de acesso CSMA/CD (carrier sense multiple

access), empregado nas redes Ethernet (IEEE 802.3), tem seu

funcionamento embasado no emprego de um token que circula

entre as estações da rede, permitindo assegurar justiça

(fairness) no tratamento de tráfego de tempo real gerado pelas

estações.

A respeito dos equipamentos, softwares e protocolos utilizados em tais redes, julgue os itens seguintes.

Uma bridge é utilizada para interligar redes distintas na

camada de enlace e, pela segmentação que proporciona, serve

também para delimitar domínios de colisão, enquanto um

repetidor é um dispositivo que atua na camada física,

permitindo regenerar um sinal e aumentar seu alcance.

I. A Base para Administração de Informações (MIB) contém um conjunto padrão de dados de controle e estatístico sobre o status do agente.

II. A mensagem Get-Request atualiza uma ou mais variáveis no agente.

III. Os agentes do SNMP normalmente escutam na porta UDP 161 e as mensagens traps são recebidas na porta 162 do servidor.

IV. Utiliza a notação padrão ASN.1 que descreve as estruturas de dados para representação, codificação, transmissão e decodificação dos dados.

Está correto o que se afirma APENAS em

Analise a topologia da figura abaixo.

O PC-A ao transmitir um pacote ao Servidor WWW, adiciona, respectivamente, os endereços MAC e IP de destino

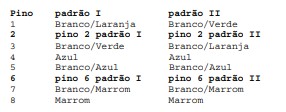

O padrão I, o padrão II, as cores dos pinos 2 e as cores dos pinos 6 de cada padrão são, correta e respectivamente,

( ) Autentica logins de domínio Windows.

( ) Atua como um controlador de domínio de backup (BDC – Backup Domain Controller) para o controlador de domínio primário (PDC – Primary Domain Controller) Windows (e vice-versa).

( ) Fornece resolução do servidor de nomes WINS (Windows Internet Name Service).

( ) Atua como um controlador de domínio do Active Directory.

( ) Atua como um servidor membro de domínio do Active Directory.

A sequência está correta em

1. FC-0. 2. FC-1. 3. FC-2. 4. FC-4. ( ) Regras de codificação e decodificação serial de transmissão.

( ) Endereços de portas de origem e destino, além de informações de controle de conexão. ( ) Interface física, cabos e conectores. ( ) Interfaces do aplicativo e protocolos de nível alto.

A sequência está correta em

I. A diferença entre os protocolos utilizados para redes LANs e WAN está associada aos padrões da camada de transporte e à aplicação do modelo TCP/IP.

II. Em redes LANs Ethernet utiliza-se a técnica de comutação por célula, enquanto na WAN, a comutação por pacotes.

III. Os roteadores MPLS utilizam, a cada salto, o endereço IP contido no rótulo para determinar o próximo roteador.

IV. As redes Ethernet LANs são assíncronas, enquanto nas redes comutadas por circuito existe a fase do estabelecimento do circuito.

É correto o que se afirma APENAS em

I. O campo type do quadro Ethernet marcado com 0x86dd corresponde ao IPv4. II. Os detectores de sniffers geralmente procuram por interfaces de rede em modo promíscuo. III. A flag PSH com valor igual a 1 indica que o segmento contém dados da aplicação. IV. O campo header checksum corresponde ao cabeçalho do protocolo IPv6.

É correto o que se afirma APENAS em

I. o tráfego dos dois servidores interconectados a um switch seja direcionado para a interface de um dispositivo de análise.

II. o dispositivo de análise seja capaz de monitorar o tráfego e geração de alertas de segurança.

Para satisfazer os itens I e II, o recurso que deve ser configurado no switch e o dispositivo de segurança que deve ser selecionado, são, respectivamente,