Questões de Concurso

Comentadas sobre transmissão de dados em redes de computadores

Foram encontradas 743 questões

“Comunicação de dados são as trocas de dados entre dois dispositivos por intermédio de algum tipo de meio de transmissão, como um cabo condutor formado por fios. Para que as comunicações de dados ocorram, os dispositivos de comunicação devem fazer parte de um sistema de comunicações, composto por uma combinação de hardware (equipamentos físicos) e software (programas). A eficácia de um sistema de comunicações de dados depende de quatro características fundamentais: entrega, precisão, sincronização e jitter.”

FOROUZAN, Behrouz A. Comunicação de dados e Redes de Computadores. Porto Alegre: Grupo A, 2010. p. 4.

Considerando as características fundamentais para eficácia de um sistema de comunicação de dados que garante que os dados sejam transmitidos corretamente e em tempo adequado, analise a veracidade das afirmações a seguir.

I. Entrega é a característica que garante que os dados serão recebidos exclusivamente pelo dispositivo ou pelo usuário destino. O sistema deve entregar dados recebidos no destino correto.

Il. Precisão é a característica que garante inexatidão dos dados recebidos pelo dispositivo ou pelo usuário destino.

III. Sincronização é a característica que, por si só, garante a entrega de dados em tempo real.

IV. Jitter é medida que descreve a flutuação na latência dos pacotes durante a transmissão de dados de um ponto para outro na rede.

É correto o que se afirma apenas em

Marque a alternativa correta sobre transmissão de dados em redes de computadores:

I. A geração de um conteúdo a ser transmitido;

II. A codificação deste conteúdo em um conjunto bem definido de símbolos;

III. Esta codificação do conteúdo deve atender aos critérios necessários para que possa ser transmitido adequadamente através do meio físico utilizado;

IV. A realização da transmissão do conteúdo;

V. A decodificação do conteúdo transmitido e a reprodução do mesmo;

VI. A recriação do conteúdo que foi transmitido, exceto quando haja qualquer grau de degradação da qualidade do conteúdo para o entendimento do destinatário.

Estão CORRETOS apenas:

Julgue o item a seguir, a respeito do CSMA/CD (Carrier Sense Multiple Access with Collision Detection), considerando as principais características de switches Ethernet e seu funcionamento na camada 2 do modelo OSI.

CSMA/CD é um algoritmo de acesso ao meio compartilhado

e, antes de uma transmissão ser realizada, é necessário

determinar se o canal e seus recursos estão disponíveis.

Com relação a elementos de interconexão de redes de comunicação, julgue o item a seguir.

O segmento de rede composto por um hub de 24 portas

possui 24 domínios de colisão, sendo um para cada porta do

equipamento.

Com relação a elementos de interconexão de redes de comunicação, julgue o item a seguir.

Duas ou mais estações transmitindo quadros ao mesmo

tempo geram colisão no meio físico compartilhado.

( ) A aplicação de vídeo em movimento sobre redes pode ser otimizada para reduzir a latência e melhorar a experiência do usuário.

( ) As aplicações de voz e imagem em movimento usam geralmente protocolos multicast sobre redes, o que pode aumentar a eficiência da transmissão.

( ) A aplicação de voz e imagem em movimento sobre redes não requerem qualquer forma de compressão de dados para garantir a qualidade do serviço em ambientes de rede com alta demanda de tráfego.

As afirmativas são, respectivamente,

Com relação ao TSL, avalie se as afirmativas a seguir são verdadeiras (V) ou falsas (F).

( ) Autenticação – O lado servidor do canal é sempre autenticado; o lado do cliente é opcionalmente autenticado e a autenticação pode acontecer por meio de criptografia simétrica (por exemplo, AES ou RC4 ou IDEA).

( ) Confidencialidade – Os dados enviados pelo canal após o estabelecimento são visíveis apenas para os endpoints. TLS não esconde o comprimento dos dados que ele transmite, embora os endpoints sejam capazes de preencher TLS, a fim de ocultar comprimentos e melhorar a proteção contra técnicas de análise de tráfego.

( ) O TLS consiste em dois componentes principais, um protocolo de criptografia e um protocolo de registro que utiliza os parâmetros estabelecidos pelo protocolo de criptografia para proteger o tráfego entre pares que estão se comunicando.

As afirmativas são, respectivamente,

Julgue o item subsequente, relacionado a noções dos modelos de referência OSI, noções dos padrões IEEE 802.1, IEEE 802.3, IEEE 802.11 a/b/g/n/ac e arquitetura e pilhas de protocolo TCP/IP.

Para que o método de transmissão sem fio 802.11n alcançasse

velocidade mínima de 100 Mbps, o comitê IEEE dobrou os

canais de 20 MHz para 40 MHz.

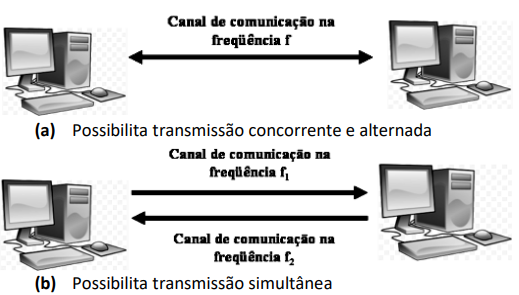

Essas modalidades de transmissão são conhecidas, respectivamente como

Y = 1 X = 10 Y = Y + X + 20