Questões de Concurso

Sobre assinatura digital em segurança da informação

Foram encontradas 309 questões

Considerando o texto e com base na figura nele mostrada, julgue o item a seguir.

. Uma identificação digital — composta de uma única chave de segurança, denominada chave particular, e uma assinatura digital — é incorporada ao e-mail por meio desse botão.

. Uma identificação digital — composta de uma única chave de segurança, denominada chave particular, e uma assinatura digital — é incorporada ao e-mail por meio desse botão.os próximos itens.

Esse esquema de autenticação combina o algoritmo de resumo de mensagem com a(o)

I. A abordagem de assinatura digital de chave secreta utiliza uma entidade central que conhece todas as chaves secretas.

II. A técnica de assinatura com chave pública, permite que o usuário utilize sua chave privada para cifrar a mensagem a ser enviada.

III. A abordagem de assinatura digital de chave pública utiliza uma entidade central que conhece todas as chaves secretas.

Assinale a alternativa que contém todas e somente as afirmações verdadeiras.

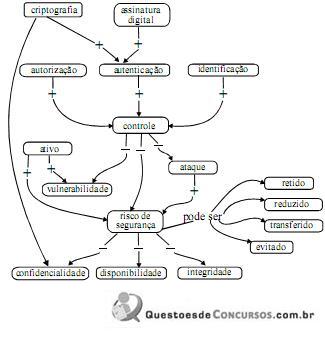

Tendo como referência o diagrama acima, assinale a opção que apresenta uma proposta de influências entre conceitos de domínio de gestão da segurança da informação.

A figura acima ilustra o certificado digital de Internet banking do sítio do Banco do Brasil.

Considerando esse certificado, julgue os itens a seguir.

I. Uma política de segurança é um mecanismo de proteção (desencorajador) a partir do momento que é amplamente divulgada e conhecida por todos os funcionários e colaboradores da organização.

II. Um ataque do tipo DDOS (distributed denial of service) afeta diretamente o fundamento de segurança da informação que trata da disponibilidade.

III. Uma assinatura digital está diretamente relacionada a identifcação biométrica que permite que características físicas sejam utilizadas para garantir a autenticidade de um documento ou para permitir o acesso físico ou lógico a um local ou sistema.

Assinale a alternativa CORRETA:

I. Consiste na criação de um código, de modo que a pessoa ou entidade que receber uma mensagem contendo este código possa verificar se o remetente é mesmo quem diz ser e identificar qualquer mensagem que possa ter sido modificada.

II. Se José quiser enviar uma mensagem assinada para Maria, ele codificará a mensagem com sua chave pública. Neste processo será gerada uma assinatura digital, que será adicionada à mensagem enviada para Maria. Ao receber a mensagem, Maria utilizará a chave privada de José para decodificar a mensagem.

III. É importante ressaltar que a segurança do método de assinatura digital baseia-se no fato de que a chave pública é conhecida apenas pelo seu dono.

Também é importante ressaltar que o fato de assinar uma mensagem não significa gerar uma

mensagem sigilosa.

Está correto o que consta em

empresa, um analista seja encarregado de avaliar e monitorar a

utilização de normas e padrões de segurança da informação, julgue

os itens subsequentes.

A assinatura digital é o resultado da aplicação de uma função matemática que gera uma espécie de impressão digital de uma mensagem. O primeiro passo no processo de assinatura digital de um documento eletrônico é a aplicação dessa função, que fornece uma sequência única para cada documento conhecida como "resumo".

a função matemática citada é mais conhecida como função

As lacunas I, II, III, IV, V e VI são preenchidas correta e respectivamente por