Questões de Segurança da Informação - Criptografia para Concurso

Foram encontradas 1.699 questões

Segundo a Cartilha de Segurança para Internet, de acordo com o tipo de chave usada, os métodos criptográficos podem ser subdivididos em duas grandes categorias: criptografia de chave simétrica e criptografia de chaves assimétricas. Com base nisso, numerar a 2ª coluna de acordo com a 1ª e, após, assinalar a alternativa que apresenta a sequência CORRETA:

(1) Criptografia de chave simétrica.

(2) Criptografia de chaves assimétricas.

( ) Também chamada de criptografia de chave secreta ou única, utiliza uma mesma chave tanto para codificar quanto para decodificar informações, sendo usada principalmente para garantir a confidencialidade dos dados.

( ) Também conhecida como criptografia de chave pública, utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono.

( ) Exemplos de métodos criptográficos que usam esse

tipo de chave são: AES, Blowfish, RC4, 3DES e IDEA.

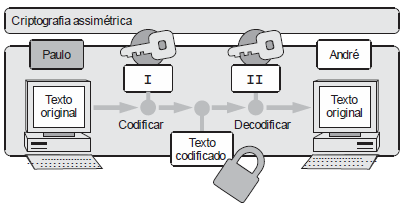

Referente à criptografia assimétrica, considere:

I e II correspondem, respectivamente, às chaves

I e II correspondem, respectivamente, às chaves

Duas chaves são exigidas ao se utilizarem algoritmos de chave pública. Uma delas, a chave pública, cujos algoritmos são menos robustos que os algoritmos de chave simétrica, é usada para criptografar as mensagens para um usuário que faz uso de uma chave privada para descriptografá-las.

Os algoritmos de criptografia podem ser utilizados para proteger os tráfegos na rede de Internet. O algoritmo IPsec, que opera na camada IP e criptografa os fluxos de pacotes de estação para estação por meio de uma chave simétrica, pode ser utilizado no modo de transporte e de tunelamento.