Questões de Concurso

Sobre firewall em segurança da informação em segurança da informação

Foram encontradas 450 questões

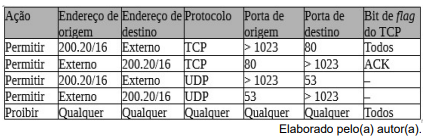

Que tipo de tráfego é permitido por essa firewall?

O firewall filtro de pacotes

Os módulos de segurança de hardware (HSM) são dispositivos físicos especializados, que fornecem serviços de criptografia de alto nível para proteger dados sensíveis. Assinale a alternativa que descreve corretamente uma função dos HSMs.

O Firewall atua como um filtro de pacotes. Ele inspeciona todo e qualquer pacote que entra e que sai da rede. Os pacotes que atenderem a algum critério descrito nas regras formuladas pelo administrador da rede serão remetidos normalmente, mas os que falharem no teste serão descartados sem cerimônia. Uma forma de execução deste processo é que o Firewall implemente gateways em nível de aplicação, que envolve:

Preencha corretamente as lacunas a seguir.

Na administração de sistemas de TI para ouvidorias, o acesso remoto seguro a computadores é fundamental para garantir que os analistas possam efetuar a manutenção e a atualização dos sistemas sem estar fisicamente presentes. Este acesso é comumente realizado por meio de _______________ (1), que permite a operação do computador à distância como se o usuário estivesse localmente presente. Por outro lado, a transferência eficiente de informações e arquivos entre os membros da equipe é frequentemente realizada através de _____________ (2), que assegura a entrega rápida e segura dos dados.

Para se evitar tunelamento de tráfego nessa rede, é suficiente bloquear no firewall a porta 80, do HTTP, e a 443, do HTTPS.

Se, por padrão, a resolução de nomes ocorre via DNS em determinada porta e determinado protocolo, então, para permitir ou negar esse tipo de tráfego, o firewall deve ter regras específicas considerado o fluxo de dados do DNS na porta 53 UDP e na porta 53 TCP.

No Brasil, de acordo com a Associação Brasileira de Empresas de Software (ABES), em um estudo realizado em parceria com a International Data Corporation (IDC), os gastos com serviços de cloud computing (computação em nuvem) devem crescer 41% até o fim de 2023. Esse número representa uma performance de mais de US$ 4,5 bilhões.

(Disponível em: https://esr.rnp.br/computacao-em-nuvem/computacao-em-nuvem/. Adaptado.)

Nos últimos anos, os serviços de cloud computing tiveram uma popularização emergente, sendo comercializados em modelos diferentes, tornando-se um recurso presente em quase todas as empresas. Muitas delas possuem Data Centers On-Premises e servidores em Cloud, geralmente reservado para serviços que exigem maior disponibilidade. Qual é o modelo de Cloud Computing que oferece acesso virtualizado a servidores virtuais, recursos de armazenamento escalável e sob demanda, bem como outros recursos, como banco de dados, balanceadores de carga e firewall?

Por meio do firewall local iptables de um servidor, é possível bloquear serviços de administração, como o SSH, que utiliza a porta 22.

Para impedir que qualquer endereço IP obtenha acesso ao serviço SSH desse servidor, pode ser utilizada a seguinte regra:

Luís especificou um:

A respeito das tabelas do iptables e suas funcionalidades, analise as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) As definições de controle de acesso para pacotes que transitam de, para e através do Linux encontram-se na tabela filter.

( ) Na tabela nat, é realizada a tradução de endereços de rede. É possível modificar o destino de um pacote por meio de suas regras.

( ) A tabela raw permite modificar os pacotes de acordo com suas regras. Seu uso direto é bastante comum e tem como objetivo alterar a maneira como um pacote é gerenciado.

( ) A tabela mangle está presente somente em distribuições Linux com SELinux e permite o bloqueio ou não de um pacote com base em suas políticas, adicionando outra camada de filtragem sobre as regras padrão de filtragem de pacotes.

As afirmativas são, respectivamente,

Quanto ao gerenciamento de projetos de infraestrutura de TI, à elaboração de políticas de segurança de rede e à implementação de diretrizes de segurança, julgue o próximo item.

Na implementação de diretrizes de segurança de

rede, o firewall é um mecanismo essencial para

garantir que os dados transmitidos entre dispositivos

sejam protegidos contra interceptação e acesso não

autorizado durante o trânsito.