Questões de Concurso Sobre segurança da informação

Foram encontradas 10.771 questões

I. O certificado digital é uma identidade virtual que permite a identificação segura e inequívoca do autor de uma mensagem ou transação feita em meio eletrônico.

II. A assinatura digital é um mecanismo que identifica o remetente de determinada mensagem eletrônica.

III. A assinatura digitalizada, caracterizada pela reprodução da assinatura manuscrita como imagem, é equivalente à assinatura digital.

Quais estão corretas?

Manter a confidencialidade da informação de autenticação secreta, garantindo que ela não seja divulgada para quaisquer outras partes, incluindo autoridades e lideranças.

De acordo com a Norma ABNT NBR ISO/IEC 27002:2013, essa recomendação é do âmbito de

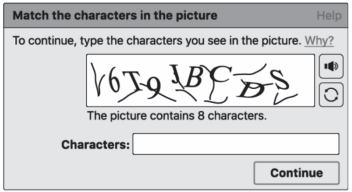

Na figura, é solicitado aos usuários que identifiquem algumas letras e alguns números. Eles aparecem distorcidos para que os bots não possam identificá-los. Para serem aprovados no teste, os usuários precisam interpretar o texto distorcido, digitar os caracteres corretos em um campo de formulário e enviar o formulário. Se as letras não estiverem corretas, os usuários serão solicitados a tentar novamente. Esses testes são comuns em formulários de login, formulários de cadastramento de contas, buscas on-line e nas páginas do caixa de comércio eletrônico.

Esse recurso é conhecido por

I. Impressão digital. II. Geometria da mão. III. Smart Cards.

Está(ão) CORRETO(S):

I. Critérios para a aceitação do risco podem incluir mais de um limite, representando um nível desejável de risco; porém, precauções podem ser tomadas por gestores seniores para aceitar riscos acima desse nível, desde que sob circunstâncias definidas. I. Critérios para a aceitação do risco podem ser expressos como a razão entre o lucro estimado e o risco estimado. III. Diferentes critérios para a aceitação do risco podem ser aplicados a diferentes classes de risco, por exemplo: riscos que podem resultar em não conformidade com regulamentações ou leis podem não ser aceitos, enquanto riscos de alto impacto poderão ser aceitos se isso for especificado como um requisito contratual.

Está(ão) CORRETO(S):