Questões de Concurso Público BR Distribuidora 2008 para Analista de Sistemas Júnior - Engenharia de Software

Foram encontradas 70 questões

I - Custo orçado do trabalho previsto.

II - Custo orçado do trabalho realizado.

III - Custo real do trabalho previsto.

IV - Custo real do trabalho realizado.

A técnica de Gerenciamento de Valor Agregado - GVA (em Inglês, Earned Value Management - EVM) se baseia nas métricas

Uma possível tradução da sentença acima para a lógica de predicados de primeira ordem é

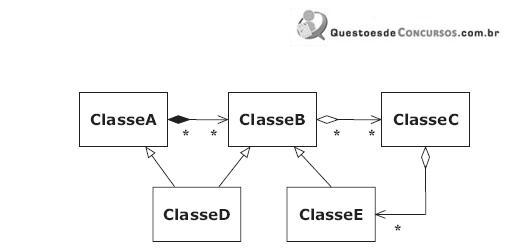

A figura acima mostra um diagrama de classes UML desenvolvido para um projeto em que ainda não se sabe em que linguagem será realizada a implementação. Sobre o diagrama, assinale a afirmação correta.

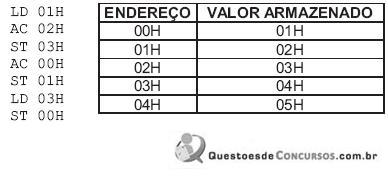

LD : Copia da memória principal para o registrador R.

AC: Adiciona da memória principal ao registrador R.

ST: Move do registrador R para a memória principal.

Considere o programa apresentado abaixo, executado no computador, acessando o bloco de memória principal, cuja situação inicial é mostrada a seguir.

Considere que tanto o endereçamento quanto os valores envolvidos nas operações utilizam apenas um byte de memória cada. Após a execução do programa, qual será, em hexadecimais, a soma dos valores armazenados no bloco de memória?

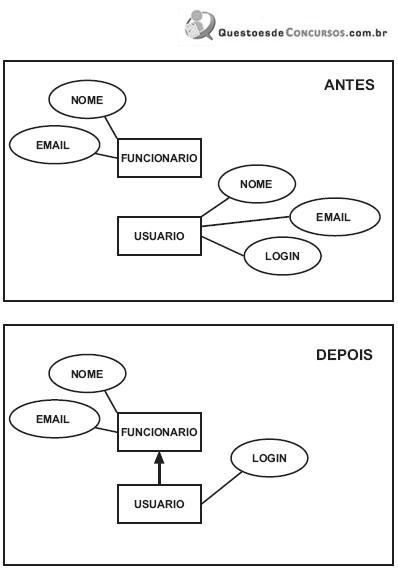

Um modelo entidade-relacionamento foi reestruturado conforme mostrado na figura acima. Concluiu-se que todos os usuários eram funcionários, embora nem todos os funcionários fossem usuários. O modelo relacional derivado desse modelo conceitual possuía originalmente duas variáveis de relação básicas, com os mesmos nomes das entidades correspondentes, tendo ambas EMAIL como chave primária. Considerando que a variável de relação FUNCIONARIO não será modificada e que a independência de dados lógica será honrada, a variável de relação USUARIO

Considere as tabelas de um banco de dados relacional descritas abaixo, onde os campos que compõem chaves primárias

estão assinalados com *.

Há uma chave estrangeira de VENDA para CLIENTE com base nos campos CODIGO_C e de VENDA para PRODUTO com

base nos campos CODIGO_P.

O campo CPF é chave candidata para CLIENTE e também é armazenado na tabela VENDA.

Os campos NOME e DESCRICAO também são chaves candidatas de suas respectivas tabelas.

Os campos CIDADE, PRECO, DATA e QUANTIDADE admitem valores repetidos.

Considere as tabelas de um banco de dados relacional descritas abaixo, onde os campos que compõem chaves primárias

estão assinalados com *.

Há uma chave estrangeira de VENDA para CLIENTE com base nos campos CODIGO_C e de VENDA para PRODUTO com

base nos campos CODIGO_P.

O campo CPF é chave candidata para CLIENTE e também é armazenado na tabela VENDA.

Os campos NOME e DESCRICAO também são chaves candidatas de suas respectivas tabelas.

Os campos CIDADE, PRECO, DATA e QUANTIDADE admitem valores repetidos.

SELECT C.CIDADE, AVG(P.PRECO)

FROM CLIENTE C, PRODUTO P, VENDA V

WHERE C.CODIGO_C = V.CODIGO_C AND P.CODIGO_P = V.CODIGO_P AND P.PRECO > 100

GROUP BY C.CIDADE

HAVING AVG(P.PRECO) < 200

O que exibe esse comando?

Considere as tabelas de um banco de dados relacional descritas abaixo, onde os campos que compõem chaves primárias

estão assinalados com *.

Há uma chave estrangeira de VENDA para CLIENTE com base nos campos CODIGO_C e de VENDA para PRODUTO com

base nos campos CODIGO_P.

O campo CPF é chave candidata para CLIENTE e também é armazenado na tabela VENDA.

Os campos NOME e DESCRICAO também são chaves candidatas de suas respectivas tabelas.

Os campos CIDADE, PRECO, DATA e QUANTIDADE admitem valores repetidos.

I - Será preciso dotar o servidor de aplicação de um certificado digital.

II - Será preciso obter uma autorização de funcionamento (FA) de uma autoridade certificadora (CA).

III - Se um cliente não possuir uma identidade digital, tal como um e-CPF ou e-CNPJ, somente serão criptografados os dados enviados do cliente para o servidor; nesta situação, o servidor não deve exibir dados sigilosos para o cliente, pelo fato de os mesmos estarem sujeitos à interceptação; esta é a principal razão pela qual alguns serviços na Internet só são disponibilizados para clientes que possuem identidade digital.

IV - Um mesmo endereço de Internet poderá ser usado para conexões HTTP e HTTPS, desde que sejam utilizadas portas diferentes para cada um.

Estão corretas APENAS as afirmativas

I - Uma folha de estilo CSS é um documento XML, em conformidade com o esquema XML xsd:css mantido pelo consórcio W3C, o que constitui uma barreira inicial de adoção para organizações onde o layout e a programação visual dos sites e portais são mantidas por profissionais de criação ao invés de desenvolvedores.

II - O uso de folhas de estilo CSS externas, em alternativa à marcação com atributos nos tags HTML e XHTML, proporciona uma redução significativa da exigência de banda, melhorando a experiência do usuário e demandando menos recursos dos servidores do site.

III - É possível especificar folhas de estilos diferentes para diferentes mídias em que a página será utilizada, o que permite, por exemplo, que uma mesma página se apresente de forma diferente quando visualizada no browser e impressa.

IV - O termo "Cascading", que, em Português, pode ser traduzido como "Em Cascata", reflete o fato de que, durante a aplicação de estilos a um documento, os tags que satisfazem a mais de um seletor receberão apenas os atributos de estilo do seletor especificado por último, ignorando todos os atributos de seletores anteriores.

Estão corretas APENAS as afirmativas