Questões de Concurso Público CEFET-RJ 2014 para Tecnólogo - Web

Foram encontradas 25 questões

CARDEAL(Nome,Cidade)

CIDADEPAIS(Cidade,Pais)

Que consulta da álgebra relacional lista exclusivamente o nome e o país de todos os cardeais?

O plano de execução que se inicia por:

T1:R(O1), T1R(O2), T1:W(O1), T2:R(O1) ...

Apresenta

A arquitetura que deve ser escolhida, nesse caso, é a

1. Fez o login e foi aceito pelo sistema.

2. Tentou lançar notas, e o sistema negou o acesso.

3. Tentou ver suas notas e conseguiu a listagem que pretendia.

Nessas três ações, o aluno usou o sistema, sendo intermediado por um sistema de controle de acesso que realizou em cada passo um procedimento específico.

Como são chamados, respectivamente, esses procedimentos?

xmlhttp=new XMLHttpRequest() ;

Que fragmento de código corresponde aos dois passos necessários para enviar uma requisição a um servidor?

Um desenvolvedor decidiu implementar uma função em JavaScript trocar(id) que troca o texto de um elemento DOM passado como o parâmetro id. Essa função está apresentada a seguir.

function trocar(id)

{

id.innerHTML="Título Mudado"

}

Que fragmento de HTML corresponde à execução do comportamento desejado pelo professor?

Em CSS, quais são os quatro estados possíveis para um link que podem ter suas propriedades modificadas?

Que comando deverá usar para obter esse resultado?

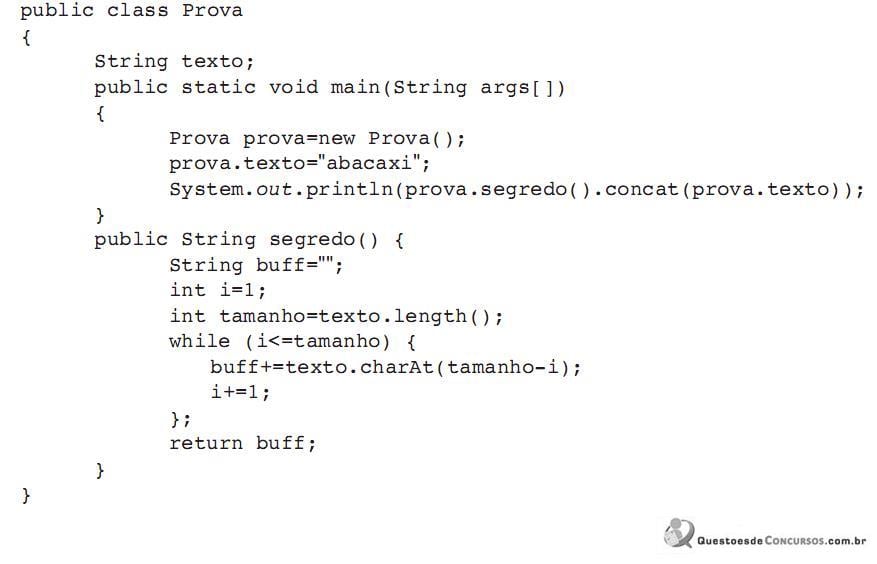

Quando executada, o que imprimirá a classe Prova?

Esse princípio é o de

Do ponto de vista de segurança e análise de risco, isso deve ser considerado como evidência de

Segundo as melhores práticas de serviços de TI, o que o CAB deve fazer?

De acordo com as melhores práticas de serviços de TI, uma definição adequada para mudança planejada é:

A arquitetura e-PING

Considerando o contexto da Segurança da Informação, o fato de a Defesa Civil expedir a mensagem, durante forte tempestade, e essa mensagem não chegar ao seu destino para que o alarme seja acionado, caracterizaria uma quebra do princípio de