Questões de Concurso Público ELETROBRAS-ELETRONUCLEAR 2022 para Analista de Sistemas - Aplicação e Segurança de TIC

Foram encontradas 60 questões

The controversial future of nuclear power in the U.S.

Lois Parshley

The controversial future of nuclear power in the U.S.

Lois Parshley

The controversial future of nuclear power in the U.S.

Lois Parshley

The controversial future of nuclear power in the U.S.

Lois Parshley

The controversial future of nuclear power in the U.S.

Lois Parshley

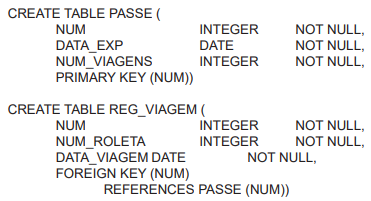

CREATE TABLE PASSE ( NUM INTEGER NOT NULL, DATA_EXP DATE NOT NULL, NUM_VIAGENS INTEGER NOT NULL, PRIMARY KEY (NUM))

CREATE TABLE REG_VIAGEM ( NUM INTEGER NOT NULL, NUM_ROLETA INTEGER NOT NULL, DATA_VIAGEM DATE NOT NULL, FOREIGN KEY (NUM) REFERENCES PASSE (NUM))

A tabela PASSE contém uma linha para cada passe vendido pela empresa que administra o metrô. A coluna DATA_EXP informa a data de emissão do passe, e a coluna NUM_VIAGENS informa o número de viagens em que o passe poderá ser usado (número máximo de viagens). Este número não sofre alteração ao longo do tempo.

A tabela REG_VIAGEM contém uma linha para cada viagem em que o passe foi usado. A coluna NUM_ROLETA informa a roleta na qual o passe foi inserido, e a coluna DATA_VIAGEM informa a data em que o usuário inseriu o passe na roleta.

Qual consulta SQL permite obter os números dos passes que nunca foram usados, juntamente com os números dos passes que já esgotaram o número de viagens realizadas?

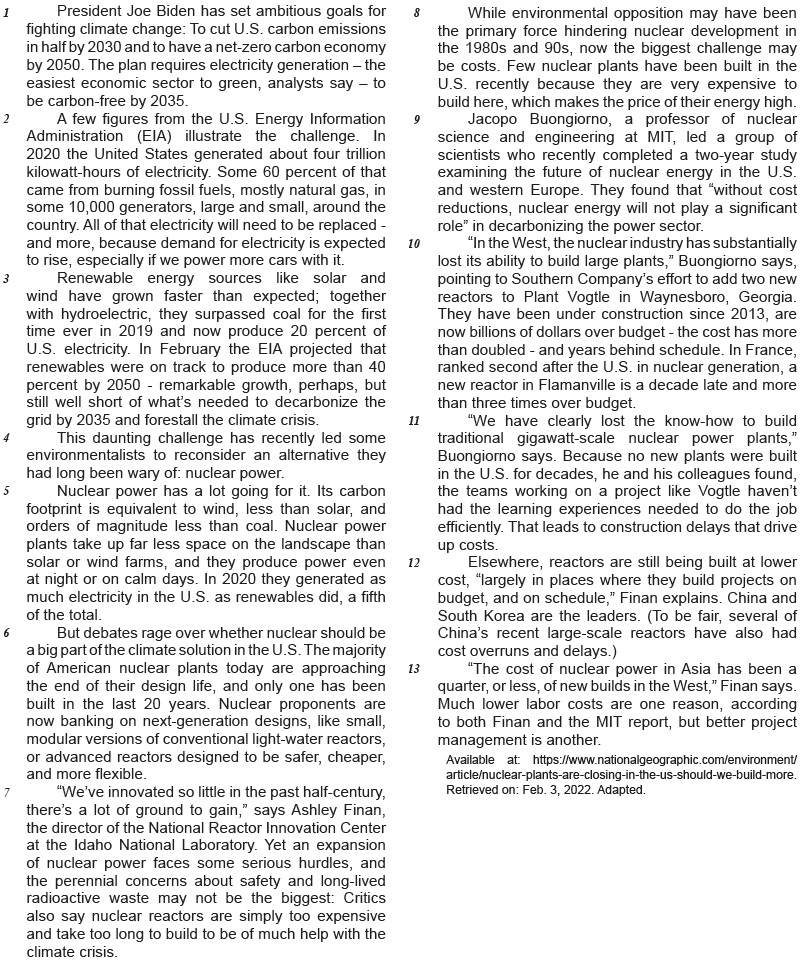

• int length() – retorna um inteiro que representa a quantidade de caracteres de uma string. Por exemplo, ”Brasil”.length() é igual a 6.

• char charAt(int p) – retorna o caractere da posição p de uma string. Por exemplo, “Brasil”.charAt(0) é igual a ‘B’.

• int indexOf(char c) – retorna o índice da string onde se localiza a 1ª ocorrência do caractere c. Caso c não pertença à string, a função retorna -1. Por exemplo, ”Brasil”.indexOf( ’s’ ) é igual a 3.

• String substring(int p) – retorna uma substring contendo os caracteres da posição p até length() – 1. Por exemplo, ”Brasil”.substring(2) é igual ”asil”.

Além das funções anteriores, o operador + foi sobrecarregado para executar uma concatenação quando os dois operandos forem do tipo String. Por exemplo, ”Bra” + ”sil” é igual a ”Brasil”.

A função a seguir tem por objetivo percorrer uma string (str), recebida como parâmetro, e retornar outra string, que deve ter os mesmos caracteres que str, exceto as vogais minúsculas, que devem ser trocadas pelas suas correspondentes maiúsculas.

A função acima não está completa. É preciso substituir os comentários // 1 e // 2 por comandos que façam com que a função execute a troca de vogais minúsculas por vogais maiúsculas e retorne a string resultante.

Quais comandos completam a função de acordo com o objetivo definido acima?

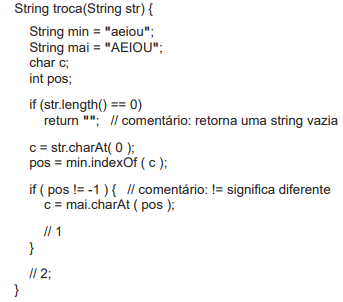

int busca (int [ ] vet, int elem)

Isto é, a função busca recebe um array de números inteiros (vet) e um número inteiro (elem) como parâmetros, e retorna um número inteiro. Caso exista em vet um inteiro igual a elem, a função retornará o índice desse inteiro no array; caso contrário, a função retornará -1.

O algoritmo de busca binária produz um índice (ind) a cada iteração sobre o array, tendo em vista comparar o elemento que se deseja procurar (elem) com o elemento vet [ ind ]. Isto é:

if ( vet [ ind ] == elem ) return ind;

No comando acima, diz-se que houve uma visita ao elemento vet [ ind ].

Admita que a função busca foi chamada por meio do comando a seguir:

int resp = busca (vet, 50);

Sabendo-se que os elementos visitados foram 54, 17, 33 e 50, nesta ordem, qual array foi passado como parâmetro para a função busca?

• Uma tabela possui um nome e um conjunto de colunas, separadas por vírgulas. • Em uma linha qualquer, os valores referentes às colunas são atômicos e monovalorados. • Colunas que compõem a chave primária aparecem sublinhadas. • A notação X → Y indica que Y depende funcionalmente de X (ou X determina Y).

Um banco de dados possui uma única tabela, cujo esquema é o seguinte:

Qual é o número mínimo de tabelas que esse banco de dados deve ter para que seu esquema atenda à 1FN e à 2FN, apenas?

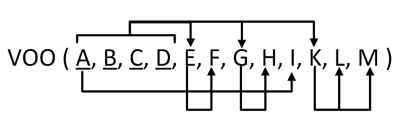

Seja um array composto por 7 números inteiros.

[ 5, 15, 77, 21, 5, 25, 2 ]

Esse array foi usado por um profissional de teste de software para testar uma função que ordena, de forma ascendente, um array de números inteiros. Essa função implementa o algoritmo de ordenação por seleção.

Para avaliar a evolução do array sendo ordenado, o profissional de teste solicitou ao programador que criou a função de ordenação que fizesse uma modificação no código, de modo que o somatório dos elementos do array com índices 2, 3 e 4 seja exibido no console imediatamente antes do incremento da variável ( i ) que controla a execução do comando de repetição mais externo.

Feitas as modificações solicitadas, o código da função passou a ter a seguinte forma geral:

O que será exibido no console pelo comando print na 3ª iteração do comando de repetição mais externo?

Entretanto, a maioria das linguagens de programação orientadas a objetos disponibilizam um mecanismo para que o encapsulamento possa ser atenuado sob certas condições. Por exemplo, as variáveis de instância de uma classe podem ser livremente acessadas pelos métodos de instância de todas as suas subclasses.

Esse acesso é possível, caso essas variáveis sejam declaradas como

Classe Pilha

int pop ( ) – retorna o número inteiro retirado da pilha. push ( int x ) – insere o número inteiro x na pilha.

Classe Fila

int deq ( ) – retorna o número inteiro retirado da fila. enq ( int x ) – insere o número inteiro x na fila.

Admita que o estado inicial de uma pilha (p) seja um array vazio, e que o estado inicial de uma fila (f) seja caracterizado pelo array [ 15, 90, 40 ].

Após a execução de uma sequência de operações sobre p e f, a fila assumiu o seguinte estado final: [ 35, 90, 40, 15 ]

Qual sequência de comandos levou f do estado inicial para o estado final?

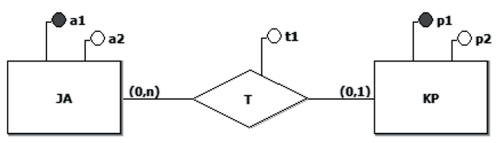

Considere o diagrama E-R abaixo.

Qual esquema relacional preserva a semântica desse modelo E-R?

A tabela PASSE contém uma linha para cada passe vendido pela empresa que administra o metrô. A coluna DATA_EXP informa a data de emissão do passe, e a coluna NUM_VIAGENS informa o número de viagens em que o passe poderá ser usado (número máximo de viagens). Este número não sofre alteração ao longo do tempo.

A tabela REG_VIAGEM contém uma linha para cada viagem em que o passe foi usado. A coluna NUM_ROLETA informa a roleta na qual o passe foi inserido, e a coluna DATA_VIAGEM informa a data em que o usuário inseriu o passe na roleta.

Qual comando SQL NÃO produzirá um erro de tempo de execução independentemente dos dados existentes nas duas tabelas que fazem parte do banco de dados?

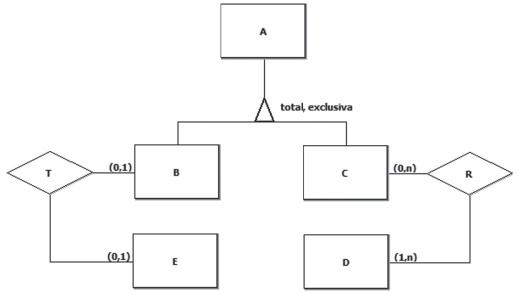

A Figura a seguir exibe um diagrama ER, que contém uma generalização total e exclusiva.

Um banco de dados relacional, cujo esquema tem por base o modelo conceitual acima, é composto pelos conjuntos A, B, C, D, E, R e T. Uma parte desse banco de dados é exibida a seguir.

A = { a1, a2, a3, a4, a5, a6 }

D = { d1, d2 }

E = { e1, e2 }

R = { (a1, d1), (a1, d2), (a2, d1), (a2, d2), (a4, d2) }

T = { (a5, e1), (a6, e2) }

Para que esse banco de dados seja coerente com as relações definidas no modelo ER acima, o conjunto B tem de ser

formado pelos elementos

Esse ataque de negação de serviço é conhecido como

O documento do NIST (National Institute of Standards and Technology) que provê um guia para o tratamento de incidentes de segurança de computadores de forma eficiente e efetiva é o

O protocolo de comunicação da camada de transporte da arquitetura TCP/IP que utiliza esses controles é o

Dentre as recomendações de boas práticas relacionadas à submissão de mensagens via SMTP, é importante bloquear o acesso de saída para a porta 25 a partir de todas as máquinas que não sejam MTAs ou explicitamente autorizadas, e também configurar o MUA para usar autenticação na porta

Esse modo de operação é chamado de modo