Questões de Concurso Público Ministério da Economia 2020 para Tecnologia da Informação - Segurança da Informação e Proteção de Dados

Foram encontradas 44 questões

O referido decreto estabelece que qualquer auditoria de segurança da informação deve ser autorizada pelo gestor de tecnologia da informação do órgão.

Uma rede de confiança zero pressupõe que haja invasores dentro e fora da rede, por isso nenhum usuário ou máquina deve ser automaticamente confiável.

O modelo confiança zero estabelece que, depois de um usuário ser autenticado, devem-se fornecer a ele todos os acessos.

Julgue o próximo item, a respeito de gerência de riscos.

Para gerenciar riscos, devem-se considerar os contextos

externo e interno da organização, salvo o comportamento

humano.

Julgue o próximo item, a respeito de gerência de riscos.

Risco é o efeito da incerteza nos objetivos, sendo

normalmente expresso em termos de fontes de risco, eventos

potenciais, suas consequências e suas probabilidades.

No passo básico de autenticação do Kerberos, o cliente se autentica no servidor de autenticação, que, por sua vez, encaminha o nome de usuário para um centro de distribuição de chaves.

No Kerberos, o tíquete de concessão (TGT) possui carimbo de hora, mas é enviado em texto claro.

No que se refere a técnicas de backup de dados, julgue o item seguinte.

Um sistema de backup incremental é capaz de armazenar os

dados alterados desde um ponto de referência no tempo.

No que se refere a técnicas de backup de dados, julgue o item seguinte.

Um sistema de backup diferencial permite o salvamento

apenas dos dados que tiverem sido alterados desde o último

backup completo.

A mitigação de ataques DDoS é trivial se existir um web application firewall na frente da aplicação atacada.

Acerca das características de ataques de negação de serviço distribuído (DDoS), julgue o item a seguir.

Um ataque DDoS que utiliza protocolo DNS caracteriza-se

por usar servidores de nomes para transformar consultas

pequenas em cargas úteis muito maiores na resposta

redirecionada à vítima.

Acerca de ataques a roteadores e switches, julgue o item subsequente.

Em um ataque ao STP (Spanning Tree Protocol), o atacante

transmite um BPDU (bridge protocol data unit) de alteração

de configuração ou de topologia de STP.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são

desconhecidas pelos fabricantes de software e pelos

fornecedores de antivírus; não existem nem assinaturas de

antivírus para detectar tal exploit nem atualizações

disponíveis para reparar as brechas.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Em um mundo digital, exploits zero-day são amplamente

encontrados, sendo desnecessário conhecimento técnico

elaborado para os hackers descobrirem novas brechas,

porque a maioria dos usuários não atualiza seus

equipamentos com frequência.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

As melhores práticas estabelecem que, para combater a

disseminação de zero days, as organizações podem publicar

um processo de vulnerabilidades, mantendo relatórios de

segurança e triagem dos problemas reportados internamente.

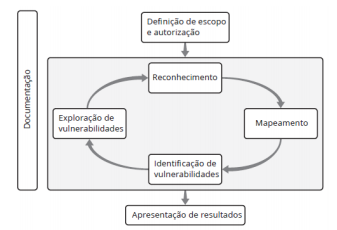

A figura a seguir ilustra um processo cíclico que envolve a execução de atividades de um teste de invasão.

Antes de iniciar o teste de invasão, deve-se ter um contrato assinado entre as partes envolvidas, para definir o escopo da atividade, os tipos de testes a serem realizados e a autorização para sua execução.

O guia de testes do OWASP enumera verificações para cerca de setenta vulnerabilidades, agrupadas em classes, como a de gerenciamento de sessões, que trata de erros na implementação das regras de negócio.

Julgue o seguinte item, a respeito de testes de invasão (pentest) em aplicações web, banco de dados, sistemas operacionais e dispositivos de redes.

A ferramenta básica de pentest, conhecida como varredor de

portas e serviços, tem por objetivo encontrar, de maneira

automatizada, o maior número possível de vulnerabilidades

em um ativo, enviando requisições e analisando as respostas

obtidas, em busca de evidências de que determinada

vulnerabilidade esteja presente.

Apesar de a criptografia moderna estar presente no cotidiano dos usuários, a implantação de mecanismos criptográficos requer diversos cuidados, como a utilização de algoritmos e protocolos conhecidos e extensivamente analisados e o uso de primitivas criptográficas adequadas para cada situação.