Questões de Concurso Público Câmara Municipal de São Paulo - SP 2014 para Consultor Técnico Legislativo - Informática

Foram encontradas 10 questões

As lacunas I e II são, correta e respectivamente, preenchidas por

Algorhyme (by Radia Perlman)

I think that I shall never see a graph more lovely than a tree.

A tree whose crucial property is loop-free connectivity.

A tree that must be sure to span so packets can reach every LAN.

First, the root must be selected.

By ID, it is elected.

Least-cost paths from root are traced.

In the tree, these paths are placed.

A mesh is made by folks like me, then ...I... find a spanning tree.

cuja tradução aproximada é apresentada a seguir.

Algoritmo (por Radia Perlman)

Eu acho que eu nunca verei um gráfico mais lindo do que uma árvore.

Uma árvore cuja propriedade crucial seja a conectividade livre de loops.

Uma árvore que deva se espalhar, de maneira que os pacotes alcancem cada LAN.

Primeiramente, a raiz deve ser selecionada,

Pelo ID, é eleita.

Caminhos de menor custo da raiz são traçados.

Na árvore, esses caminhos são colocados. Uma malha é feita por pessoas como eu, então ...I... encontram uma spanning tree.

A lacuna I é corretamente preenchida por

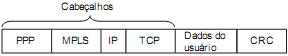

O cabeçalho MPLS genérico tem quatro campos. O mais importante é o campo

I. Posicionar o AP - Access Point próximo das janelas a fim de aumentar a propagação do sinal permitindo maior abrangência.

II. Alterar as senhas originais que acompanham o AP - Access Point, manter o SSID padrão, habilitar a difusão (broadcast) do SSID e desabilitar o gerenciamento do AP via rede sem fio.

III. Ativar WEP, pois ele apresenta criptografia considerada forte, que não permite que o mecanismo seja facilmente quebrado.

IV. Caso o AP - Access Point disponibilize WPS (Wi-Fi Protected Setup), desabilitá-lo a fim de evitar acessos indevidos.

Segundo a cartilha de segurança para internet do CERT.BR, está correto o que consta APENAS em

I. Quando há incompatibilidade entre as versões do protocolo HTTP instaladas no cliente e no servidor, é retornado um código de estado 5xx, com uma mensagem como “O servidor não é compatível com a versão do protocolo HTTP usada na solicitação”.

II. Em ataques do tipo DDoS (Distributed Denial of Service) o código de estado retornado pelo servidor pertence à classe 4xx, acompanhado da mensagem “O servidor sofreu um ataque e está indisponível no momento”.

III. Numa requisição como:

http://www.google.com.br/search?q=camara+municipal+sp www.google.com.br é o endereço do host /search é o caminho dentro do servidor q=camara+municipal+sp é o parâmetro de nome q com o valor camara municipal sp

Está correto o que se afirma APENAS em

Cada servidor de nomes implementa a informação de zona como uma coleção de registros de recursos. Um registro de recurso é composto por 5 campos. Embora eles sejam codificados em binário, a maioria dos registros de recurso são apresentados como texto ASCII, na forma:

Domínio Tempo_de_vida Classe Tipo Valor

Considere as definições destes campos:

I. Os valores mais importantes deste campo incluem: A "Host Address", NS "Name Server Identification", PTR "General Purpose Pointer", CNAME "Canonical Name Alias", HINFO "Host Information", MX "Mail Exchange".

II. Este campo dá uma indicação do quão estável o registro é. Informações muito estáveis recebem um valor alto, como 86400. Informações que são altamente voláteis têm um valor pequeno, como 60.

III. Este campo é a chave primária de procura usada para satisfazer as buscas. A ordem dos registros no banco de dados não é significante. Quando uma busca é feita sobre um determinado domínio, são devolvidos todos os registros pedidos emparelhando-os em classe.

IV. Para informação de internet, este campo é sempre IN. Para informações não relacionadas com a internet, são usados outros códigos, mas na prática, raramente são vistos.

O campo Valor pode ser um número, um nome de domínio ou um conjunto de caracteres ASCII. A semântica depende do tipo de registro.

A associação correta entre as definições I, II, III e IV e os campos de um registro de recurso é apresentada,

respectivamente, em: