Questões de Concurso Público Câmara de Conselheiro Lafaiete - MG 2019 para Analista de Sistema

Foram encontradas 40 questões

( ) A camada física é responsável pela transmissão dos bits e questões como sinais para representar os bits, intervalo de sinalização de cada bit, modo de transmissão (nos dois senti dos ou não), tipo do conector do cabo de rede são definidas nesta camada. ( ) A camada de enlace de dados possui uma subcamada para realizar o controle de acesso ao meio, que gerencia a transmissão em um canal compartilhado. ( ) Para encaminhar pacotes de uma rede para outra, a camada de rede uti liza os endereços físicos das interfaces de rede da origem e do destino. ( ) A camada de transporte é uma camada ponto a ponto, na qual os protocolos são trocados entre cada uma das máquinas e vizinhos imediatos, não entre as máquinas de origem e de destino. ( ) A camada de apresentação torna possível a comunicação entre computadores com diferente representações.

A sequência correta é

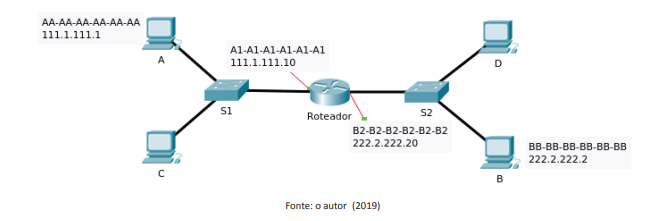

Considerando que o computador A, cujo IP é 111.1.111.1, envia um pacote para o computador B, cujo IP é 222.2.222.2, e que este pacote acabou de ser recebido pelo roteador, complete o quadro a seguir, indicando quais seriam os endereços, tanto físicos quanto lógicos, de origem e de destino, contidos neste pacote, antes de o roteador processá-lo.

Analise as afirmativas a seguir.

I. Um dos componentes do SSL é o protocolo de especificação de cifra para especificar o algoritmo de encriptação de dados e o algoritmo de hash. II. O uso do SSL oferece confidencialidade dos dados trafegados e integridade da mensagem por meio de algoritmos definidos pelos pares comunicantes, com isso, o SSL não fica restrito a certos algoritmos e novos algoritmos de encriptação e/ ou de hash podem ser incorporados à solução de segurança.

Sobre as afirmativas, é correto afirmar que

Conceitos 1. Processo 2. Thread 3. Espaço de endereçamento 4. Sistema de Arquivo 5. Entrada/ Saída 6. Interpretador de comandos (shell) 7. M e m ó r i a virtual

Características Principais ( ) Fornece o conceito de diretório como um modo de agrupar arquivos. ( ) Em muitos computadores são de 32 ou 64 bits e indicam posições da memória principal. ( ) Lê os comandos de um terminal e é uma interface entre o usuário e o sistema operacional. ( ) Confere a capacidade de executar programas maiores do que a memória física da máquina. ( ) Fornece a capacidade de entidades paralelas compartilharem de um espaço de endereçamento. ( ) Um programa em execução com os valores do contador de programa, dos registradores e das variáveis. ( ) Capacidade de gerenciar dispositivos como teclados, monitores e impressoras.

A sequência correta é

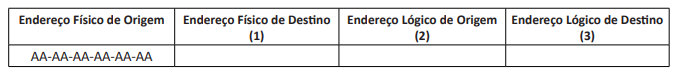

1. O endereço de máscara desta sub-rede. 2. O últi mo endereço IP de host para ser atribuído a esta interface. 3. O primeiro endereço IP de host para ser atribuído ao gateway padrão.

Os comandos LINUX para confi gurar a interface de rede eth0 com as confi gurações calculadas acima são:

Analise as afi rmati vas abaixo e marque(V) para verdadeiro ou (F) para falso.

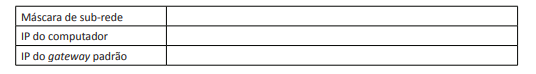

( ) Os soft wares de virtualização VMWare e Oracle VM VirtualBox são exemplos do tipo 2 de hipervisores, tendo em vista que são instalados sobre um sistema operacional hospedeiro, como Windows ou Linux.

( ) O uso de virtualização é comum em empresas que oferecem serviços na nuvem, pois estes provedores podem comparti lhar a mesma máquina fí sica entre diferentes clientes, sem que as aplicações de um cliente afetem as de outro cliente.

( ) A virtualização não garante que um sistema operacional virtualizado funcione exatamente da mesma forma que o mesmo sistema operacional diretamente instalado no hardware.

A sequência correta é

O Firewall é um programa que tem como objeti vo proteger a máquina contra acessos indesejados, tráfego indesejado, proteger serviços que estejam rodando na máquina e bloquear a passagem de coisas que você não deseja receber (como conexões vindas da Internet para sua segura rede local, evitando acesso aos dados corporati vos de uma empresa ou a seus dados pessoais).

...

O iptables é um fi rewall em nível de pacotes e funciona baseado no endereço/porta de origem/desti no do pacote, prioridade etc. Ele funciona através da comparação de regras para saber se um pacote tem ou não permissão para passar.

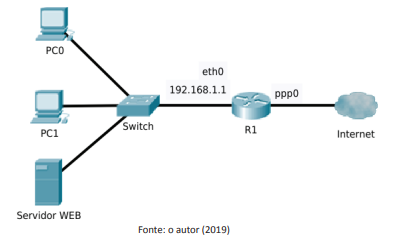

Imagine o seguinte cenário, no qual um firewall iptables foi instalado no roteador R1, que possui duas interfaces de redes: eth0 e ppp0. A primeira está conectada à rede interna e a segunda à Internet por um enlace ponto-a -ponto (PPP).

As seguintes regras foram estabelecidas:

I. Qualquer acesso externo a máquinas da rede interna é bloqueado. II. Os usuários da rede local têm acesso livre ao servidor WEB. III. Qualquer acesso externo à máquina do fi rewall é bloqueado, exceto conexões para o Servidor WEB. Outras tentati vas de conexões devem ser explicitamente registradas nos logs do sistema para conhecimento do administrador. IV. Todos os usuários possuem acesso livre à Internet.

NÃO indica comandos iptables para atender as regras I a IV:

MARCAÇÃO 1. DOCTYPE 2. UL 3. META 4. INPUT TYPE 5. LABEL 6. TITLE 7. OL A

SIGNIFICADO ( ) Indica uma lista não numerada. ( ) Auxiliam os mecanismos de busca a encontrarem o site na web. ( ) Aparece na aba do navegador. ( ) Rótulo para campos de formulário. ( ) Indica para o navegador a versão de HTML usada na página. ( ) Campo de formulário.

A sequência correta é

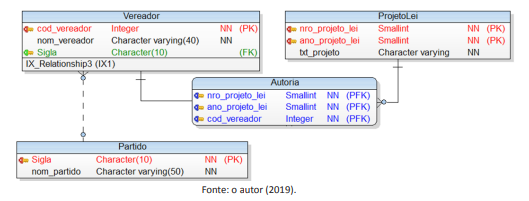

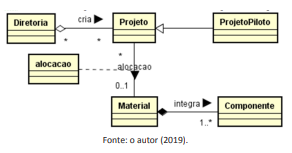

Ao analisar a quantidade de linhas (tuplas) que podem ser armazenadas nas entidade apresentadas, é correto afirmar que o total de linhas em

Escrever JavaScript não obstrutivo implica: • que o conteúdo da página deve estar presente e funcional, ainda que se perca em usabilidade, caso o usuário esteja visualizando o documento em um dispositivo (por exemplo, navegador) sem suporte para JavaScript; • usar a linguagem com vistas a unicamente incrementar a usabilidade da página; • escrever scripts em arquivos externos para serem linkados ao documento e não inserir script na marcação HTML.

...

Outro conceito intimamente relacionado ao princípio de separação das camadas de desenvolvimento é o moderno conceito, introduzido com a chegada dos Padrões Web, conhecido como “melhoria progressiva” (progressive enhancement). Segundo esse princípio, o desenvolvimento de uma página Web deve ser feito em três etapas: • Na primeira etapa, estruturar os conteúdos usando a linguagem HTML. Ao final dessa etapa, todos os conteúdos devem estar disponíveis para qualquer visitante que esteja utilizando qualquer dispositivo de usuário. • Na segunda etapa, incrementar a apresentação da página com o uso das CSS. Essa etapa visa a melhorar a experiência dos usuários aptos a visualizar folhas de estilos. • Finalmente, na terceira etapa, introduzir JavaScript com a finalidade de acrescentar interatividade à página, melhorando ainda mais a experiência do usuário.

O sistema que representa o uso de JavaScript segundo esses princípios é

Analise as ações apresentadas a seguir e faça a correspondência das ações com as sentenças SQL que produzem o resultado desejado, cada item pode aparecer uma, nenhuma ou várias vezes.

I. Listar os nomes de todos os vereadores que não apresentaram nenhum projeto de lei. II. Listar os nomes de todos os vereadores que apresentaram a maior quantidade de projetos. III. Listar os nomes de todos os vereadores e o nome do partido e a quantidade de seus projetos. IV. Sem correspondência.

( ) select A.nom_vereador from vereador A where cod_vereador in (select cod_vereador from autoria group by 1 having count(*) >= all (select count(*) from autoria group by cod_vereador))

( ) select A.nom_vereador from vereador A left join autoria B on B.cod_vereador = A.cod_vereador where B.nro_projeto_lei is null

( ) select A.nom_vereador from vereador A join autoria B on A.cod_vereador = B.cod_vereador group by A.cod_vereador having count(*) = (select max(tab.qtd) from (select count(*) qtd from autoria group by cod_vereador) as tab)

( ) select A.nom_vereador, B.nom_partido, count(*) from vereador A left join partido B on B.sigla = A.sigla join autoria C on C.cod_vereador = A.cod_vereador group by A.cod_vereador,1,2

( ) select A.nom_vereador, C.nom_partido, count(*) from vereador A join autoria B on B.cod_vereador = A.cod_vereador join partido C on C.sigla = A.sigla group by 1,2

A sequência correta é

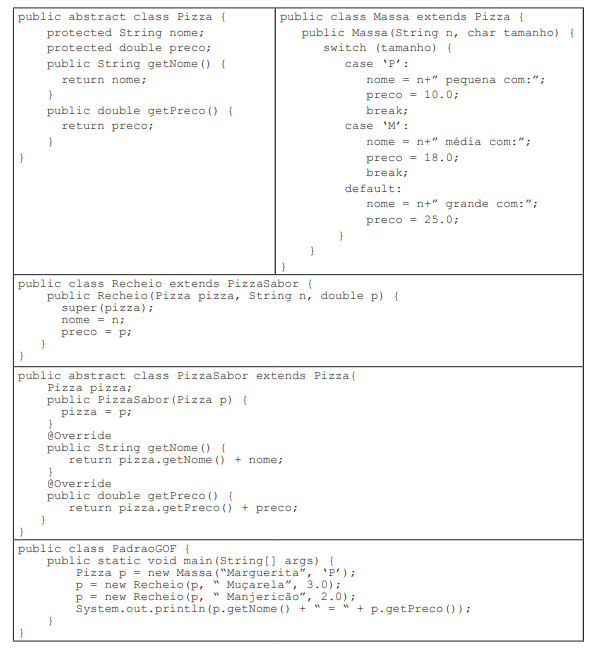

O comando que corresponde ao nome do padrão de projeto Gang of Four ( GoF) que foi utilizado é

Avalie as afirmativas mostradas a seguir, considerando as características do Scrum.

I. Na reunião de restrospectiva (Retrospective Meeting), o Time Scrum apresenta os Entregáveis do Sprint ao Dono do Produto e aos stakeholders. O objetivo dessa reunião é garantir a aprovação e a aceitação do Dono do Produto para produto ou serviço. II. Na reunião de revisão (Sprint Review), o Scrum Master e o Time Scrum se reúnem para discutir as lições aprendidas durante o Sprint. Esta informação é documentada como lições aprendidas que poderão ser aplicadas em Sprints futuros. III. A fase de Planejar e Estimar consiste nos processos relacionados ao planejamento e à estimativa de tarefas, que incluem Criar as Estórias de Usuário, Aprovar, Estimar e Comprometer as Estórias de Usuário, Criar as Tarefas, Estimar as Tarefas, e Criar o Backlog do Sprint.

Está correto, apenas, o que se afirma em

São considerados princípios dos métodos ágeis, EXCETO

É correto afirmar que

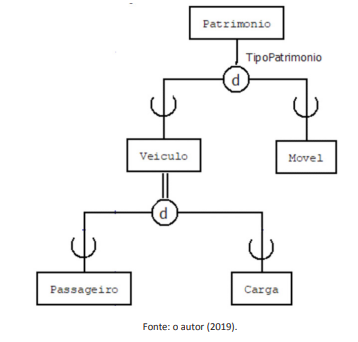

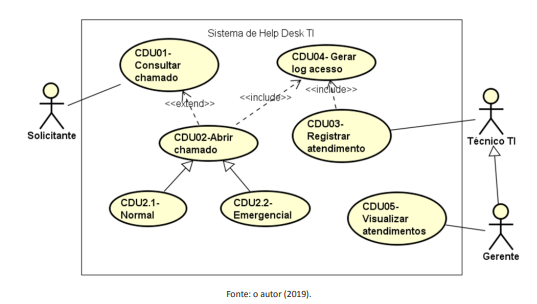

Tomando como base o diagrama apresentado, é INCORRETO afirmar: