Questões de Concurso Público Câmara de Belo Horizonte - MG 2024 para Analista de Tecnologia da Informação - Área de Desenvolvimento de Sistema

Foram encontradas 60 questões

( ) Utiliza a criptografia assimétrica, onde o signatário usa sua chave privada para assinar digitalmente o documento.

( ) A validade de uma assinatura digital depende da integridade do certificado digital associado ao signatário.

( ) Garante que o documento não tenha sido alterado desde que foi assinado.

A sequência está correta em

( ) O protocolo IPsec é utilizado para estabelecer conexões VPN (Virtual Private Network) para comunicações seguras pela internet.

( ) O protocolo SSH é usado exclusivamente para criptografia de e-mails.

( ) O protocolo PGP é utilizado para criptografia de e-mails e arquivos, assinatura digital e autenticação de identidade.

A sequência está correta em

( ) As senhas de acesso aos bancos de dados devem ser armazenadas em texto simples para facilitar a autenticação.

( ) O backup regular dos bancos de dados é uma prática importante para garantir a recuperação de dados em caso de falhas ou ataques.

( ) Auditorias de banco de dados são úteis apenas para fins de conformidade regulatória e não contribuem para a segurança geral do banco de dados.

A sequência está correta em

( ) A criptografia de chave pública é geralmente mais lenta do que a criptografia de chave simétrica.

( ) Um exemplo de algoritmo de criptografia assimétrica é o RSA.

( ) Em sistemas criptográficos simétricos, a segurança depende principalmente do segredo da chave compartilhada entre as partes.

A sequência está correta em

I. Consiste basicamente em digitar comandos SQL, exclusivamente do tipo DML, nos inputs de formulários da aplicação.

II. Um teste de SQL Injection pode ser em uma tela de login de um sistema WEB qualquer, digitar o comando ' or 1=1 or 'a' = 'a no campo de login, preencher o campo senha com qualquer valor e clicar no botão que efetua o login para verificar se o sistema realizará a autenticação.

III. Uma forma de proteger a aplicação do SQL Injection é realizar a validação/tratamento das informações manualmente ou utilizar frameworks de persistência/ORM que possuam mecanismos para evitar esse tipo de ataque.

Está correto o que se afirma apenas em

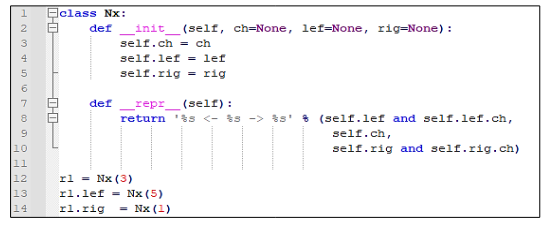

O algoritmo apresenta uma estrutura de dados do tipo:

I. O objetivo é enviar comandos JavaScript e css que serão executados pelo servidor com comportamentos prejudiciais ao usuário.

II. Uma forma de burlar algoritmos de tratamento de XSS é utilizar os códigos JavaScript mascarados como, por exemplo, em notação hexadecimal.

III. Um exemplo de ataque pode ser: adicionar um código JavaScript para coletar os dados de autenticação digitados pelo usuário e, em seguida, realizar uma requisição ajax para outra aplicação enviando-os.

Está correto o que se afirma apenas em

( ) A propriedade finitude afirma que um algoritmo deve ter um número finito de instruções, garantindo que ele termine sua execução em algum momento.

( ) A propriedade do determinismo afirma que um algoritmo deve produzir o mesmo resultado sempre que for executado com determinados dados de entrada, produzindo sempre um resultado correto.

( ) Um algoritmo de ordenação pode ser utilizado para organizar uma lista de elementos em ordem crescente ou decrescente.

( ) Um algoritmo guloso pode ser utilizado para resolver um problema dividindo-o em problemas menores para resolvê-los recursivamente.

A sequência está correta em