Questões de Concurso Público Câmara de Belo Horizonte - MG 2024 para Analista de Tecnologia da Informação - Área de Desenvolvimento de Sistema

Foram encontradas 60 questões

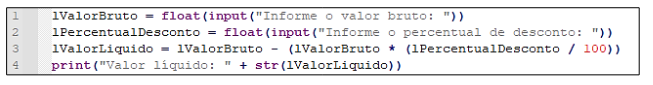

Considerando o exemplo recebido, o desenvolvedor deve registrar na sua documentação técnica que o mesmo estava em uma estrutura de controle básica do tipo:

I. O tempo de execução de um algoritmo é a quantidade de tempo necessária para executar o algoritmo completamente.

II. Uma complexidade O(n2 ) indica que o tempo de execução do algoritmo cresce quadraticamente ao tamanho da entrada.

III. Uma complexidade O(1) indica que o tempo de execução do algoritmo cresce proporcionalmente ao tamanho da entrada.

Está correto o que se afirma em

I. Gerar um novo identificador de sessão quando houver uma nova autenticação.

II. Configurar o atributo “secure” para cookies transmitidos através de uma conexão TLS.

III. Configurar os cookies com o atributo “HttpOnly”, a menos que seja explicitamente necessário ler ou definir os valores dos mesmos através de scripts do lado cliente da aplicação.

Está correto o que se afirma em

I. As métricas de segurança são estabelecidas a partir de análises qualitativas realizadas sobre os dados relacionados à segurança da informação coletados em diversos departamentos da organização.

II. Métricas de segurança são utilizadas para justificar os investimentos em segurança da informação; podem contribuir para reduzir os riscos ou aprimorar a postura de segurança de uma organização.

III. O processo de cálculo e análise de métricas de segurança deve ser executado de maneira contínua.

IV. Porcentagem de pontos de acesso IEEE 802.11 que utilizam o protocolo WPA2 e porcentagem do tempo em que o servidor está disponível são exemplos de métricas que podem ser utilizadas para avaliar a infraestrutura e serviços.

Está correto o que se afirma apenas em

( ) RSA é um algoritmo de chave simétrica; DES e AES são algoritmos de chave assimétrica.

( ) DES utiliza um tamanho de chave fixo de 128 bits; tanto RSA quanto AES permitem ajustar dinamicamente o comprimento das chaves.

( ) RSA é amplamente utilizado para criptografia de dados em trânsito; DES e AES são mais adequados para armazenamento seguro de informações.

( ) AES é uma evolução do DES, mantendo as mesmas características de segurança, mas com maior eficiência.

A sequência está correta em