Questões de Concurso Público UFPR 2024 para Analista de Tecnologia da Informação

Foram encontradas 40 questões

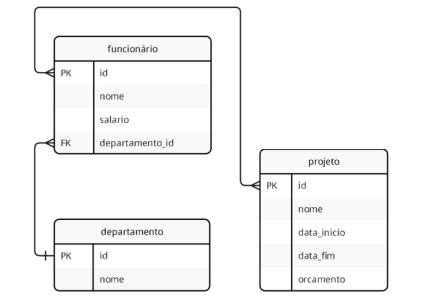

Sabendo que a consulta 1 lista todos os nomes dos funcionários com os respectivos departamentos, quais os dados de retorno das consultas 2 e 3, quando realizadas sob os dados das tabelas apresentadas?

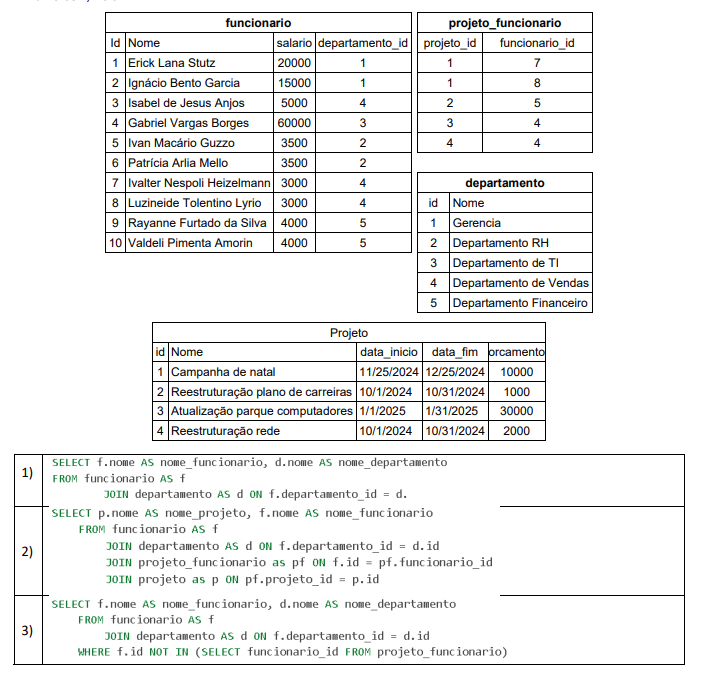

Considere o diagrama UML de classes a seguir:

Sobre esse diagrama, é correto afirmar:

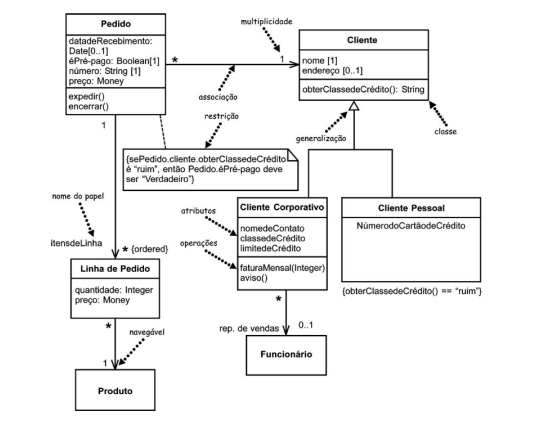

Acerca do tema, é correto afirmar:

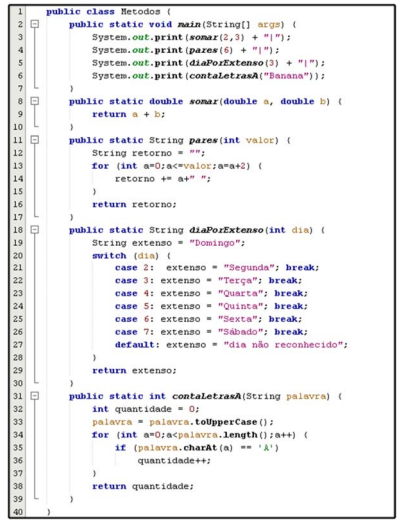

Ao executar o programa, qual o resultado apresentado na tela?