Questões de Concurso Público DESENVOLVE-SP 2014 para Analista - Grupo 6

Foram encontradas 60 questões

I. Obter os dados

II. Definir o que pode ser medido

III. Analisar os dados

IV. Implementar ações corretivas

V. Definir o que deve ser medido

VI. Apresentar o relatório

VII. Processar os dados

A ordem indicada por essa publicação do ITIL V3 para a execução desses processos é:

For mobile computers and telephones, cellular radio is the up-and-coming technology. GSM, CDPD, and CDMA are widely used.

The IEEE 802 LANs are: CSMA/CD, token bus, and token ring. Each of these has its own unique advantages and disadvantages, and each has found its own user community and will probably continue to serve that community for years to come. Convergence to a single LAN standard is an unlikely event. A new addition to this family is DQDB, being sold as a MAN in many cities.

An organization with multiple LANs often connects them with bridges. When a bridge connects two or more different kinds of LANs, new problems arise, some of them insoluble.

[…]

(Extraído de: Computer Networks, A.S. Tanenbaum, 3rd Edition, Prentice-Hall, pg. 335)

For mobile computers and telephones, cellular radio is the up-and-coming technology. GSM, CDPD, and CDMA are widely used.

The IEEE 802 LANs are: CSMA/CD, token bus, and token ring. Each of these has its own unique advantages and disadvantages, and each has found its own user community and will probably continue to serve that community for years to come. Convergence to a single LAN standard is an unlikely event. A new addition to this family is DQDB, being sold as a MAN in many cities.

An organization with multiple LANs often connects them with bridges. When a bridge connects two or more different kinds of LANs, new problems arise, some of them insoluble.

[…]

(Extraído de: Computer Networks, A.S. Tanenbaum, 3rd Edition, Prentice-Hall, pg. 335)

Application and multi-server management provides the DBA with the tools necessary to gain centralized insights into instance and database application utilization as well as a better way to develop, deploy, and manage data-tier applications.

(Extraído e adaptado de: http://technet.microsoft.com/ en-us/sqlserver/bb671430.aspx,

SQL Server 2008 R2, Application and Multi-Server Management)

Application and multi-server management provides the DBA with the tools necessary to gain centralized insights into instance and database application utilization as well as a better way to develop, deploy, and manage data-tier applications.

(Extraído e adaptado de: http://technet.microsoft.com/ en-us/sqlserver/bb671430.aspx,

SQL Server 2008 R2, Application and Multi-Server Management)

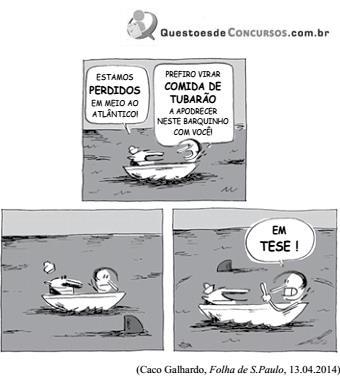

A frase Em tese!, no último quadrinho, equivale a _________ e expressa o desejo da personagem de __________sua fala do primeiro quadrinho.