Questões de Concurso

Sobre noções de informática

Foram encontradas 60.123 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. No spoofing de ARP, os invasores falsificam números de telefone para que as ligações pareçam vir de um código de área local ou se pareçam de uma organização confiável.

II. No spoofing de e-mail, os invasores alteram endereços, arquivos de assinatura, logotipos e outros elementos visuais de um e-mail para ocultar a origem ou o propósito verdadeiro.

III. No spoofing de IP, o invasor tenta obter acesso não autorizado a um sistema enviando mensagens de um endereço IP falso para parecer que a mensagem foi originada de uma fonte confiável.

Está correto o que se afirma em

( ) Permite que múltiplos dispositivos em uma rede privada compartilhem o mesmo endereço IP público.

( ) Altera os endereços IP dos pacotes enquanto são roteados pela rede.

( ) Aumenta a segurança da rede, ocultando os endereços IP internos.

( ) Pode ser usado para economizar endereços IP públicos.

A sequência está correta em

( ) Pode ser usado apenas como um balanceador de carga e não como um proxy reverso.

( ) Utilizado para melhorar a disponibilidade, escalabilidade e desempenho de aplicativos da Web.

( ) Não oferece recursos de métricas e monitoramento do sistema.

A sequência está correta em

( ) É possível criar um documento do zero a partir de modelos disponíveis no Microsoft Word 2019. ( ) Permite que o usuário adicione imagens aos seus textos. ( ) Permite extrair dados de qualquer tipo de banco de dados utilizado pelo usuário. ( ) Pode ser usado como um sistema capaz de converter o código fonte de programas já desenvolvidos.

Assinalar a alternativa apresenta o efeito do realce de texto.

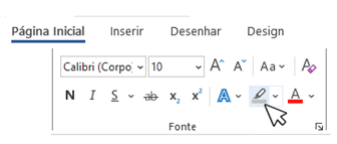

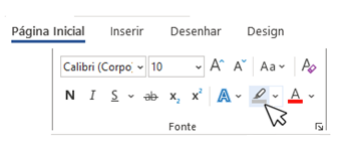

No Word 2016, ao aplicar o realce de texto em uma seção específica de um documento, é importante estar ciente de como esse destaque pode impactar o resultado final. A imagem abaixo ilustra o atalho para aplicar essa funcionalidade:

Assinalar a alternativa apresenta o efeito do realce de texto.

Assinale a alternativa que apresenta o nome da funcionalidade do Libre Office Writer que permite a inserção de texto predefinido, a partir da digitação de uma abreviação ou de um atalho.