Questões de Concurso

Foram encontradas 19.893 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

[maria]

browseable = yes

read only = yes

valid users = %S

path = /abc/def

De acordo com essa configuração, é possível listar o conteúdo do diretório compartilhado com

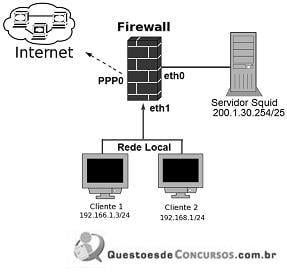

Com base na figura apresentada, assinale a alternativa que indica a regra iptables que possibilita o redirecionamento dos pacotes oriundos da Rede Local para o servidor Squid de IP 200.1.30.254, na sua porta padrão.

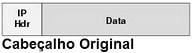

Com base na figura apresentada, é correto afirmar que o cabeçalho IPSec indicado é o

Firewalls conhecidos como filtro de pacotes, que atuam na camada de transporte do TCP/IP, são capazes de filtrar o tráfego de rede identificando o uso de softwares como Skype e Gtalk, sem a necessidade de filtrar o endereço IP da conexão.

Os pacotes encaminhados em uma rede MPLS utilizam rótulos ao invés de um endereço de destino; dessa forma, em um roteador, o rótulo funciona como um índice para uma tabela interna, que ajuda a descobrir a interface de saída correta do roteador.

Quando se utiliza QoS para o tráfego de aplicações, é possível limitar a velocidade do tráfego de dados na rede, o que permite que determinadas aplicações tenham prioridade e maior velocidade quando seus dados passarem pela rede. Esse tipo de controle é suportado pelos algoritmos leaky bucket e token bucket.

Considere uma rede local privada que utiliza 78 hosts já endereçados e em que o endereço do primeiro host é 192.168.1.1 e o do último é 192.168.1.78, com a máscara de rede 255.255.255.0. Caso se deseje dividir essa rede em duas, de forma que cada uma delas suporte até 120 hosts, então a máscara da rede deve ser alterada para 255.255.255.192.

O TCP/IP é um protocolo orientado a conexão e possui estados para controlá-las; o estado LISTEN indica que o cliente enviou um pedido de abertura de conexão.

A versão 3 do protocolo SNMP (simple network management protocol), que permite enviar pacotes de forma criptografada, foi desenvolvida para melhorar a segurança

Na configuração de um servidor DHCP (dynamic host configuration protocol), a opção max-lease-time no arquivo de configuração refere-se ao tempo máximo da concessão fornecida aos computadores da rede, que, a partir do servidor DHCP, obtiverem suas configurações.

Para configurar em um host Linux o servidor DNS (domain name system) cujo endereço IP é 8.8.8.8, deve-se editar o arquivo /etc/resolv.conf e adicionar uma entrada no formato ServerDNS 8.8.8.8.

A mensagem InformRequest do SNMPv2 permite a uma entidade agente notificar a uma entidade gerente, sem ter recebido solicitação dessa entidade, a ocorrência de um evento inesperado, tratando-se de um mecanismo fundamental para as atividades de gerência de falhas na rede.

Em SNMPv2, a mensagem GetBulkRequest é enviada de uma entidade gerente para outra entidade gerente para pegar grandes blocos de dados da MIB.

Para os dispositivos gerenciados, a implementação dos objetos do grupo system da MIB SNMP é opcional.