Questões de Concurso

Para ifpi

Foram encontradas 1.726 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

José

Carlos Drummond de Andrade

E agora, José?

A festa acabou,

a luz apagou,

o povo sumiu,

a noite esfriou,

e agora, José?

e agora, você?

você que é sem nome,

que zomba dos outros,

você que faz versos,

que ama, protesta?

e agora, José?

[...]

Se você gritasse,

se você gemesse,

se você tocasse

a valsa vienense,

se você dormisse,

se você cansasse,

[...]

(ANDRADE, Carlos Drummond de. Antologia poética. São

Paulo: Companhia das Letras, 2012. p. 28-29)

O exemplo das rosas

Manuel Bandeira

Uma mulher queixava-se do silêncio do amante:

Já não gostas de mim, pois não encontras

palavras para me louvar!

Então ele, apontando-lhe a rosa que lhe morria

no seio:

Não será insensato pedir a esta rosa que fale?

Não vês que ela se dá toda no seu perfume?

(BANDEIRA, Manuel, Lira dos cinquent’anos. São Paulo: Global, 2013. p. 27)

Assinale a alternativa CORRETA.

No caso do Windows 7, esse recurso é denominado:

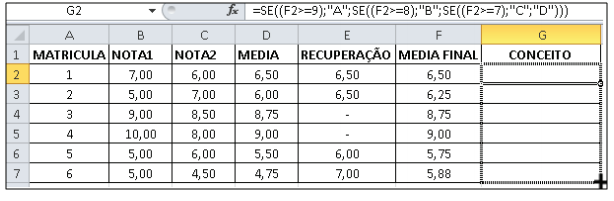

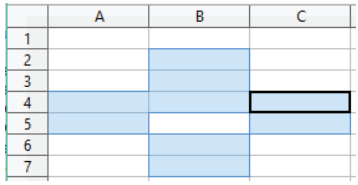

Após o procedimento, apresentado previamente, os conteúdos das células G2, G3, G4, G5, G6 e G7 são, nessa ordem:

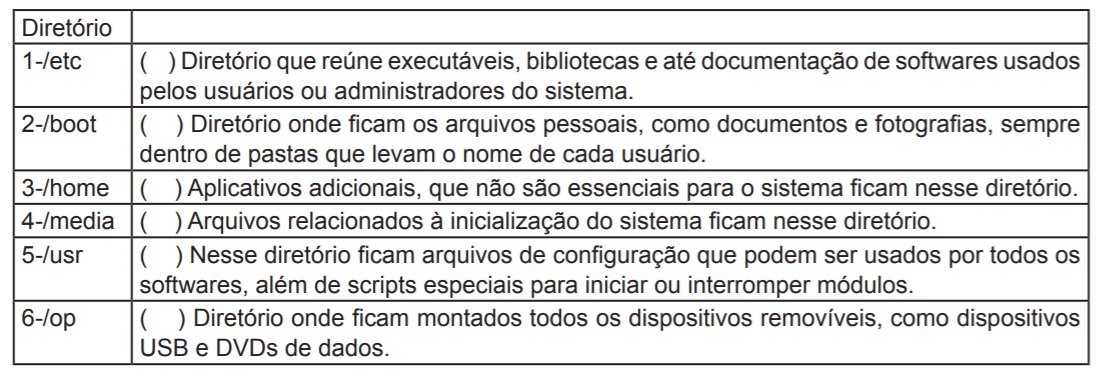

Qual das alternativas mapeia CORRETAMENTE a estrutura padrão de diretórios e sua descrição junto ao sistema operacional Linux, considerando a ordem de cima para baixo?

Considerando o comando entre aspas digitado pelo usuário, o diretório corrente do usuário muda para:

I - Exemplo de memória secundária é o disco rígido (Hard Disk - HD). II - A função principal da memória é controlar a CPU. III - A função principal da CPU é controlar a memória. IV - Uma impressora multifuncional (imprime, escaneia, copia) não é considerada periférico.

É CORRETO, apenas, o que se afirma em:

I - Mouse e teclado são dispositivos de entrada de dados. II - Monitor de vídeo e teclado são dispositivos de entrada de dados. III - A placa de rede e o Disco rígido são ambos dispositivos de entrada e saída de dados. IV - O digitalizador (Scanner) é dispositivo de entrada, enquanto que a Placa de Rede é dispositivo apenas de saída. É CORRETO, apenas, o que se afirma em:

I - Um sistema computacional padrão, formado por CPU, Memórias e Periféricos, foi invento recente, pois a menos de uma década os sistemas eram completamente integrados e indissociáveis. II - A memória cache é responsável por manter palavras de memória utilizadas com mais frequência nas operações entre a CPU e periféricos de E/S. III - A memória RAM é uma memória volátil e mais rápida do que a memória cache, sendo responsável por manter palavras de memória utilizadas com mais frequência nas operações entre a CPU e periféricos de E/S.

É CORRETO, apenas, o que se afi rma em:

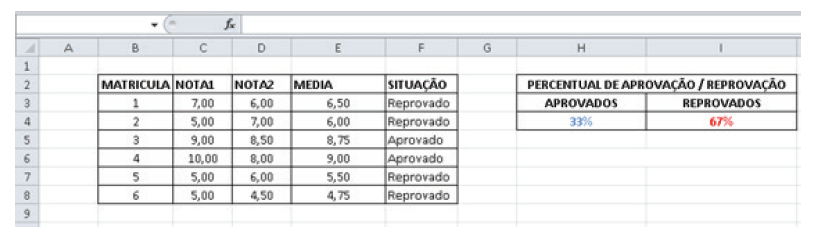

Considerando a planilha abaixo do Microsoft Office Excel do pacote Office 365.

Assinale a alternativa CORRETA:

I - Clicar em links no conteúdo da mensagem ou digitar o endereço do link diretamente no navegador web tem o mesmo nível de segurança. II - Não é possível ser contaminado por software maliciosos (vírus, Malwares, trojans etc) ao se usar internet sem fi o segura para acessar emails. III - O desenho de um cadeado próximo ao endereço da página do servidor de email significa que o site é seguro.

É CORRETO, apenas, o que se afirma em: