Questões de Concurso

Para ieses

Foram encontradas 13.964 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Qual recurso do MS-Word, citado a seguir, pode ser utilizado para inserir cabeçalho em apenas algumas páginas de um documento?

Considere a função ARREDONDAR.PARA.BAIXO do Microsoft Excel.

I. ARREDONDAR.PARA.BAIXO(-3,14159*2; 1) é igual a -6,2.

II. ARREDONDAR.PARA.BAIXO(-3,14159*2; 3) é igual a 6,282.

III. ARREDONDAR.PARA.BAIXO(31415,92654*2; -2) é igual a 62800.

Assinale:

Um sistema seguro é aquele que fornece informações íntegras somente a usuários autenticados e autorizados, no momento em que elas são solicitadas através de requisições válidas e identificadas, não permitindo que estas informações sejam recebidas e identificadas ou alteradas por terceiros não autorizados. Relacionado a segurança de sistemas operacionais, assinale a alternativa correta.

O problema da ordenação é fundamental na computação, pois nos métodos de pesquisa a eficiência da busca sempre é melhor quando trabalhamos com conjuntos ordenados. Quanto à movimentação dos dados, o método de ordenação onde as entradas são mantidas nas posições originais se chama:

No ciclo de vida em espiral, cada loop da espiral representa uma fase do processo de software. Em relação ao modelo espiral e suas fases, assinale a alternativa correta.

A criptografia é o processo que codifica os dados que um computador está enviando a outro, de tal forma que somente o outro computador possa decodificá-lo. Sobre criptografia é correto afirmar que:

I. As chaves públicas geralmente utilizam algoritmos complexos e hash value muito grandes para criptografia, incluindo números de 40 bits ou até mesmo de 128 bits.

II. A criptografia de chave simétrica utiliza uma combinação de chave privada e chave pública.

III. A criptografia de chave pública possui uma chave secreta que é utilizada para criptografar um pacote de informações antes que ele seja enviado pela rede a um outro computador.

É correto dizer que:

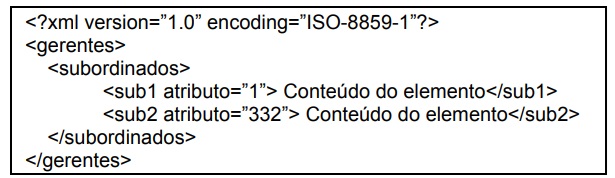

Um documento XML para ser considerado bem formatado deve incluir seqüências de caracteres de marcação que podem ser analisados e deve atender as seguintes condições:

I. Nenhum atributo pode aparecer mais do que uma vez na mesma marca de início.

II. Valores de atributos cadeias de caracteres podem conter referências a entidades externas.

III. Todas as entidades devem ser declaradas.

Assinale a afirmativa correta:

Assinale a afirmativa INCORRETA:

Entrevista é um dos recursos para a obtenção de requisitos. Em relação a entrevistas, assinale a alternativa correta.

Assinale a afirmativa INCORRETA sobre Chaves e índices:

O conjunto de comandos responsáveis pela consulta e atualização dos dados armazenados em um banco de dados é conhecido como:

As regras de Codd ao definir o modelo relacional, estabeleceu um conjunto de 12 regras para a determinação se um banco de dados é realmente relacional. Qual das regras abaixo não faz parte dessa definição.

O diagrama de casos de uso representa as funções do sistema, ou seja, modela o comportamento do sistema sob o ponto de vista do usuário. Em relação a diagramas de casos de uso, assinale a alternativa correta:

Em relação aos conceitos utilizados nos diagramas entidade-relacionamento, assinale a alternativa correta:

A linguagem SQL oferece uma série de vantagens e desvantagens. O fato de ela prover um acesso rápido aos dados, fornecendo respostas ao usuário, a questões complexas, em minutos ou segundos refere-se a:

No Diagrama de Seqüência os atores costumam ser apresentados como bonecos idênticos aos utilizados nos diagrama de caso de uso. Em relação a diagramas de seqüência, assinale a alternativa INCORRETA:

Avalie as afirmativas abaixo sobre associações entre Casos de Uso:

I. A associação de inclusão ocorre quando há uma parte do comportamento que é semelhante em mais de um caso de uso e você não quer ficar copiando a descrição deste comportamento.

II. A generalização de caso de uso é empregada quando um caso é semelhante a outro, mas faz um pouco mais.

III. Tanto a generalização quanto a extensão permitem que se divida um caso de uso.

É correto afirmar que:

Um software que não calcula corretamente o dígito verificador do CPF precisará sofrer uma manutenção para corrigir esse erro (também chamado de bug). Essa manutenção é do tipo:

Um processo de desenvolvimento classifica em atividades as tarefas realizadas durante a construção de um sistema de software.

I. A atividade de levantamento de requisitos corresponde à etapa de compreensão do problema aplicada ao desenvolvimento de software.

II. Na etapa de levantamento de requisitos os desenvolvedores, juntamente com os clientes, tentam levantar e definir as necessidades dos futuros usuários do sistema a ser desenvolvido.

III. Um requisito é uma condição ou capacidade que deve ser alcançada ou possuída por um sistema ou componente deste para satisfazer um contrato, padrão, especificação ou outros documentos formalmente impostos.

É correto afirmar que:

O princípio básico da programação estruturada é que um programa é composto por blocos elementares de código que se interligam através de três mecanismos básicos, que são: