Questões de Concurso

Comentadas para copese - uft

Foram encontradas 1.866 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

( ) Desempenhar, a tempo, as atribuições do cargo, função ou emprego público de que seja titular.

( ) Desviar servidor público para atendimento a interesse particular.

( ) Deixar de utilizar os avanços técnicos e científicos ao seu alcance ou do seu conhecimento para atendimento do seu mister.

( ) Ter consciência de que seu trabalho é regido por princípios éticos que se materializam na adequada prestação dos serviços públicos.

Assinale a sequência correta.

( ) O Barramento Universal Serial (USB) pode ser utilizado para conectar, ao computador, diversos dispositivos como mouse e teclado.

( ) Os discos rígidos sólidos, chamados de SSD, são uma alternativa aos discos rígidos magnéticos.

( ) O pen drive é um tipo de memória volátil.

( ) Uma das funções da placa de vídeo em um computador é auxiliar na exibição de gráficos no monitor.

Assinale a sequência correta.

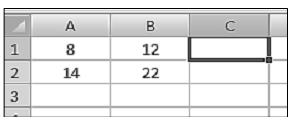

De acordo com a planilha, se as células C1, C2 e C3 contivessem as fórmulas =SE(A1>B1;A1;B1), =SOMA(A1;A2)-MÉDIA(B1;B2) e =B1-A1*2+B2-A2-A1 , quais valores seriam exibidos em cada uma delas, respectivamente?

I - Após excluir um arquivo do disco rígido, ele poderá estar na Lixeira, de forma que possa ser restaurado posteriormente, se necessário.

II - É possível excluir permanentemente um arquivo do computador sem enviá-lo para a Lixeira, clicando no arquivo e em seguida pressionado as teclas Shift+Delete.

III - Não é permitido excluir arquivos individualmente da Lixeira, mas somente esvaziá-la totalmente de uma só vez.

IV - Ao se excluir um arquivo de um pen drive, o arquivo será permanentemente excluído, em vez de armazenado na Lixeira.

Estão corretas as afirmativas

O trecho acima está reescrito com coerência, coesão e conservando o sentido em:

(LUFT, Lya. Veja, 28/08/2013.)

(LUFT, Lya. Veja, 28/08/2013.)

A respeito desse trecho, analise as afirmativas.

I - Apesar de o verbo ser referir-se a três ações, está empregado no singular, pois a concordância é feita com a expressão uma forma de ditadura.

II - A preposição de, em até de ir trabalhar, não é necessária, pois ela não estabelece relação entre palavras, constituindo inadequação.

III - Os adjetivos momentânea e pontual produzem redundância, pois o sentido de cada um, que emerge da leitura, é semelhante.

IV - A expressão efeito contrário indica que quem pratica essa forma de ditadura não alcança seus objetivos.

Estão corretas as afirmativas

I. Eficácia é a capacidade de realizar determinada ação com melhor aproveitamento dos recursos disponíveis;

II. Efetividade é a capacidade de realizar determinada ação de maneira a atingir os objetivos da organização de forma social e ambientalmente correta;

III. Eficiência é a capacidade de realizar determinada ação de maneira a atingir os objetivos da organização;

Marque a alternativa CORRETA:

I. Colaboradores;

II. Concorrentes;

III. Agências reguladoras;

IV. Fornecedores.

Marque a alternativa CORRETA:

I. A visão dos líderes desperta a atenção e o comprometimento das pessoas que trabalham com eles;

II. Os líderes são hábeis comunicadores, são especialistas em dissecar informações;

III. Mesmo quando as pessoas discordam do que os líderes dizem ou fazem, elas os admiram pela consistência de propósitos.