Questões de Concurso

Para mpe-rs

Foram encontradas 1.917 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Instrução: A questão estão relacionadas ao texto abaixo.

I. A substituição de contém (l.12) por consta exigiria a inserção de em antes de que (l.12). II. A substituição de lhe tenham sido apresentadas (l.19) por tenha ensejado não exigiria nenhuma outra modificação na frase. III. O apagamento do pronome lhe (l.25) não exigiria nenhuma outra modificação na frase.

Quais afirmações estão corretas?

Instrução: A questão estão relacionadas ao texto abaixo.

Instrução: A questão estão relacionadas ao texto abaixo.

Instrução: A questão estão relacionadas ao texto abaixo.

Instrução: A questão estão relacionadas ao texto abaixo.

I. Os opositores da PEC 171 argumentam que sua aprovação viola o parágrafo 5º do artigo 60 da CF porque consideram que um substitutivo conta como “matéria constante de proposta de emenda [constitucional]” (l. 09-10). II. Para o autor, um substitutivo – embora seja a alteração do conjunto de uma proposição – não conta como “matéria constante de proposta de emenda [constitucional]” (l. 09-10). III. Para o autor, a rejeição do substitutivo e a aprovação da emenda aglutinativa não são “manobra de qualquer espécie” (l. 33), logo nada há a objetar em relação ao mérito da PEC 171.

Quais podem ser corretamente inferidas do texto?

Instrução: A questão estão relacionadas ao texto abaixo.

( ) A PEC 171 teve longuíssima tramitação na Câmara porque sua votação foi polêmica. ( ) Um substitutivo é uma emenda e não a própria proposição principal, portanto sua rejeição não é atingida pelo parágrafo 5º do artigo 60 da CF. ( ) Normas inferiores à Constituição devem ser rechaçadas se incompatíveis com ela, portanto os dispositivos do RICD não podem ser utilizados para esclarecer a tramitação de PECs. ( ) Quando o texto constitucional é lacônico e deixa espaço à interpretação daqueles a quem suas normas são dirigidas, essa interpretação será sempre legítima e autorizada.

A sequência correta de preenchimento dos parênteses, de cima para baixo é,

Instrução: A questão estão relacionadas ao texto abaixo.

Instrução: A questão estão relacionadas ao texto abaixo.

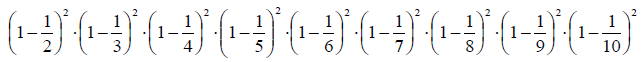

é igual a

é igual a

Considere as afirmações a seguir.

I. Maria é mãe de cinco crianças.

II. Três das cinco crianças de Maria têm olhos castanhos e duas delas têm olhos azuis.

III. Maria é mãe de mais meninas do que de meninos.

Se as três afirmações anteriores são verdadeiras, como consequência, pode-se deduzir que

De acordo com essa regra, o maior número de pessoas diferentes que podem retirar palitos do copo é

Dado um número natural n qualquer, considere as afirmações a seguir.

I. 2n é número par.

II. n2 é divisível por 2.

III. n/2 é número natural.

IV. n +1 é numero ímpar.

Quais afirmações são verdadeiras?

Instrução: A questão a seguir está relacionada ao texto abaixo.

Uma planilha do Microsoft Excel 2007 está organizada da seguinte forma:

A coluna A contém, nas primeiras 10 linhas, o nome de vários setores do MPRS. A coluna B contém, nas 10 primeiras linhas, a quantidade de processos em cada setor.

A planilha deverá ser editada de forma que a célula B20 contenha o número total de processos listados, e as 10 primeiras linhas da coluna C deverão informar o percentual de processos de cada setor. O cálculo do percentual deverá ser feito através da divisão do número de processos referente ao setor (linha) pelo total de processos, multiplicando-se o valor pela constante 100, com formato de número “Geral”.

Uma fórmula deverá ser construída na célula C1 e

deverá ser copiada para as demais células arrastando-se

o cursor a partir do canto inferior direito da célula

C1 até a célula C10. A fórmula a ser inserida na célula

C1 deverá ser:

Instrução: A questão a seguir está relacionada ao texto abaixo.

Uma planilha do Microsoft Excel 2007 está organizada da seguinte forma:

A coluna A contém, nas primeiras 10 linhas, o nome de vários setores do MPRS. A coluna B contém, nas 10 primeiras linhas, a quantidade de processos em cada setor.

A planilha deverá ser editada de forma que a célula B20 contenha o número total de processos listados, e as 10 primeiras linhas da coluna C deverão informar o percentual de processos de cada setor. O cálculo do percentual deverá ser feito através da divisão do número de processos referente ao setor (linha) pelo total de processos, multiplicando-se o valor pela constante 100, com formato de número “Geral”.

A fórmula a ser inserida na célula B20 deverá ser:

O ícone que contém a letra “i” à esquerda da URL

apresentada significa que a conexão

O ícone que contém a letra “i” à esquerda da URL

apresentada significa que a conexão Assinale a alternativa que preenche corretamente as lacunas do enunciado abaixo, na ordem em que aparecem.

No sistema operacional Windows 10 a ferramenta que possui a funcionalidade de antivírus é o _______, ao passo que a proteção relativa ao tráfego de rede, bloqueio e controle de quais programas podem acessar as conexões de rede é realizado pelo ________.