Questões de Concurso

Comentadas para fafipa

Foram encontradas 2.102 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

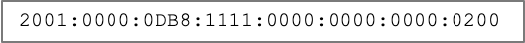

Assinale a alternativa que preencha de forma CORRETA a lacuna:

Figura 1:

Assinale a alternativa CORRETA:

I. Física.

II. Enlace.

III. Rede.

IV. Transporte.

V. Aplicação.

( ) Realiza o enquadramento dos bits, detecção e tratamento de erros, controle de fluxo e controle de acesso ao meio. ( ) Responsável pelo endereçamento IP, roteamento, fragmentação, qualidade de serviço e controle de congestionamento.

( ) Oferece serviços de WEB, correio eletrônico, transferência de arquivos e serviços de nomes.

( ) Responsável pela comunicação fim a fim, início e término de conexões lógicas e controle de fluxo fim a fim.

( ) Realiza a sinalização, interface com o meio de transmissão, sincronização e multiplexação.

Assinale a alternativa que apresenta a sequência CORRETA:

I. O protocolo HTTPS é utilizado para transporte de páginas na internet e atua na camada de Internet do modelo TCP/IP. II. O protocolo TCP, presente na camada transporte, é utilizado para manter a confiabilidade da transmissão dos dados. III. O protocolo de transporte UDP é utilizado para conexões ponto-a-ponto. IV. O protocolo de roteamento RIP é utilizado no roteamento de pacotes baseado no algoritmo do estado do enlace. V. O protocolo de roteamento OSPF realiza o roteamento de pacotes baseado no algoritmo de vetor de distância.

Assinale a alternativa CORRETA:

( ) A camada de enlace está preocupada com a comunicação dos dispositivos adjacentes. ( ) A camada de transporte oferece a comunicação FIM-A-FIM entre as aplicações. ( ) A camada de aplicação oferece controle de acesso ao meio. ( ) A camada de rede é responsável pela rede de interconexão. ( ) O protocolo IPv4 (Internet Protocol) faz parte da camada de aplicação. ( ) Os protocolos HTTP e UDP fazem parte da camada de aplicação.

Assinale a alternativa que contém a sequência CORRETA: