Questões de Concurso

Comentadas para pr-4 ufrj

Foram encontradas 3.207 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. O SFTP adiciona autenticação multifator ao protocolo FTP para aumentar a segurança de transferência de arquivos.

II. O TFTP adiciona criptografia ao protocolo FTP para fornecer confidencialidade, e usa UDP para aumentar a velocidade de transferência.

III. O FTPS é uma extensão do protocolo FTP que adiciona criptografia SSL/TLS para proteger as comunicações.

Em relação aos itens acima, é correto afirmar que:

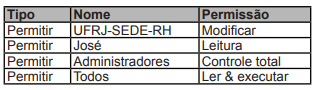

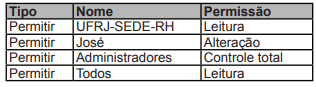

As permissões de compartilhamento são definidas, conforme a tabela a seguir:

Assinale a alternativa que aponta qual acesso o usuário terá nesse compartilhamento.

I. o servidor que disponibiliza esse serviço, por padrão, precisa permitir o uso da porta 389 TCP/ UDP para prover a autenticação de usuários.

II. um servidor Samba utilizado como Active Directory, pode usar o Bind como seu servidor DNS.

III. um servidor Samba utilizado como Active Directory tem até 3 FSMO Roles configuradas.

IV. uma política de grupo (GPO) configurada de maneira central em um servidor Samba pode ser aplicada somente à sistemas operacionais Windows.

V. é possível gerenciar objetos do Active Directory implementado pelo Samba através do Windows, utilizando o RSAT.

Em relação aos itens acima, assinale a resposta correta.

I - O SSL foi desenvolvido para proteger especificamente transações financeiras, enquanto o TLS é mais abrangente em sua aplicação.

II - O SSL é amplamente utilizado em dispositivos móveis, enquanto o TLS é mais comum em ambientes corporativos.

III - O TLS é a versão mais recente e aprimorada do SSL, com correção de vulnerabilidades e melhorias no protocolo.

Em relação aos itens anteriores, pode-se afirmar que: