Questões de Concurso

Foram encontradas 152.943 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Software de código aberto é um software com código-fonte que qualquer pessoa pode inspecionar, modificar e aprimorar.

O código-fonte é a parte do software que os programadores de computador manipulam para alterar o funcionamento de uma aplicação ou para adicionar novos recursos. Qualquer pessoa com acesso ao código-fonte de um software pode melhorar ou personalizar a aplicação, adicionando recursos ou solucionando problemas de erros existentes.

Assinale a alternativa que apresenta o software conhecido por ser de código aberto.

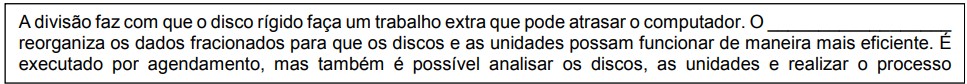

Avalie o trecho a seguir para responder a esta questão.

Assinale a alternativa que apresenta o nome da ferramenta que completa corretamente a lacuna do texto.

O Microsoft Windows oferece a possibilidade de realizar combinações de teclas, no teclado, para substituir comandos que seriam feitos, normalmente, em vários passos através do mouse, as quais são conhecidas popularmente como atalhos de teclado.

Assinale a alternativa que apresenta a função do atalho “Tecla Windows + E”.

I. O hardware é a parte física do computador, incluindo componentes como o processador, a memória RAM e o disco rígido.

II. O software refere-se aos programas e sistemas que executam tarefas no computador, como o sistema operacional e aplicativos.

III. Um sistema operacional é um tipo de hardware responsável por gerenciar os recursos do computador, como a CPU e a memória.

Das assertivas, pode-se afirmar que:

Isso permite recuperar e expor mais informações sobre um tipo de dado específico. Qual das opções preenche, corretamente, a lacuna?

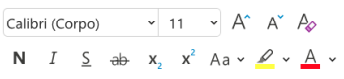

Considere as asserções a seguir sobre os conceitos associados ao ataque representado na figura acima.

I. Um dos objetivos do ataque representado na figura é induzir o usuário a executar um software malicioso, por exemplo, um vírus, um cavalo de Tróia ou um spyware, contaminando o computador da vítima.

II. Um dos pilares para que um número maior de usuários seja afetado pelo ataque representado na figura é denominado “Engenharia Social”, técnica que visa manipulação e explora erros humanos.

III. Duas ferramentas para proteção ao ataque representado na figura são os softwares antivírus e os softwares anti-malware. Os softwares antivírus apresentam abordagem mais holística, abrangendo uma ampla gama de ameaças.

IV. E-mails de remetentes de sua empresa são seguros e podem ser abertos, pois estão na mesma rede social.

Assinale a alternativa que apresenta apenas asserções corretas.

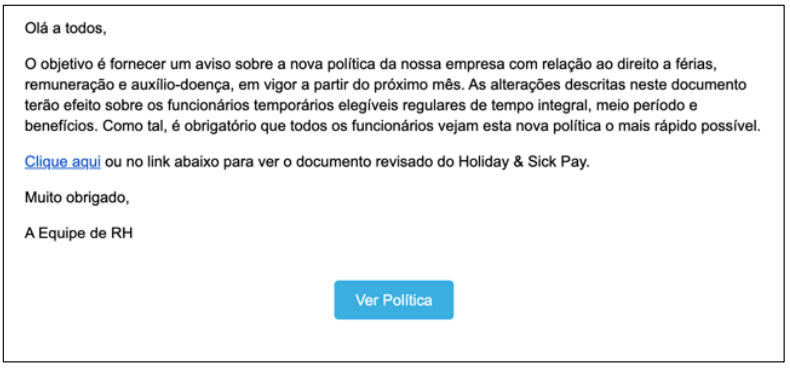

I. A linha da figura que contêm a referência <A> pode ser obtida apertando a tecla “Enter” ao final da linha com o texto “Tarefa 1”, sem necessitar de ajuste no nível do marcador.

II. A linha da figura que contém a referência <B> pode ser obtida apertando a tecla “Enter” ao final da linha com o texto “Subtarefa 1.1” e, na sequência, clicando-se no botão “Aumentar Recuo” do Microsoft Word.

III. A linha da figura que contém a referência <C> pode ser obtida apertando a tecla “Enter” imediatamente antes da letra “T” no texto “Tarefa 2”, sem necessitar de ajuste no nível do marcador.

IV. A linha da figura que contém a referência <C> pode ser obtida apertando a tecla “Enter” ao final da linha com o texto “<B>”, sem necessitar de ajuste no nível do marcador.

Assinale a alternativa que apresenta apenas asserções corretas.

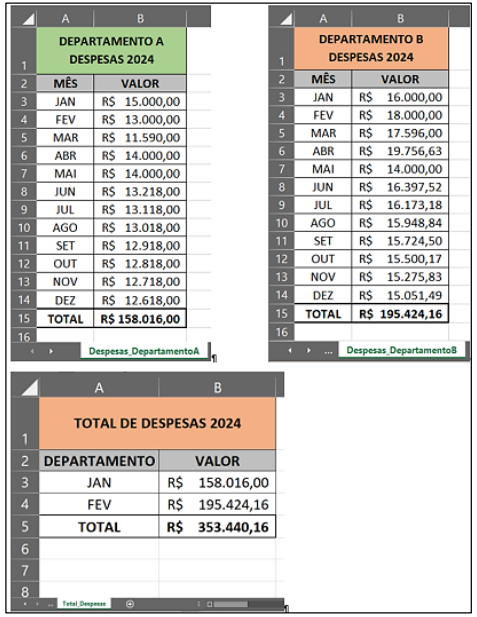

Como é criar tal vínculo entre as três planilhas na mesma pasta de trabalho do MS-Excel?

Na preparação de um upgrade nos computadores da Prefeitura Municipal de Divinópolis, com base em conhecimentos básicos de microcomputadores PC-Hardware, o técnico de TI revisa as especificações e funcionalidades dos componentes de hardware para garantir compatibilidade e desempenho adequados. Sobre componentes de hardware de um microcomputador PC, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A placa-mãe é o componente que permite a comunicação entre a CPU, memória RAM e outros dispositivos periféricos.

( ) A fonte de alimentação converte energia de AC para DC e também atua como principal componente de armazenamento de dados.

( ) A memória RAM é um tipo de armazenamento não volátil, o que significa que mantém os dados quando o computador é desligado.

( ) O SSD é uma opção de armazenamento que proporciona acesso mais rápido aos dados em comparação ao HDD tradicional. ( ) A placa de vídeo é um componente essencial para a renderização de textos em qualquer aplicativo de processamento de texto.

A sequência está correta em