Questões de Concurso

Comentadas para crm - mg

Foram encontradas 441 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Quando o processo de organização nas empresas é abordado, envolvem-se conceitos, áreas, funções e tarefas.

Nesse contexto, assinale a alternativa INCORRETA.

Alguns problemas podem levar a comunicação nas empresas a uma perda de efetividade e comprometer a qualidade e os resultados organizacionais.

Assinale a alternativa que não apresenta corretamente um desses problemas.

Analise os termos a seguir, em relação a correspondências e documentos, e correlacione a COLUNA I com a COLUNA II.

COLUNA I

1. Correspondência interna

2. Correspondência externa

3. Documentação jurídica

4. Documentação contábil

COLUNA II

( ) Cartas de pessoas e empresas

( ) Orçamentos, notas fiscais, folhas de pagamento, duplicatas, faturas.

( ) Comunicados, memorandos, instruções, comunicações de rotina.

( ) Contratos, pendências, escrituras, legislação, atas.

Assinale a sequência CORRETA.

O formulário é um eficiente meio de comunicação, registro e transmissão de informações. Muitos fatores e necessidades justificam a utilização de formulários nas empresas.

Com relação a esses fatores e necessidades, assinale a alternativa INCORRETA.

Analise a situação hipotética a seguir.

Luiz Antônio está iniciando seus trabalhos de rotina de escritório na sua empresa. Aparentemente simples, os protocolos ou procedimentos para a prática das correspondências utilizando a Empresa Brasileira de Correios e Telégrafos (ECT) exigem alguns cuidados, pois:

I. todo tipo de objeto pode ser expedido por via postal, inclusive substâncias deterioráveis, corrosivas, material contaminante e outros, desde que devidamente identificados.

II. a correspondência deve ser fechada com cola e a ECT não irá aceitar correspondência grampeada, lacrada com fita adesiva ou semelhante ou com fecho sujo ou com excesso de cola.

III. certos impressos, como folhetos promocionais, podem ter tarifas reduzidas. Para isso, os envelopes devem estar abertos e ter na frente a palavra “impresso” carimbada ou anotada. A ECT verificará se o conteúdo se enquadra nas normas prescritas para esse tipo de serviço.

Está(ão) correta(s) a(s) afirmativa(s):

As cartas comerciais são de grande utilidade e possuem intenso fluxo nas rotinas empresariais.

Com relação às cartas comerciais, analise as afirmativas a seguir e assinale com V as verdadeiras e com F as falsas.

( ) Carta de advertência ou simplesmente advertência – De uso interno e busca chamar a atenção ou advertir as pessoas quanto a comportamentos ou ocorrências indesejadas na empresa.

( ) Carta cobrança – Meio textual que tem por objetivo solicitar um pagamento ou regularização de débito e pode ser feita por envio automático, por e-mail, pelos correios e outros meios.

( ) Resposta a consulta – Destaca informações que podem ser referentes a cadastro pessoal, registro profissional, imóveis, informações de estabelecimentos e outras por solicitação e interesse de um solicitante.

( ) Carta serial – Identificada por código de barras, sobre a qual os destinatários e remetentes já têm conhecimento do assunto; normalmente traz apenas números, localizadores ou codificadores alfanuméricos.

Assinale a sequência CORRETA.

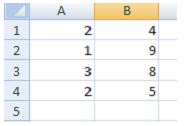

Analise a planilha a seguir gerada pelo Excel.

Qual o resultado da célula C1=SOMASE(A1:A4;2;B1:B4)?

As fórmulas do MS Excel são essenciais e auxiliam na criação de planilhas eletrônicas.

Assinale a alternativa que apresenta a fórmula utilizada no MS Excel para somar todos os números em um intervalo de células.

Risco pediátrico

O Tribunal de Contas da União (TCU) pediu acesso ao resultado de centenas de fiscalizações realizadas pelos Conselhos Regionais de Medicina (CRMs) ao longo de 2015. Em meio ao calhamaço de informações, um ponto se destaca: o descaso para com a infraestrutura da rede pública de atenção primária.

É justamente nas 41 mil unidades básicas de saúde (UBS) espalhadas pelo país que os pacientes deveriam ter acesso às ações de promoção da saúde, de prevenção de doenças e de cuidados.

Plenamente eficientes, ajudariam a reduzir a incidência de doenças e a controlar os problemas crônicos, com menos sequelas e mortes, esvaziando hospitais e, o que mais gostam de ouvir os gestores, diminuindo custos. Contudo, os dados mostram uma rede à margem de suas possibilidades. [...]

Das 1.266 UBS vistoriadas pelos CRMs em 2015, um total de 739 (58%) apresentava mais de 30 itens em desconformidade com o estabelecido pelas normas legais em vigor. Sob a responsabilidade dos atuais gestores, deixaram de cumprir exigências criadas pelo próprio Ministério da Saúde.

O descaso transparece em contextos incompatíveis com a dignidade humana e a responsabilidade técnica. Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.

A precariedade das instalações em locais onde a limpeza é fundamental também foi percebida. Em 3% das UBS visitadas não havia sanitários para os funcionários; em 8% faltavam pias ou lavabos; sabonete líquido e papel toalha eram itens faltantes em 16% das unidades.

A pediatria é uma das especialidades que mais sofrem com essa situação, que beira o surreal. No Brasil, há 35 mil especialistas na área. Pouco mais de 70% deles atuam na rede pública, principalmente nessa rede que carece de quase tudo. Mesmo assim, num contexto completamente adverso, eles têm se desdobrado para oferecer às crianças e adolescentes o mínimo do que precisam.

Por isso, cuidam da saúde de 50 milhões de brasileiros, com idades de 0 a 18 anos, que dependem exclusivamente do Sistema Único de Saúde (SUS) para ter acesso a consultas médicas, exames, internações e cirurgias. No entanto, no cenário atual, profissionais e pacientes enfrentam situações-limite, que causam desespero nas famílias e impõem dilemas éticos aos médicos, cerceados por fatores que fogem ao seu controle.

Em nome da saúde e do bem-estar dos jovens brasileiros, essa realidade deve ser transformada com urgência. Nesse contexto, a assistência pediátrica de qualidade tem de ser vista como prioridade, pois se ocupa fundamentalmente daqueles que, mais que todos, precisam de uma sociedade que respeite a cidadania.

SILVA, Luciana Rodrigues; FERREIRA, Sidnei. Risco pediátrico. CFM.

Disponível em: <http://migre.me/wf9Wn>

Releia o trecho a seguir.

“O descaso transparece em contextos incompatíveis com a dignidade humana e a responsabilidade técnica. Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.”

Assinale a alternativa em que a palavra destacada não qualifica outra nesse trecho.

Risco pediátrico

O Tribunal de Contas da União (TCU) pediu acesso ao resultado de centenas de fiscalizações realizadas pelos Conselhos Regionais de Medicina (CRMs) ao longo de 2015. Em meio ao calhamaço de informações, um ponto se destaca: o descaso para com a infraestrutura da rede pública de atenção primária.

É justamente nas 41 mil unidades básicas de saúde (UBS) espalhadas pelo país que os pacientes deveriam ter acesso às ações de promoção da saúde, de prevenção de doenças e de cuidados.

Plenamente eficientes, ajudariam a reduzir a incidência de doenças e a controlar os problemas crônicos, com menos sequelas e mortes, esvaziando hospitais e, o que mais gostam de ouvir os gestores, diminuindo custos. Contudo, os dados mostram uma rede à margem de suas possibilidades. [...]

Das 1.266 UBS vistoriadas pelos CRMs em 2015, um total de 739 (58%) apresentava mais de 30 itens em desconformidade com o estabelecido pelas normas legais em vigor. Sob a responsabilidade dos atuais gestores, deixaram de cumprir exigências criadas pelo próprio Ministério da Saúde.

O descaso transparece em contextos incompatíveis com a dignidade humana e a responsabilidade técnica. Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.

A precariedade das instalações em locais onde a limpeza é fundamental também foi percebida. Em 3% das UBS visitadas não havia sanitários para os funcionários; em 8% faltavam pias ou lavabos; sabonete líquido e papel toalha eram itens faltantes em 16% das unidades.

A pediatria é uma das especialidades que mais sofrem com essa situação, que beira o surreal. No Brasil, há 35 mil especialistas na área. Pouco mais de 70% deles atuam na rede pública, principalmente nessa rede que carece de quase tudo. Mesmo assim, num contexto completamente adverso, eles têm se desdobrado para oferecer às crianças e adolescentes o mínimo do que precisam.

Por isso, cuidam da saúde de 50 milhões de brasileiros, com idades de 0 a 18 anos, que dependem exclusivamente do Sistema Único de Saúde (SUS) para ter acesso a consultas médicas, exames, internações e cirurgias. No entanto, no cenário atual, profissionais e pacientes enfrentam situações-limite, que causam desespero nas famílias e impõem dilemas éticos aos médicos, cerceados por fatores que fogem ao seu controle.

Em nome da saúde e do bem-estar dos jovens brasileiros, essa realidade deve ser transformada com urgência. Nesse contexto, a assistência pediátrica de qualidade tem de ser vista como prioridade, pois se ocupa fundamentalmente daqueles que, mais que todos, precisam de uma sociedade que respeite a cidadania.

SILVA, Luciana Rodrigues; FERREIRA, Sidnei. Risco pediátrico. CFM.

Disponível em: <http://migre.me/wf9Wn>

Releia o trecho a seguir.

“Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.” O substantivo “negatoscópio” é formado por “negato” (de negativo) e o elemento “-scópio”, assim como “estetoscópio” é formado por “esteto-” (peito) e o mesmo elemento “-scópio”. De forma semelhante existem diversas outras palavras com esse tipo de formação, como microscópio, caleidoscópio, telescópio e outras.

A esse respeito, assinale a alternativa que apresenta o significado do elemento “-scópio”.

Risco pediátrico

O Tribunal de Contas da União (TCU) pediu acesso ao resultado de centenas de fiscalizações realizadas pelos Conselhos Regionais de Medicina (CRMs) ao longo de 2015. Em meio ao calhamaço de informações, um ponto se destaca: o descaso para com a infraestrutura da rede pública de atenção primária.

É justamente nas 41 mil unidades básicas de saúde (UBS) espalhadas pelo país que os pacientes deveriam ter acesso às ações de promoção da saúde, de prevenção de doenças e de cuidados.

Plenamente eficientes, ajudariam a reduzir a incidência de doenças e a controlar os problemas crônicos, com menos sequelas e mortes, esvaziando hospitais e, o que mais gostam de ouvir os gestores, diminuindo custos. Contudo, os dados mostram uma rede à margem de suas possibilidades. [...]

Das 1.266 UBS vistoriadas pelos CRMs em 2015, um total de 739 (58%) apresentava mais de 30 itens em desconformidade com o estabelecido pelas normas legais em vigor. Sob a responsabilidade dos atuais gestores, deixaram de cumprir exigências criadas pelo próprio Ministério da Saúde.

O descaso transparece em contextos incompatíveis com a dignidade humana e a responsabilidade técnica. Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.

A precariedade das instalações em locais onde a limpeza é fundamental também foi percebida. Em 3% das UBS visitadas não havia sanitários para os funcionários; em 8% faltavam pias ou lavabos; sabonete líquido e papel toalha eram itens faltantes em 16% das unidades.

A pediatria é uma das especialidades que mais sofrem com essa situação, que beira o surreal. No Brasil, há 35 mil especialistas na área. Pouco mais de 70% deles atuam na rede pública, principalmente nessa rede que carece de quase tudo. Mesmo assim, num contexto completamente adverso, eles têm se desdobrado para oferecer às crianças e adolescentes o mínimo do que precisam.

Por isso, cuidam da saúde de 50 milhões de brasileiros, com idades de 0 a 18 anos, que dependem exclusivamente do Sistema Único de Saúde (SUS) para ter acesso a consultas médicas, exames, internações e cirurgias. No entanto, no cenário atual, profissionais e pacientes enfrentam situações-limite, que causam desespero nas famílias e impõem dilemas éticos aos médicos, cerceados por fatores que fogem ao seu controle.

Em nome da saúde e do bem-estar dos jovens brasileiros, essa realidade deve ser transformada com urgência. Nesse contexto, a assistência pediátrica de qualidade tem de ser vista como prioridade, pois se ocupa fundamentalmente daqueles que, mais que todos, precisam de uma sociedade que respeite a cidadania.

SILVA, Luciana Rodrigues; FERREIRA, Sidnei. Risco pediátrico. CFM.

Disponível em: <http://migre.me/wf9Wn>

Releia o trecho a seguir.

“Nesse contexto, a assistência pediátrica de qualidade tem de ser vista como prioridade, pois se ocupa fundamentalmente daqueles que, mais que todos, precisam de uma sociedade que respeite a cidadania.”

A conjunção destacada confere a esse trecho uma ideia de:

Risco pediátrico

O Tribunal de Contas da União (TCU) pediu acesso ao resultado de centenas de fiscalizações realizadas pelos Conselhos Regionais de Medicina (CRMs) ao longo de 2015. Em meio ao calhamaço de informações, um ponto se destaca: o descaso para com a infraestrutura da rede pública de atenção primária.

É justamente nas 41 mil unidades básicas de saúde (UBS) espalhadas pelo país que os pacientes deveriam ter acesso às ações de promoção da saúde, de prevenção de doenças e de cuidados.

Plenamente eficientes, ajudariam a reduzir a incidência de doenças e a controlar os problemas crônicos, com menos sequelas e mortes, esvaziando hospitais e, o que mais gostam de ouvir os gestores, diminuindo custos. Contudo, os dados mostram uma rede à margem de suas possibilidades. [...]

Das 1.266 UBS vistoriadas pelos CRMs em 2015, um total de 739 (58%) apresentava mais de 30 itens em desconformidade com o estabelecido pelas normas legais em vigor. Sob a responsabilidade dos atuais gestores, deixaram de cumprir exigências criadas pelo próprio Ministério da Saúde.

O descaso transparece em contextos incompatíveis com a dignidade humana e a responsabilidade técnica. Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.

A precariedade das instalações em locais onde a limpeza é fundamental também foi percebida. Em 3% das UBS visitadas não havia sanitários para os funcionários; em 8% faltavam pias ou lavabos; sabonete líquido e papel toalha eram itens faltantes em 16% das unidades.

A pediatria é uma das especialidades que mais sofrem com essa situação, que beira o surreal. No Brasil, há 35 mil especialistas na área. Pouco mais de 70% deles atuam na rede pública, principalmente nessa rede que carece de quase tudo. Mesmo assim, num contexto completamente adverso, eles têm se desdobrado para oferecer às crianças e adolescentes o mínimo do que precisam.

Por isso, cuidam da saúde de 50 milhões de brasileiros, com idades de 0 a 18 anos, que dependem exclusivamente do Sistema Único de Saúde (SUS) para ter acesso a consultas médicas, exames, internações e cirurgias. No entanto, no cenário atual, profissionais e pacientes enfrentam situações-limite, que causam desespero nas famílias e impõem dilemas éticos aos médicos, cerceados por fatores que fogem ao seu controle.

Em nome da saúde e do bem-estar dos jovens brasileiros, essa realidade deve ser transformada com urgência. Nesse contexto, a assistência pediátrica de qualidade tem de ser vista como prioridade, pois se ocupa fundamentalmente daqueles que, mais que todos, precisam de uma sociedade que respeite a cidadania.

SILVA, Luciana Rodrigues; FERREIRA, Sidnei. Risco pediátrico. CFM.

Disponível em: <http://migre.me/wf9Wn>

Releia o trecho a seguir.

“Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) [...]”

De acordo com a norma padrão da língua portuguesa e com o contexto em que aparecem, assinale a alternativa incorreta sobre o uso dos parênteses.

Risco pediátrico

O Tribunal de Contas da União (TCU) pediu acesso ao resultado de centenas de fiscalizações realizadas pelos Conselhos Regionais de Medicina (CRMs) ao longo de 2015. Em meio ao calhamaço de informações, um ponto se destaca: o descaso para com a infraestrutura da rede pública de atenção primária.

É justamente nas 41 mil unidades básicas de saúde (UBS) espalhadas pelo país que os pacientes deveriam ter acesso às ações de promoção da saúde, de prevenção de doenças e de cuidados.

Plenamente eficientes, ajudariam a reduzir a incidência de doenças e a controlar os problemas crônicos, com menos sequelas e mortes, esvaziando hospitais e, o que mais gostam de ouvir os gestores, diminuindo custos. Contudo, os dados mostram uma rede à margem de suas possibilidades. [...]

Das 1.266 UBS vistoriadas pelos CRMs em 2015, um total de 739 (58%) apresentava mais de 30 itens em desconformidade com o estabelecido pelas normas legais em vigor. Sob a responsabilidade dos atuais gestores, deixaram de cumprir exigências criadas pelo próprio Ministério da Saúde.

O descaso transparece em contextos incompatíveis com a dignidade humana e a responsabilidade técnica. Em 41% das unidades, não havia um negatoscópio (aparelho para avaliar uma radiografia) e a falta de estetoscópio foi registrada em 23% das fiscalizações.

A precariedade das instalações em locais onde a limpeza é fundamental também foi percebida. Em 3% das UBS visitadas não havia sanitários para os funcionários; em 8% faltavam pias ou lavabos; sabonete líquido e papel toalha eram itens faltantes em 16% das unidades.

A pediatria é uma das especialidades que mais sofrem com essa situação, que beira o surreal. No Brasil, há 35 mil especialistas na área. Pouco mais de 70% deles atuam na rede pública, principalmente nessa rede que carece de quase tudo. Mesmo assim, num contexto completamente adverso, eles têm se desdobrado para oferecer às crianças e adolescentes o mínimo do que precisam.

Por isso, cuidam da saúde de 50 milhões de brasileiros, com idades de 0 a 18 anos, que dependem exclusivamente do Sistema Único de Saúde (SUS) para ter acesso a consultas médicas, exames, internações e cirurgias. No entanto, no cenário atual, profissionais e pacientes enfrentam situações-limite, que causam desespero nas famílias e impõem dilemas éticos aos médicos, cerceados por fatores que fogem ao seu controle.

Em nome da saúde e do bem-estar dos jovens brasileiros, essa realidade deve ser transformada com urgência. Nesse contexto, a assistência pediátrica de qualidade tem de ser vista como prioridade, pois se ocupa fundamentalmente daqueles que, mais que todos, precisam de uma sociedade que respeite a cidadania.

SILVA, Luciana Rodrigues; FERREIRA, Sidnei. Risco pediátrico. CFM.

Disponível em: <http://migre.me/wf9Wn>

Os pagamentos devidos pelas Fazendas Públicas federal, estaduais, distrital e municipais, em virtude de sentença judiciária, far-se-ão exclusivamente na ordem cronológica de apresentação.

A esse respeito, relacione a COLUNA II de acordo com a COLUNA I, associando os tipos de débitos e créditos aos devidos conceitos e procedimentos, conforme descrito no Art. 100 da Constituição Federal de 1988.

COLUNA I

1. As dotações orçamentárias e os créditos abertos

2. Expedição dos precatórios

3. Débitos de natureza alimentícia

COLUNA II

( ) Àqueles cujos titulares, originários ou por sucessão hereditária, tenham 60 anos de idade, ou sejam portadores de doença grave, ou pessoas com deficiência, assim definidos na forma da lei, serão pagos com preferência sobre todos os demais débitos, até o valor equivalente ao triplo fixado em lei, admitido o fracionamento para essa finalidade, sendo que o restante deve ser pago na ordem cronológica de apresentação do precatório.

( ) Deles deve ser abatido, a título de compensação, valor correspondente aos débitos líquidos e certos, inscritos ou não em dívida ativa e constituídos contra o credor original pela Fazenda Pública devedora, incluídas parcelas vincendas de parcelamentos, ressalvados aqueles cuja execução esteja suspensa em virtude de contestação administrativa ou judicial.

( ) Devem ser consignados diretamente ao Poder Judiciário, cabendo ao Presidente do Tribunal que proferir a decisão exequenda determinar o pagamento integral e autorizar, a requerimento do credor e exclusivamente para os casos de preterimento de seu direito de precedência ou de não alocação orçamentária do valor necessário à satisfação do seu débito, o sequestro da quantia respectiva.

Assinale a sequência correta.