Questões de Concurso

Comentadas para técnico em informática

Foram encontradas 2.665 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

( ) Em geral, as impressoras multifuncionais disponíveis atualmente no mercado podem ser encontradas com quatro tipos de conexão: USB, Ethernet, Infrawire e Wi-fi.

( ) São comumente encontradas resoluções de impressão de 600 dpi ou 1200 dpi.

( ) Quanto a Largura de papel, os formatos A1 e A4 são as mais conhecidas e oferecidas em lojas de eletrônicos.

( ) Se for com tecnologia Laser, a alimentação comum é 220Vac (20 A), devido a demanda energética exigida pelo cilindro fusor.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

( ) Proteção baseada em reputação – Estas configurações protegem o dispostivo contra aplicativos, arquivos e sites mal-intencionados ou potencialmente indesejados.

( ) Exploit Protection – Ajuda a proteger contra ataques, habilitando o DEP (Prevenção de Execução de Dados).

( ) DMZ – Demilitarized Zone, que atua na prevenção do RANSOWARE, pois desabilita a possibilidade de criptografar diretórios inteiros.

( ) Hashing Start – permite manter a integridade dos dados em situação de exposição de dados provocados por um ataque DOS (Deny Of Service).

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Esse recurso é conhecido por Intruder

Esses dois dispositivos são, respectivamente, conhecidos por

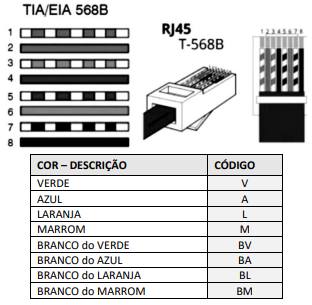

Nesse contexto, aos pinos 1 – 2 – 3 – 4 – 5 – 6 – 7 – 8 do conector RJ45 corresponderá a seguinte sequência de cores:

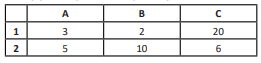

I. Em C11 foi inserida a expressão =PROCV(A6;A5:D9;2;0). II. Em D11 foi inserida a expressão =PROCH(B5;A5:D9;3;0).

Nessas condições, serão mostrados em C11 e D11 os seguintes conteúdos:

Nesse contexto, dois comandos são caracterizados a seguir:

I. Fornece o caminho absoluto do diretório em que o usuário se encontra. II. Permite a alteração das permissões de um arquivo rapidamente, entre r para “read”, w para “write” e x para “execute”.

Os comandos em I e II são, respectivamente,

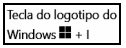

Esse procedimento resultou na exibição de uma janela na tela do microcomputador, referente a um recurso desse sistema operacional, conhecido por

Baseando-se na Lei Maria da Penha, analise as assertivas abaixo, assinalando V, se verdadeiras, ou F, se falsas. Os Juizados de Violência Doméstica e Familiar contra a Mulher que vierem a ser criados poderão contar com uma equipe de atendimento multidisciplinar, a ser integrada por profissionais especializados na(s) área(s):

( ) De saúde.

( ) Psicossocial.

( ) Jurídica.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

( ) HTML é um conjunto de protocolos de comunicação entre computadores em rede.

( ) HTTP é o protocolo de comunicação entre o navegador e o servidor web.

( ) HTTPS é a principal linguagem de marcação utilizada na construção de páginas na Web.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

I. Firewall.

II. Antispywares.

III. Antimalwares.

“Cada linha de ___________ é conhecida como __________, que por sua vez consiste em um ou mais ____________.”

Assinale a alternativa que preencha correta e respectivamente as lacunas.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

I. O Microsoft Defender SmartScreen permite criar regras de filtragem de tráfego de rede, bloqueando o tráfego não autorizado, fluindo para dentro ou para fora do dispositivo local.

II. O Windows Hello permite a conexão com dispositivos, aplicativos, serviços on-line e redes usando o rosto, a íris, uma impressão digital ou um PIN.

III. O Microsoft Defender Antivírus é desativado automaticamente se existir outro aplicativo antivírus instalado e ativado.

Quais estão corretas?