Questões de Concurso

Comentadas para analista - análise de sistemas

Foram encontradas 677 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Leia a frase abaixo referente ao Modelo MVC.

"A camada ______ é responsável por intermediar as requisições enviadas pelo ______ com as respostas fornecidas pelo ______".

Assinale a alternativa que preencha correta e

respectivamente as lacunas.

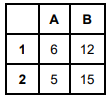

Assinale a alternativa que apresenta a relação entre as duas estruturas de dados da coluna da esquerda com as respectivas características técnicas da coluna da direita.

(1) PILHA

(2) FILA

(A) O elemento inserido por primeiro é o primeiro elemento a sair da lista.

(B) O elemento inserido por último é o primeiro elemento a sair da lista.

(C) Precisa-se de apenas um ponteiro para acessar a lista.

(D) Precisa-se de dois ponteiros para acessar a lista.

Assinale a alternativa correta.

O Modelo OSI possui várias camadas tais como:

No Modelo TCP/IP a camada de Aplicação reúne

as seguintes camadas do Modelo OSI:

Com base nesta afirmação, assinale a alternativa incorreta.

Quanto à temática "Correios Eletrônicos", analise as afirmativas abaixo e assinale a alternativa correta.

I. Um exemplo de webmail é o Gmail que permite o envio de email por um navegador.

II. Todo aplicativo de Correio Eletrônico é também um navegador (Browser).

III. No Pacote Microsoft Office o aplicativo de Correio Eletrônico é o Outlook.

Quanto às afirmativas:

( ) O atual navegador da Internet padrão da Microsoft é o Edge. ( ) Bing é o nome da ferramenta de busca padrão da Microsoft. ( ) O Chrome é a ferramenta de busca mais utilizada no mundo.

Assinale a alternativa que apresenta a sequência correta de cima para baixo

Um certificado digital é um arquivo eletrônico que identifica quem é o seu titular, pessoa física ou jurídica, ou seja, é um documento eletrônico de identidade. Quando são realizadas transações, de forma presencial, muitas vezes é solicitada uma identificação, por meio de um registro que comprove a identidade. Na Internet, quando as transações são feitas de forma eletrônica, o Certificado Digital surge como forma de garantir a identidade das partes envolvidas. Entre os fatores garantidos pela Certificação Digital, dois são descritos a seguir:

I. É a garantia de que somente o titular do Certificado poderia ter realizado determinada operação.

II. É a garantia de que as informações trocadas nas transações eletrônicas não foram alteradas no caminho que percorreram.

Esses fatores são conhecidos, respectivamente, por:

O IDS (Intrusion Detection System) é um componente essencial no ambiente cooperativo. As metodologias utilizadas pelo IDS para a detecção de um ataque são o Knowledge-Base Intrusion Detection e o Behavior-Based Intrusion Detection . Após a análise feita pelo sistema de detecção, os resultados possíveis são chamados comportamento normal, falso negativo e falso positivo. Nesse sentido, avalie as afirmativas a seguir:

I. Tráfego legítimo que o IDS analisa como sendo suspeito.

II. Tráfego suspeito não detectado.

III. Tráfego suspeito detectado.

Os tipos de tráfego caracterizados como comportamento normal, falso negativo e falso positivo são, respectivamente: