Questões de Concurso

Comentadas para analista - suporte à infraestrutura de tecnologia da informação

Foram encontradas 109 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Uma rede bluetooth opera como base no padrão 802.11, utilizando uma faixa curta na frequência de 2,4 GHz.

O padrão 802.11 permite o gerenciamento de potência, o que proporciona ao equipamento diminuir o tempo em que aguarda para transmitir e receber dados e operar nos estados de dormência e de despertar.

No envio de mensagens por meio do protocolo SIP (session initiation protocol), o cabeçalho envia a versão do SIP na linha INVITE.

Na camada de enlace, é conhecido o Mac Address da interface de rede do host, o qual é considerado o endereço físico do host.

O uso do protocolo VRRP (Virtual Router Redundancy Protocol) permite manter a disponibilidade de tráfego de rede, por intermédio dos roteadores que atuam com o VRRP, cujo formato de verificação entre os roteadores é o envio de broadcast.

A placa de rede de um host conectada a um hub não transmite quadros Ethernet ao perceber que outra placa de rede de outro host está realizando esta transmissão, o que ocorre devido ao protocolo CSMA/CD (carrier sense multiple access / collision detection).

A tecnologia Fast Ethernet permite operar redes à velocidade de 1000 Megabits, por meio da realização simultânea da transmissão e da recepção de dados e do uso de cabos do tipo UTP (unshielded twisted pair) da categoria 5.

O ataque do tipo scan é capaz de falsificar o endereço IP de um host alvo do ataque.

O uso de assinatura digital objetiva comprovar a autenticidade e a integridade de uma informação, sendo a integridade garantida mediante a codificação de todo o conteúdo referente à assinatura.

A autoridade certificadora é responsável por divulgar informações caso o certificado por ela emitido não seja mais confiável.

Caso um servidor que atua como firewall e roteador entre duas redes tenha pacotes que passam de uma rede para outra e necessite filtrar esses pacotes, devem-se utilizar a tabela Filter e a chain Input.

Mediante a regra abaixo, bloqueiam-se pacotes que tenham origem na rede 192.168.0.0/24 e retorna-se uma mensagem ao host informando que foi recebido o bloqueio do tipo ICMP.

iptables -t filter -A INPUT -p tcp -s 192.168.0.0/24 -j DROP

Entre as ações que integram o processo de hardening incluem-se desinstalar softwares desnecessários para o cotidiano do usuário na estação de trabalho e instalar antispyware.

Se o firewall pessoal estiver habilitado na estação de trabalho, ele será capaz de bloquear o tráfego de rede com destino final à estação de trabalho ao ser direcionado a uma porta específica.

A utilização de VPN (virtual private network) entre o usuário e o ponto de acesso que difunde o sinal em uma rede wireless garante confidencialidade e integridade ao tráfego da rede.

As informações operacionais incluídas no ambiente antes dos testes de intrusão devem ser nele mantidas após o teste.

A desduplicação de dados é uma técnica de becape que gerencia o crescimento explosivo de dados, fornece proteção e elimina dados redundantes do armazenamento, salvando uma única cópia dos dados idênticos e substituindo todas as outras por referência para essa cópia.

Na VSAN da VMware, o tamanho de um armazenamento de dados VSAN é regido pelo número de HDDs por host vSphere e pelo número de hosts vSphere no cluster, devendo-se considerar também espaço para os metadados.

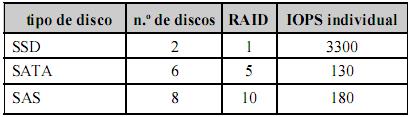

Com base na tabela acima, julgue o próximo item relativo a desempenho.

De acordo com os dados acima, o IOPS total dos três discos é 8810.

Com a adoção, para uso doméstico, do RAID 10, que abrange o conceito do RAID 0 e do RAID 1, obtêm-se ao mesmo tempo ganho de desempenho e redundância; entretanto, um dos problemas de se usar RAID 10, em vez de usar somente o RAID 0, é o custo mais alto com a compra de mais HDs para redundância.