Questões de Concurso

Para tj-ac

Foram encontradas 2.872 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

$DVDDrive = Get-VMDvdDrive -VMName $VMName

O Hyper-V permite executar vários sistemas operacionais, como máquinas virtuais no Windows. No Windows 10 Pro, o comando acima é responsável por:

New-Cluster –Name MyCluster –Node Server1, Server2 – StaticAddress 192.168.1.12

No Windows Server 2022, o comando é utilizado para:

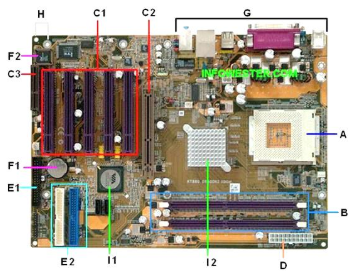

Disponível em: <https://emiepsorriso.blogspot.com/p/como-desmontar-e- montar-um-computador.html>. Acesso em: 17 fev. 2024.

A imagem mostra uma placa-mãe com estrutura comum aos computadores modernos. Na figura apresentada, o soquete indicado pela letra B é o espaço onde será acomodado: