Questões de Concurso

Para tj-ms

Foram encontradas 2.518 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Seu gerente pede que você implemente no Active Directory uma solução que permita a criação de dois grupos lógicos de computadores separados na rede, ambos pertencentes a uma única árvore geral da empresa.

Analise as alternativas a seguir e marque a que cumprirá esse objetivo.

O comando _______ é usado para contar o número total de linhas, palavras e caracteres em um arquivo.

Preencha a lacuna com a alternativa CORRETA.

Com relação ao sistema de detecção de intrusão (SDI/IDS) e sistema de prevenção de intrusão (SPI/IPS), avalie as asserções a seguir.

I. Um incidente de segurança, resultante de um ou mais eventos, em que o atacante obtém ou tenta obter acesso indevido ao sistema ou a seus recursos, caracteriza uma intrusão de segurança.

II. Ataque de agentes internos são muito difíceis de detectar, pois o intruso é um agente legítimo que opera de maneira não autorizada, dificultando a sua identificação.

III. Os potes de mel (honeypots) são importantes na detecção de intrusão, provendo um mecanismos seguro de captura de atividades não autorizadas.

IV. Uma característica intrínseca dos IPSs é a capacidade de bloquear ataques, diferindo do IDS, cuja principal função é detectar ataques e gerar alertas.

V. Um sistema de detecção de intrusão baseado em estação (HIDS) examina atividades do usuário e de software numa estação, enquanto que o sistema de detecção de intrusão baseado em rede (NIDS) faz isto em nível de rede.

É CORRETO apenas o que se afirma em:

Com relação ao ataque de negação de serviço, avalie as assertivas a seguir.

I. A lentidão causada por muitos acessos simultâneos a um site de compra de ingresso que acaba de lançar uma promoção para o show de uma artista famosa, se caracteriza como um ataque de negação de serviço.

II. Uma aplicação que se paralisa ou finaliza de maneira não normal, devido a uma condição de exceção não tratada adequadamente se caracteriza como negação de serviço.

III. Enviar tipos de pacotes específicos para consumir recursos limitados de um sistema ao invés de gerar grande volume de dados de tráfego para consumir banda de rede, se caracteriza como um ataque de negação de serviço.

IV. Um malware explorando uma vulnerabilidade do tipo dia zero (zero-day) que paralisa uma aplicação, mesmo sem afetar a rede, se caracteriza como um ataque de negação de serviço.

V. A exaustão de recursos como unidade central de processamento, memória, largura de banda e espaço em disco, que impede ou prejudica o uso autorizado de redes, sistemas e aplicações, se caracteriza como um ataque de negação de serviço.

É CORRETO apenas o que se afirma em:

Com relação aos códigos maliciosos, antivírus e ações de mitigação, avalie as asserções a seguir.

I. Para neutralizar as ações camufladas do vírus polimórfico, o software de antivírus emula o hardware do computador visando detectar o vírus quando se decifra e revela o seu código.

II. O software antivírus tem dificuldade para detectar os spywares (softwares espiões), por serem parecidos com worms (vermes) e se camuflarem no sistema.

III. Ações de programadores inescrupulosos, que inserem backdoor (porta dos fundos) numa aplicação para acessá-la sem autorizado, são detectadas com escaneamento de perímetro (scanning) e bloqueadas em configurações de firewall.

IV. As regras de formação de senhas foram criadas para dificultar ataques de força bruta e para evitar que os keyloggers reconheçam a entrada de senhas.

V. Instalar um sistema operacional e gerar o sumário (hash code) de cada programa utilitário é utilizado como uma contramedida para detectar a alteração dos programas por rootkits, pois o hash code não se verificará.

É CORRETO apenas o que se afirma em:

Com relação às funções hash seguras e sistemas criptográficos (criptossistemas), avalie as asserções a seguir.

I. No criptossistema de chave pública os dados cifrados têm confidencialidade e depois de decifrados com sucesso adicionasse a integridade.

II. No criptossistema de chave secreta é possível obter a autenticação do emissor numa comunicação entre duas partes.

III. Na assinatura digital o emissor criptografa apenas o sumário (hash code) com sua chave privada, mas isto é suficiente para prover autenticidade ao conteúdo.

IV. Funções hash seguras como SHA (Secure Hash Algorithms) proveem integridade aos dados (texto em claro) através do sumário (hash code) associado.

V. Quando não apresentam vulnerabilidades (colisões), as funções hash seguras são usadas na cifragem segura de dados (texto em claro).

É CORRETO apenas o que se afirma em:

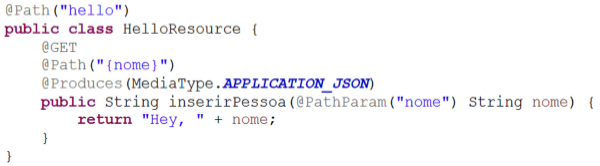

A classe HelloResource implementa um serviço RESTful em Java utilizando a API JAX-RS, considere as afirmativas a seguir.

I. O comando @GET determina qual verbo o método está vinculado.

II. O comando @Path determina o caminho no qual o recurso ou método está vinculado.

III. O comando @PathParam extraI o parâmetro da Query.

Está(ão) CORRETA(S) apenas a(s) assertiva(s):

Considerando os conceitos relacionados a Web services, analise as assertivas a seguir.

I. Web services são mecanismos utilizados na integração de sistemas.

II. WSDL é o protocolo utilizado durante uma requisição para transportar uma mensagem.

III. Interoperabilidade é a capacidade de um serviço ser descoberto facilmente.

IV. UDDI é um serviço de diretório para registrar e pesquisar serviços web.

V. XML é uma linguagem de marcação para troca de informações.

Está(ão) CORRETA(S) apenas a(s) assertiva(s):

Sobre herança em Programação Orientada a Objetos, considere as afirmativas a seguir.

I. Uma subclasse é uma instância específica da superclasse.

II. A técnica de herança é essencial para o reuso e extendabilidade de classes.

III. Polimorfismo é a habilidade de uma subclasse realizar herança múltipla de diferentes classes.

Está (ão) CORRETA(S) apenas as assertivas:

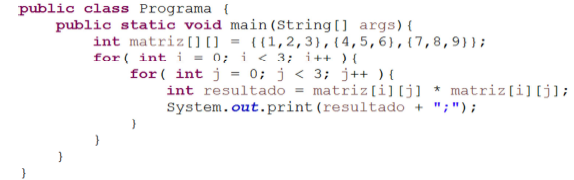

Considere o programa em Java a seguir.

Assinale a alternativa que apresenta, CORRETAMENTE, os valores impressos pela execução desse programa.

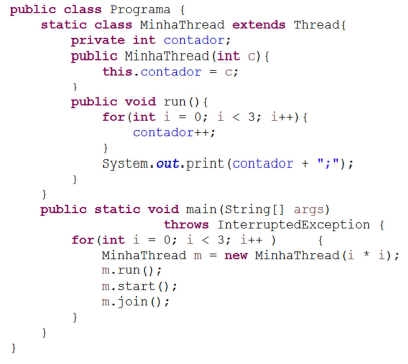

Considere as classes em Java a seguir.

Assinale a alternativa que apresenta, CORRETAMENTE, os valores impressos pela execução desse programa.

Considere as afirmações sobre o Modelo de Referência MPS para Software (MR-MPS-SW) do programa MPS.BR:

I. O Modelo de Referência MPS para Software (MR-MPS-SW) tem como base técnica a NBR ISO/IEC 12207, o CMMI-DEV® e o P-CMM® (People Capability Maturity Model) .

II. O nível de capacidade do nível F inclui os atributos de processo dos níveis G e F para todos os processos relacionados no nível de maturidade F e G.

III. As avaliações conjuntas do modelo MR-MPS-SW e o CMMI-DEV podem ser adotadas pelas organizações para, entre outros aspectos, otimizar o tempo e o esforço do processo.

IV. As avaliações conjuntas do modelo MR-MPS-SW e o CMMI-DEV versão 1.3 não fazem sentido, porque o modelo MR-MPS-SW tem sete níveis de maturidade e o modelo CMMI-DEV versão 1.3 tem cinco níveis de maturidade.

Sobre as assertivas, está CORRETO o contido apenas em

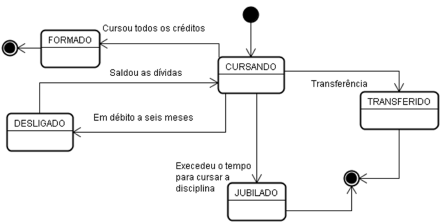

Análise o diagrama de máquina de estado a seguir

Sobre o diagrama, é CORRETO afirmar que

No que se refere a elicitação e análise de requisitos, análise as assertivas a seguir.

I. O levantamento orientado a pontos de vista utiliza a técnica de brainstorming para identificar os serviços e as entidades do sistema.

II. A técnica de etnografia pode ser utilizada somente para complementar as informações obtidas nas entrevistas ou questionários.

III. O JAD (Joint Application Design) é uma técnica para promover cooperação, entendimento e trabalho em grupo entre os usuários desenvolvedores.

IV. A entrevista e o questionário são técnicas apropriadas para utilizar em fases iniciais de obtenção de requisitos.

É CORRETO apenas o que se afirma em

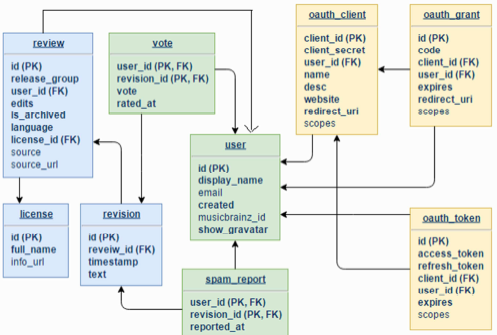

Considere o seguinte diagrama de um modelo lógico de um banco de dados relacional:

Sobre esse diagrama, é CORRETO afirmar que