Questões de Concurso

Para ufal

Foram encontradas 3.463 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Vírus são programas que se autoreplicam com o objetivo de anexarem-se a outros arquivos. II. Vírus são programas auto executáveis, ou seja, não necessariamente precisam ser executados pelo usuário. III. Manter o sistema operacional atualizado é uma das formas de evitar a contaminação do computador por um vírus. IV. O vírus de setor de inicialização atua no registro de inicialização mestre (MBR), de forma que o vírus é carregado na memória do computador durante a inicialização.

verifica-se que está(ão) correta(s)

I. Enquanto o SMTP lida com a troca de mensagens entre servidores, os protocolos POP3 e IMAP são usados para o recebimento de mensagens do correio eletrônico. II. O protocolo IMAP possibilita sincronizar as pastas e mensagens que estão no servidor de correio eletrônico com um dispositivo local (celular, tablet, PC etc.). III. O protocolo POP3 trabalha com a transferência provisória das pastas e mensagens do servidor de correio eletrônico para o dispositivo usado na leitura.

verifica-se que está(ão) correta(s)

I. Para iniciar e finalizar uma apresentação, é possível usar, respectivamente, os atalhos “F5” e “ESC”. II. A qualquer momento durante uma apresentação é possível voltar imediatamente para o primeiro slide através da tecla “Home”. III. No LibreOffice Impress, fora de uma apresentação, o comando “Control + W” tem função equivalente ao “Alt + F4” no Microsoft PowerPoint.

verifica-se que está(ão) correta(s)

I. O suporte ao sistema de quotas é nativo do Kernel do GNU/Linux, cabendo ao administrador do sistema a sua ativação. II. Hard limit define o limite máximo de gravações de arquivos do usuário no disco rígido. III. O comando “rpquota /home” apresenta um relatório geral das cotas dos usuários do sistema. IV. Grace period é um limite de tolerância, dentro do qual o usuário recebe alertas de que ultrapassou a sua cota de armazenamento.

verifica-se que estão corretas

I. /mnt/ é o diretório de montagem de dispositivos. II. /etc/ é o diretório onde ficam os arquivos de configuração do sistema. III. /bin/ é o diretório virtual controlado pelo Kernel com configuração total do sistema.

verifica-se que está(ão) correta(s)

#!/bin/bash

i=3;

n=0;

while [ $n -le 3 ]

do

let n++

done

echo $(($i * $n))

Qual o resultado da execução do código?

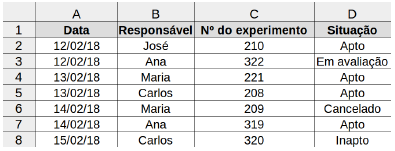

Sabendo que os dados da pesquisa vão até a linha 120, qual a fórmula que calcula a quantidade de vezes que aparece a palavra “Apto” na coluna D?

Qual o resultado da execução do código?

I. Os comandos “ps”, “top” e “jobs” listam processos em execução. II. Os comandos “kill” e “fg” permitem a interrupção de processos em execução. III. A combinação das teclas “CRTL + Z” coloca um processo em segundo plano. IV. Os comandos “nice” e “renice” definem a prioridade de execução de um processo.

verifica-se que está(ão) correta(s)

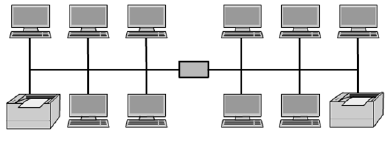

Assinale a alternativa que explica corretamente como essa configuração de rede é possível.

auto lo iface lo inet loopback

auto eth0 allow-hotplug eth0 iface eth0 inet static address 192.168.100.1 netmask 255.255.255.0 network 192.168.100.0 broadcast 192.168.100.255

Dadas as afirmativas quanto à configuração de rede,

I. O “iface eth0 inet static” informa ao sistema que a placa de rede terá o endereço IP estático. II. O “iface lo” informa ao sistema que a placa de rede receberá um endereço IP via servidor DHCP. III. Uma segunda placa de rede com fio instalada nesse computador irá receber a denominação eth1. IV. O “allow-hotplug” permite conectar dispositivos hotplug no computador.

verifica-se que está(ão) correta(s)

I. Compilar o Kernel permite ao usuário remover drivers inúteis diminuindo o tempo de arranque do sistema operacional. II. Os módulos do Kernel do sistema estão armazenados no diretório /boot/. III. O comando uname -a exibe as informações do kernel do sistema. IV. Módulos são as partes do kernel que são carregadas somente quando são requisitadas por um aplicativo ou dispositivo.

verifica-se que está(ão) correta(s)

A solução necessita de uma rede IPv4 __________, com configuração distinta em cada prédio para garantir o isolamento lógico dos usuários. Para evitar a perda de pacotes, é interessante também o uso de ________ nos links entre os armários de TI dos prédios. Essa intranet deverá se conectar à internet através de um __________, para garantir uma segurança mínima interna.

Assinale a alternativa que contém os termos que completam corretamente as lacunas do texto.