Questões de Concurso

Para detran-ro

Foram encontradas 774 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

h Nível de escolaridade Nh th 1 Pré-escolar 1000 4 2 Ensino Fundamental 6000 14 3 Ensino Médio 3000 8

A estimativa do percentual de estudantes com alguma deficiência visual é, aproximadamente,

para o parâmetro θ de uma distribuição de probabilidade utilizando uma

amostra aleatória de tamanho n. Para isso, recorreu-se ao método bootstrap não paramétrico com B reamostras. Se

para o parâmetro θ de uma distribuição de probabilidade utilizando uma

amostra aleatória de tamanho n. Para isso, recorreu-se ao método bootstrap não paramétrico com B reamostras. Se  é o estimador calculado a partir da i-ésima reamostra, i=1,...,B, e

é o estimador calculado a partir da i-ésima reamostra, i=1,...,B, e  é a média desses estimadores, então

é a média desses estimadores, então

é

é Considere as seguintes informações para responder à questão.

O engenheiro de uma fábrica de pneus está investigando a vida do pneu (em quilômetros) em relação a um novo

componente da borracha. Ele deseja verificar se a vida média do pneu é maior que 60.000 km, utilizando um nível de 5%

de significância. Para isso, foram fabricados e testados 16 pneus, obtendo-se  = 60.225 km. Sabe-se que a vida dos pneus

tem distribuição normal com desvio padrão conhecido e igual a 3.600 km.

= 60.225 km. Sabe-se que a vida dos pneus

tem distribuição normal com desvio padrão conhecido e igual a 3.600 km.

Considere as seguintes informações para responder à questão.

O engenheiro de uma fábrica de pneus está investigando a vida do pneu (em quilômetros) em relação a um novo

componente da borracha. Ele deseja verificar se a vida média do pneu é maior que 60.000 km, utilizando um nível de 5%

de significância. Para isso, foram fabricados e testados 16 pneus, obtendo-se  = 60.225 km. Sabe-se que a vida dos pneus

tem distribuição normal com desvio padrão conhecido e igual a 3.600 km.

= 60.225 km. Sabe-se que a vida dos pneus

tem distribuição normal com desvio padrão conhecido e igual a 3.600 km.

O número X de pessoas que chegam ao terminal rodoviário em 1 minuto tem distribuição Poisson, ou seja, P (X = x) = exp (-θ) θx/x!, θ > 0, x = 0, 1, 2,... . Uma amostra aleatória de X de tamanho 50 forneceu  = 500. O estimador de máxima verossimilhança para a probabilidade de que duas pessoas cheguem ao terminal em 1 minuto é

= 500. O estimador de máxima verossimilhança para a probabilidade de que duas pessoas cheguem ao terminal em 1 minuto é

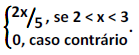

O valor esperado de X é, aproximadamente, igual a

O valor esperado de X é, aproximadamente, igual a A Constituição Federal e a Lei nº 68/1992, que dispõe sobre o Regime Jurídico dos Servidores Públicos Civis, disciplinam os casos de cumulação lícita e ilícita de cargos públicos. Nesse contexto, analise.

I. A proibição de acumular estende-se a cargos, empregos e funções em autarquias, fundações públicas, da União, do Distrito Federal, Estado e dos Municípios, não alcançando, todavia, as empresas públicas e sociedades de economia mista de qualquer dos entes federados.

II. É permitida a acumulação de percepção de provento, com remuneração decorrente do exercício de cargos acumulados legalmente.

III. A acumulação de cargos, ainda que lícita, é condicionada à comprovação de compatibilidade de horários.

IV. O servidor que acumular licitamente 2 cargos efetivos, quando investido em cargo de provimento em comissão, será demitido de ambos os cargos efetivos, respeitado o prévio e regular processo administrativo.

Estão corretas apenas as afirmativas

Considerando as disposições da Lei nº 1.638/2006 sobre a progressão, como forma de desenvolvimento na carreira, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Progressão vertical é a mudança do servidor de uma referência para a referência seguinte, dentro da mesma classe, e dependerá, cumulativamente, da avaliação de desempenho e de cumprimento do interstício, no mínimo de dois anos.

( ) Progressão horizontal é passagem do servidor da última referência de uma classe para a primeira da classe seguinte do mesmo nível de carreira e dependerá, cumulativamente, da avaliação de desempenho, do cumprimento de interstício de 2 anos e da observância do percentual de lotação fixada para a classe.

( ) É vedada a progressão horizontal ou vertical a qualquer título, de mais de uma referência.

( ) Será suspensa a progressão por merecimento do servidor, que no interstício da avaliação sofrer penalidade de suspensão disciplinar ainda que convertida em multa.

A sequência está correta em

O propósito do orçamento não se resume à definição do custo da obra, visto apresentar uma abrangência maior, servindo de subsídio para outras aplicações. Sobre o tema, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Levantamento dos materiais e serviços: a descrição e a quantificação dos materiais e serviços ajudam o construtor a planejar as compras, identificar fornecedores, estudar formas de pagamento e analisar metodologias executivas.

( ) Obtenção de índices para acompanhamento: é com base nos índices de utilização de cada insumo (mão de obra, equipamento, material) que o construtor poderá realizar uma comparação entre o que orçou e o que está efetivamente acontecendo na obra. Os índices servem, também, como metas de desempenho para as equipes de campo.

( ) Dimensionamento de equipes: a quantidade de homem-hora requerida para cada serviço serve para a determinação da equipe. A partir do índice, determina-se o número de trabalhadores para uma dada duração do serviço.

A sequência está correta em